عند استخدام Tor عبر VPN (ابدأ VPN ، ثم Tor) ، اختر بحكمة من هو VPN الخاص بك. إذا نجح خصومك في كسر Tor وتوصلوا إلى استخدام VPN ، فمن الممكن أن يقوم VPN بسهولة بالتصديق عليك ، خاصة إذا كان هذا VPN موجودًا في 14 دولة.

كيفية استخدام Tor مع VPN: برنامج تعليمي لتثبيت IPVanish

إذا كنت أقل من 100٪ على دراية بكيفية استخدام Tor مع VPN ، فأنت في شركة جيدة. تقدم كلتا التقنيتين طرقًا متطورة لتأمين خصوصيتك عبر الإنترنت ، ولكن استخدامها بشكل متزامن سهل للغاية. سنشرح اليوم كيفية البدء في استخدام الشبكات الافتراضية الخاصة وتور معًا ، خطوة بخطوة.

Tor هي شبكة إخفاء الهوية تنتشر في جميع أنحاء العالم وتعمل على ضمان حماية مستخدميها من الرقابة والكشف عن انتهاك الخصوصية. اسمها الحالي مشتق من "The Onion Router" ، الذي كان اسم مشروعه الأصلي. توجيه البصل نفسه هو ما تستخدمه شبكة Tor ، من خلال تشفير وإعادة توجيه المعلومات عبر شبكتها عدة مرات قبل أن تصل إلى وجهتها. هذا يضيف "طبقات" التشفير ، وبالتالي "البصل" في توجيه البصل.

تاريخ تور مذهل: ما أصبح تور أصبح في الأصل من قبل البحرية الأمريكية و DARPA. مساهمات DARPA ملحوظة بشكل خاص ، لأن ARPANET هو سلف الإنترنت المعاصر لدينا. كان هدف Tor في ذلك الوقت في الأساس هو نفسه كما هو الآن: للسماح للخاص ، اتصالات مشفرة تجري بين مستخدميها.

منذ نشأتها، لقد تطور تور لتصبح أداة يستخدمها العديد من الناس في جميع أنحاء العالم. يمكن استخدام هذه الأداة لتسريب وتفجير الصافرة على أعمال الحكومة أو الشركات عديمي الضمير ، للتواصل بأمان مع الصحفيين دون خوف من تعقبهم ، لتصفح أجزاء أقل أمانًا من بطن الإنترنت ، وغير ذلك الكثير أكثر. يمكن أن يكون استخدام Tor قانونيًا أو غير قانوني ، ولكن في كلتا الحالتين يتمتع مستخدموه بإخفاء كبير وخصوصية من طرف ثالث أو

تجسس الحكومة.ضمان استرداد الأموال لمدة 30 يومًا

اليوم ، سنناقش اسمين من أكبر الأسماء في الخصوصية: Tor و VPNs. وبشكل أكثر تحديدًا ، سوف نتعمق في كيفية استخدام هذه التقنيات معًا ولماذا تستحق الجهد. بالإضافة إلى ذلك ، سنغطي كيفية استخدام IPVanish مع Tor ، وهو واحد من منتجاتنا خدمات VPN الموصى بها للغاية. سنبدأ بالأساسيات أولاً.

ما هي VPN؟

الشبكة الافتراضية الخاصة هي شبكة افتراضية خاصة. هذه التكنولوجيا موجودة منذ بعض الوقت ، ومن المحتمل أنك قد واجهتها بالفعل دون معرفتها. تستخدم العديد من شبكات المدارس والشركات شبكات VPN لزيادة الأمان والسماح بوصول آمن إلى الشبكة لموظفيها وأعضاء هيئة التدريس. لا يركز تطبيق تقنية VPN هذا بشكل عام على إخفاء الهوية أو مستوى عالٍ من التشفير ، ولكن يمكن أن يختلف هذا على أساس كل حالة على حدة.

يُعرف التطبيق الأكثر شيوعًا والبارز لتقنية VPN باسم Commercial VPN. الشبكات الافتراضية الخاصة التجارية ، كما يوحي الاسم ، هي شبكات VPN تسمح للمستهلكين الذين يدفعون مقابل الوصول إلى شبكاتهم. تركز شبكات VPN هذه على الخصوصية ، وغالبًا ما تقوم بتشفير البيانات إلى درجة لا يمكن لمزود خدمة الإنترنت أو الحكومة فك تشفيرها فيها. يأتي العديد منها مع مجموعة متنوعة من الميزات الإضافية ، ولكن الأهداف الأساسية لمزود VPN هي توفيرها الخصوصية والأمان لمستخدميهم ، مع الجانب العرضي من الانتحال الجغرافي والمراسلة المشفرة المتخصصة تطبيقات.

بينما يعمل Tor من خلال "طبقات" التشفير وإعادة التوجيه ، تستخدم شبكات VPN بروتوكولات VPN مختلفة لحماية بياناتها وإخفاء هويتها. توفر هذه البروتوكولات ، مثل L2TP و OpenVPN ، أداءً رائعًا ووقت استجابة أقل بكثير من Tor الشبكة ، مما يسمح للمستخدمين بمشاركة الملفات وبث الفيديو بسهولة أكبر من اتصال Tor النموذجي السماح.

كل من هذه التقنيات بارزة. كلاهما يخدم أغراض مماثلة. لذلك قد تسأل نفسك السؤال التالي:

لماذا استخدام Tor مع VPN؟

من السهل معرفة المشترك بين Tor و VPN: فقد تم تصميمهما لحماية خصوصية المستخدم وأمان بياناتهما. إنهما قادران على تجاوز الرقابة الحكومية والسماح باتصال آمن ومشفّر بين المستخدمين. ومع ذلك ، هناك عدد قليل من العوامل المميزة الرئيسية ، وسنستعرض تلك العناصر الآن.

الشبكات الافتراضية الخاصة هي:

- أسرع بكثير ، شكرًا لبروتوكولات VPN المصممة لزيادة السرعة مع الاستمرار في استخدام التشفير الآمن.

- بشكل عام ، خيار ممتاز ، لأن شبكات VPN المجانية إما تقدم تجربة سيئة أو ببساطة غير آمنة للاستخدام.

- أكثر ملاءمة لتبادل الملفات.

تور هو:

- أبطأ بكثير من VPN ، بسبب طبيعة توجيه البصل وتشفيره. من الناحية النظرية ، يمكن أن يجعل هذا Tor أكثر أمانًا ، ولكن لم يتم كسر أحدث بروتوكولات VPN.

- تطبيق مجاني بالكامل مفتوح المصدر عبر متصفح Tor. لست مضطرًا لدفع سنت مقابل أمان تور العظيم.

- مناسب بشكل سيئ لمشاركة الملفات والتطبيقات ذات الصلة بسبب سرعات الشبكة البطيئة.

- يسمح بالوصول إلى نطاقات .onion. لا يمكن الوصول إلى هذه المجالات إلا عبر Tor ، وتوفر الوصول إلى خدمات آمنة ومخفية.

تختلف مزاياها الأمنية أيضًا. تم تصميم شبكات VPN لإخفاء حركة المرور الخاصة بك من مزود خدمة الإنترنت الخاص بك من خلال تشفيرها ، بينما يتم عمل Tor لإخفاء أنت أثناء استخدامك لشبكة Tor. يمكن لمقدمي خدمة الإنترنت اكتشاف كلا النوعين من حركة المرور ، حتى إذا لم يتمكنوا من الوصول إليها.

يرجع معظم التنازلات الأمنية لأي من حل الشبكات إلى خطأ المستخدم ، ولكن هناك عدد قليل من الجدير بالملاحظة. الشبكات الافتراضية الخاصة آمنة للغاية ، ما لم يحتفظ مزودك بسجلات تفصيلية لنشاطك ، مما قد يسمح للسلطات بتتبع استخدامك للشبكة الافتراضية الخاصة إليك. في هذه الأثناء ، تم تصميم Tor بطريقة تجعل العديد من العقد داخل توجيه البصل بحاجة إلى اختراق (أو ستحتاج أجهزة الكمبيوتر الخاصة بمستخدميها إلى اختراق على الرغم من إعدادات أمان Tor) من أجل أن تشكل تهديدًا لها المستخدمين.

الأول ممكن تمامًا ، ويعتمد بالكامل على مزود VPN الخاص بك. والثاني أقل احتمالًا بكثير ، ولكن إذا كنت عدوًا للحكومة أو تتعرض للمضايقة بنشاط من قبل واحدة ، على سبيل المثال ، لا يزال هذا احتمالًا تفضل تجنبه.

لذا ، لماذا تستخدم Tor مع VPN؟ الجواب البسيط هو إزالة جميع مخاطر الاتصال عبر الإنترنت. هناك طريقتان للقيام بذلك:

- توجيه حركة مرور Tor الخاصة بك من خلال VPN سيجعلك غير مرئي فعليًا. حتى إذا تمكن شخص ما من التنازل عنك من جانب Tor ، فكل ما سيحصل عليه هو IP زائف من VPN الخاص بك لن يقودهم إلى أي مكان. (فقط تأكد من أن مزودك لا يحتفظ بالسجلات!)

- يعني توجيه حركة مرور VPN الخاصة بك من خلال Tor بشكل فعال أنه حتى مزود VPN الخاص بك ليس لديه أي فكرة عن مكانك أو مكانك ، حتى إذا كان يحتفظ بالسجلات. هذا إجراء فعال للأشخاص الذين لا يثقون بمزوديهم بعدم الاحتفاظ بالسجلات.

كيف يمكنني استخدام Tor مع VPN؟

الطريقة الأولى بسيطة للغاية. كل ما عليك فعله هو تمكين خدمة VPN الخاصة بك والبدء في استخدام Tor. هذه الطريقة هي VPN-to-Tor ، والتي ستحميك من أي تنازلات من جانب Tor ولكنها لن تحميك من خطأ المستخدم أو تسجيل VPN.

الطريقة الثانية هي أصعب قليلاً في الإعداد ، ولن يدعمها جميع الموفرين. يتطلب Tor-to-VPN إما مزودًا مدعومًا ، أو استخدام أجهزة شبكة متخصصة مثل بوابة أو آلة افتراضية مثل Whonix.

أدناه ، سوف نعلمك الطريقة الأولى مع IPVanish. نظرًا لأنه إعداد سهل نسبيًا ، يجب ألا تواجه العديد من المشاكل - يجب أن يعمل معظم مزودي VPN بنفس الطريقة.

اقرأ كامل مراجعة IPVanish.

الطريقة الأولى: VPN-To-Tor (موصى به مع IPVanish وموفري سجلات أقل آخرين)

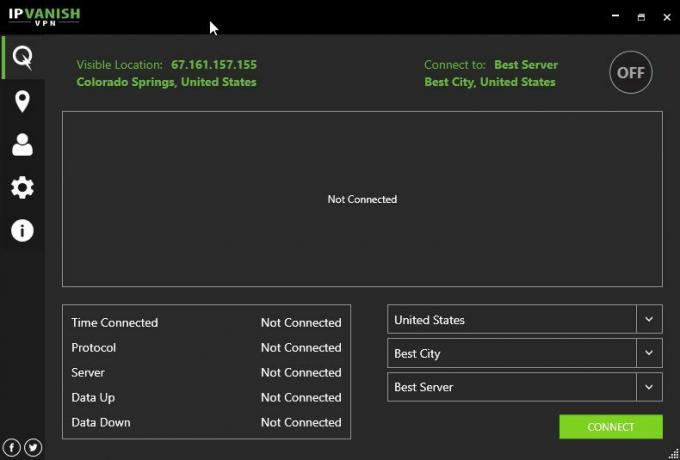

أولاً ، افتح IPVanish. يجب أن تبدو شاشتك كالتالي:

قبل الاتصال في أسفل اليمين ، انقر على رمز الترس على اليسار ثم علامة التبويب اتصال.

بعد التحقق من تطابق إعداداتك مع إعداداتنا ، ارجع إلى شاشتك الرئيسية ثم انقر فوق "اتصال". (ملحوظة أن تمكين Kill Switch سيعطل جميع حركة مرور الإنترنت بخلاف VPN على جهازك ، مما يعزز الأمان.)

الآن ، افتح متصفحك المفضل وافتح أداة IPVanish للتحقق من أن اتصال VPN الخاص بك يعمل بشكل صحيح. إذا كان كذلك ، يمكنك الآن الوصول إلى Tor.

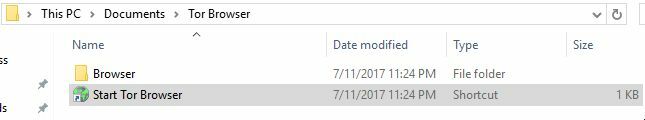

أولا ، المضي قدما و قم بتنزيل حزمة متصفح Tor إذا لم يكن لديك بالفعل. بمجرد تنزيله ، ضعه في مكان ما على جهاز الكمبيوتر الخاص بك حيث يسهل الوصول إليه (أفضل سطح المكتب أو المستندات) ، ثم افتح مجلد متصفح Tor.

انقر على اختصار Start Start Browser لفتح Tor.

تهانينا! أنت الآن تستخدم Tor من خلال VPN. تأكد من القيام بكل تصفحك الأكثر أهمية على متصفح Tor - حفظ تدفق المحتوى أو التنزيلات لاتصال VPN الخام (إن أمكن) لزيادة أدائك.

تقدم IPVanish ضمان استعادة الأموال لمدة 7 أيام مما يعني أن لديك أسبوعًا لاختباره بدون مخاطر. يرجى ملاحظة ذلك يمكن للقراء نصائح الإدمان حفظ 60٪ ضخمة هنا على الخطة السنوية IPVanish، مع تخفيض السعر الشهري إلى 4.87 دولار شهريًا فقط.

استخدام موفري VPN آخرين مع Tor

الطريقة الأولى: VPN-to-Tor

يجب أن يعمل أي تطبيق VPN-to-Tor بنفس الطريقة التي يعمل بها البرنامج التعليمي IPVanish. فقط تأكد من تمكين Kill Switch وأنك لست عرضة لتسريبات DNS / IPv6. بمجرد تمكين هذه الإعدادات ، ما عليك سوى الاتصال بمزود VPN الذي تختاره ، والتحقق من أنه يعمل بشكل صحيح والاتصال بتور.

الطريقة الثانية: Tor-to-VPN

يتطلب موجه PORTAL أحد أجهزة التوجيه المدعومة المدرجة في هذه الصفحة و OpenWRT. تحقق من أن جهازك متوافق قبل الانتقال إلى البرنامج التعليمي للإعداد. بمجرد أن تتحقق من أن هذه هي الحالة ، فهذا حل يتم تنفيذه بمفرده ولا تحتاج إلى التفكير فيه بعد تمكينه بالفعل.

Whonix يمكن استخدامها على جهاز الكمبيوتر الخاص بك الموجود مسبقًا ، ولكن سيتطلب منك أيضًا تنزيل VirtualBox وتثبيته. اتبع البرامج التعليمية لكليهما ، وداخل برنامج Whonix VM ، قم بتثبيت برنامج VPN وتشغيله بنفس الطريقة المعتادة على سطح المكتب.

استنتاج

وهذا كل شيء! نأمل أن يساعدك هذا البرنامج التعليمي على تعلم كيفية تنفيذ اتصالات Tor و VPN ، أو على الأقل الإجابة أي أسئلة قد تكون لديك حول تطبيقي الشبكات ولماذا يمكن استخدامها سويا. لا تتردد في سماع التعليقات أدناه إذا كنت بحاجة إلى أي مساعدة!

إذا كنت بحاجة إلى VPN لفترة قصيرة عند السفر على سبيل المثال ، يمكنك الحصول على VPN الأعلى تصنيفاً مجانًا. يشمل ExpressVPN ضمان استعادة الأموال لمدة 30 يومًا. ستحتاج إلى الدفع مقابل الاشتراك ، هذه حقيقة ، لكنها تسمح بذلك وصول كامل لمدة 30 يومًا ثم تقوم بالإلغاء لاسترداد كامل المبلغ. سياسة الإلغاء التي لم يتم طرحها على الأسئلة ترقى إلى مستوى اسمها.

تعليق واحد

- الرد

يستخدم هذا الموقع Akismet للحد من البريد المزعج. تعرف على كيفية معالجة بيانات تعليقك.

بحث

المشاركات الاخيرة

أفضل VPN لنظام Linux في 2020 + تحذير على شبكات VPN المجانية

مستخدمو Linux يبحثون عن أفضل VPN ، أنت في الصفحة الصحيحة. اليوم ، س...

إخفاء عنوان IP الخاص بك على iPhone و iPad: كيفية الحفاظ على الخصوصية في iOS

اعتاد مستخدمو iOS على الأمان المتقدم ، ولكن ليس من الممكن إخفاء عنو...

تدابير أمن السفر: أفضل VPN للسفر لعام 2020

كيف أبقى آمنا عند السفر في العصر الرقمي؟ يغطي دليلنا كل ما تحتاج إل...