Hvad er Tor-projekt, og hvordan Tor fungerer [Komplet guide]

For alle, der ser alvorligt omkring internetanonymitet og privatliv, ville Tor-projektet ikke være et nyt navn. Det er en af de få teknikker / metoder derude, der giver anonymitet i den virkelige betydning af word, der giver sikker, næsten ikke-sporbar adgang til internetplaceringer gennem lag og lag af routing. Mange brugere bliver dog forvirrede af terminologien, der bruges i sådanne diskussioner, eller er ikke klar over, hvad Tor-projektet virkelig er. I denne artikel vil jeg forsøge at forklare så enkelt som muligt, hvad Tor-projektet er, hvordan det fungerer, og hvorfor skal du bruge det.

HVAD ER TOR?

Tor er et system designet til ægte online anonymitet, forbundet via et netværk af virtuelle tunneler, der kommunikerer ved hjælp af Onion routing. Selvom det måske lyder lidt forvirrende, er Tor-netværket sammensat af en klientsoftware og et netværk af servere, der skjuler brugerens placering og identificerbare oplysninger. Ved hjælp af Tor bliver det meget vanskeligt at spore en brugers online aktivitet, hvad enten det er webstedbesøg, online-transaktioner, instant messaging osv. Hovedformålet bag Tor-projektet er at opretholde personlig frihed og grundlæggende borgerlige rettigheder over internettet, beskytte privatlivets fred og begrænse internetcensur.

Tor er et system designet til ægte online anonymitet, forbundet via et netværk af virtuelle tunneler, der kommunikerer ved hjælp af Onion routing. Selvom det måske lyder lidt forvirrende, er Tor-netværket sammensat af en klientsoftware og et netværk af servere, der skjuler brugerens placering og identificerbare oplysninger. Ved hjælp af Tor bliver det meget vanskeligt at spore en brugers online aktivitet, hvad enten det er webstedbesøg, online-transaktioner, instant messaging osv. Hovedformålet bag Tor-projektet er at opretholde personlig frihed og grundlæggende borgerlige rettigheder over internettet, beskytte privatlivets fred og begrænse internetcensur.

Tor-projekt og al tilknyttet software er open source, og netværket er gratis.

SÅ, løgrouting, EH?

Ja, du læser det rigtigt, kaldes det Løg dirigering rent faktisk. Teknologien bag løg routing involverer flere relæ-routere, der kun kender placeringen eller internetadressen til den sidste forbindelsesrouter og intet bag den. Alt, hvad de modtager, er den umiddelbare afsenderplacering med en krypteret meddelelse, der fortæller relæ-routeren adressen på den næste knude. Disse relæ-routere køres af frivillige forskellige steder, og da ingen mellemliggende router (kaldet Tor eller løg) noder) ved noget om signalgenereringsmaskinen, det sikrer anonymitet så meget som du kan forestille dig over internettet. Ved at holde indgangspunkter til netværket skjult og krypteret sikrer Tor, at ingen overvågnings- og trafikanalysemetode kan identificere de faktiske to computere, der kommunikerer.

Nu er det store spørgsmål tilbage: hvorfor kaldes det Onion routing? Grundlæggende var denne teknik designet til anonym kommunikation via netværk og involverer flere routere, der behandler en krypteret meddelelse. Ligesom en løg er lag over lag, bliver den krypterede meddelelse om, at løg-routere-processen afskrævet lag efter lag, og hvert nyt lag fortæller routeren placeringen af den næste modtager - derav semester. Dette forhindrer, at de mellemliggende noder kender meddelelsens oprindelse, destination og indhold.

Interessant nok var Tor Project oprindeligt et akronym for ‘The Onion Routing Project’. Projektet identificerer sig dog ikke nu som et akronym, og derfor ingen aktivering.

HVORDAN TOR fungerer?

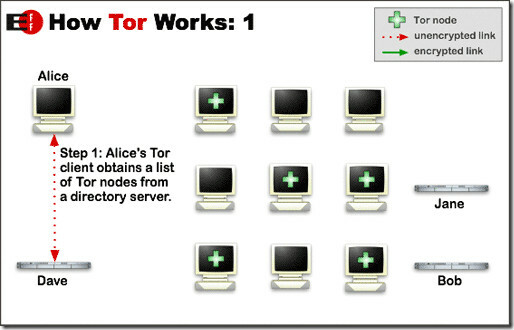

De følgende tre grafik hentet fra selve Tor Project-websitet forklarer processen temmelig let.

Først bestemmer klientens Tor-aktiverede software listen over tilgængelige Tor-noder, der findes i netværket. Dermed sikrer det et tilfældigt knudepunktvalg hver gang, så ingen mønstre kan observeres af nogen, der spionerer, hvilket sikrer, at du forbliver privat under dine aktiviteter. Tilfældig valg af stier efterlader heller ikke nogen fodspor, da ingen Tor-knude er opmærksom på oprindelsen eller destinationen andet end de terminal, der modtages fra klienterne. Og da, fra de millioner af Tor-noder, der er til rådighed, enhver kan fungere som den første modtagende knude, er det praktisk taget umuligt at spore oprindelsen.

Nu genererer klienten en krypteret meddelelse, der videresendes til den første Tor-knude. Onion-routeren på denne knude ville afskalde et lag kryptering og læse de oplysninger, der identificerer den anden node. Den anden knude gentager den samme proces og går videre til den tredje. Dette fortsætter, indtil den endelige knude modtager placeringen af den aktuelle modtager, hvor den transmitterer en ikke-krypteret meddelelse for at sikre fuldstændig anonymitet.

Endelig, når klientcomputeren ønsker at etablere en anden sti, formoder at besøge et andet websted, eller endda det samme, vælger Tor-netværket en helt anden tilfældig sti denne gang.

LYDER STORE, SÅ HVORDAN KAN JEG BRUGE DET?

Tor Project-klienter er tilgængelige for næsten alle platforme, inklusive Windows, Mac OS X og Linux. Det er også tilgængeligt for større smartphones som Android, iOS og Nokias Maemo OS. Da projektet er open source, kan du også hente kildekoden fra dets websted.

Som Tor-projektet siger det selv, er Tor ikke kun en software, du kan installere og bruge - det er mere som en internet livsstil, der kræver, at du ændrer dine browservaner, omkonfigurer software, vær mere opmærksom på sikkerhed osv. I sidste ende, hvis du virkelig ser alvorligt med privatlivets fred og anonymitet online, er det hele værd. Prøv det, hvis du vil, og lad os vide, hvad du laver i det tidligere 'Onion routing'-projekt.

Besøg Tor Project websted

Søge

Seneste Indlæg

Kontroller YouTube-lydstyrke og andre indstillinger fra værktøjslinjen [Chrome]

YouTube giver dig mulighed for at kontrollere lydstyrken af video...

Opret e-mail-skabeloner og nemt send gentagne e-mails [Chrome]

Hvis du regelmæssigt sender en masse e-mails, der består af den sam...

Top 6 tip til løsning af systemproblemer på eksterne computere

Feriesæsonen er endnu en gang kommet, og det er tid til at besøge d...

![Kontroller YouTube-lydstyrke og andre indstillinger fra værktøjslinjen [Chrome]](/f/7d81f188e238c81e65921021082c7107.png?width=680&height=100)

![Opret e-mail-skabeloner og nemt send gentagne e-mails [Chrome]](/f/270a2bd19dd825b26cebc3b2f8ca2687.jpg?width=680&height=100)