Bin ich anfällig, wenn ich Tor benutze?

TOR ist praktisch gleichbedeutend mit Anonymität, aber es gibt immer noch Sicherheitsrisiken, die Sie bei der Verwendung von The Onion Router berücksichtigen müssen. Heute werden wir uns eingehend mit diesen Themen befassen und Ihnen zeigen, wie Sie ein VPN mit TOR verwenden, um Ihre Privatsphäre und Sicherheit im Internet erheblich zu verbessern.

Neben VPNs ist TOR derzeit wahrscheinlich das am schnellsten erkennbare und am häufigsten verwendete Online-Tool für Sicherheit und Datenschutz. In den letzten Jahren ist die Anzahl der TOR-Benutzer erheblich gestiegen, und es ist bezeichnend, dass immer mehr dieser Benutzer normale Personen und keine technischen Experten sind. Dies liegt daran, dass das Bewusstsein für die Risiken einer Online-Nutzung wächst und TOR als eines der besten Tools zur Bekämpfung dieser Bedrohungen anerkannt ist.

Aber wie sicher ist TOR? In jüngster Zeit gab es ein oder zwei Geschichten, die darauf hinwiesen, dass die Verwendung von TOR möglicherweise nicht ganz so sicher ist, wie es manchmal vermutet wird. Wie genau sind diese Geschichten und gibt es Schritte, die TOR-Benutzer unternehmen sollten, um sicherzustellen, dass ihre Online-Privatsphäre und -Sicherheit gewahrt bleibt? In diesem Artikel erklären wir Ihnen, wie anfällig Sie bei der Verwendung von TOR sind, und machen einige Vorschläge, wie Sie diese Risiken angehen können.

30 Tage Geld-zurück-Garantie

Was sind die Risiken bei der Verwendung von TOR?

Während Online-Anonymität mit TOR wie mit jeder Software möglich sein sollte, sind im Laufe der Jahre einige Probleme aufgetreten. Diese haben einige zu der Frage geführt, wie sicher das TOR-Netzwerk tatsächlich ist. Und es ist keine einfache Frage zu beantworten. Es gibt jedoch einige Schlüsselbereiche der TOR-Sicherheit, in denen Anlass zur Sorge besteht.

Software-Schwachstellen

Das erste, woran Sie sich erinnern sollten, ist, dass der TOR-Browser nur eine freie Software ist und wie jede Software einige Schwachstellen enthalten wird. Wenn die TOR-Entwickler diese identifizieren, werden sie durch regelmäßige Updates gepatcht. Das heißt, wenn Sie Ihren TOR-Browser nicht regelmäßig aktualisieren, werden Sie ihn wahrscheinlich mit bekannten Schwachstellen belassen, die Hacker ausnutzen könnten.

Oft handelt es sich bei diesen Sicherheitsanfälligkeiten um geringfügige Probleme, die nur minimale Risiken bergen. Es gab jedoch einige größere, die für die Benutzer besorgniserregender sind. Das letzte davon war letztes Jahr, als Sicherheitsforscher a kritische Sicherheitslücke im TOR-Browser. Diese Sicherheitsanfälligkeit wirkte sich direkt auf die Art und Weise aus, wie TOR seine Benutzer anonymisiert, und bedeutete, dass ein erhebliches Risiko bestand, dass TOR die tatsächliche IP-Adresse der Benutzer verlieren könnte. Diese besondere Sicherheitsanfälligkeit betraf Benutzer von Macs und Linux-Geräten, nicht jedoch Windows-Benutzer. Details der Sicherheitsanfälligkeit wurden nicht veröffentlicht, und TOR-Entwickler haben sie seitdem gepatcht. Die Entdeckung hat jedoch gezeigt, dass der TOR-Browser keine absolut sichere Software ist und möglicherweise andere, noch nicht identifizierte Sicherheitslücken enthält, die Hacker bereits ausnutzen könnten.

Verschlüsselungsschwächen

Es gibt auch potenzielle Schwachstellen in der Art und Weise, wie TOR die Daten von Benutzern verschlüsselt, was diese möglicherweise anfällig machen könnte. Erstens verschlüsselt TOR nicht Benutzernamen und Kennwörter für jeden Server, der an der Weitergabe Ihrer Daten beteiligt ist. Dies bedeutet, dass einige Computer, die als Relais im Netzwerk fungieren, möglicherweise auf Ihre persönlichen Daten zugreifen können. TOR wendet auch keine End-to-End-Verschlüsselung für Benutzer an. Dies bedeutet, wenn Sie eine Website besuchen, die nicht von verschlüsselt ist HTTPSAlle gesendeten Daten werden nicht verschlüsselt, wenn sie zwischen dem endgültigen TOR-Relay und dem Standort selbst übertragen werden.

Zugang zu Strafverfolgungsbehörden

Die andere große Frage, die über TOR gestellt wird, basiert mehr auf Gerüchten und Vermutungen als auf kalten harten Fakten, ist aber dennoch erwähnenswert. Es bezieht sich auf eine Reihe von hochrangigen strafrechtlichen Ermittlungen in Bezug auf illegale Aktivitäten am das dunkle Netz. Das dunkle Web ist Teil des Internets, das nicht von Suchmaschinen indiziert wird, und nutzt TOR, um seine Benutzer zu schützen, die häufig an illegalen Aktivitäten beteiligt sind. Dark Net-Aktivitäten sollten für Strafverfolgungsbehörden fast unmöglich zu brechen sein, aber es gibt sie Es gab eine Reihe hochkarätiger Fälle wie das FBI, das den berüchtigten Silk Road Dark Web-Marktplatz geschlossen hat und Operation OnymousEuropol beschlagnahmte eine Reihe von Dark Web-Domains. Fragen, ob die Strafverfolgung Schwachstellen im TOR-Netzwerk ausgenutzt hat, um diese Fälle zu lösen, werden immer gestellt, aber nie wirklich angemessen beantwortet.

So schützen Sie sich bei der Verwendung von TOR

Trotz all dieser Bedenken bleibt TOR eine hervorragende Wahl, um Sie online anonym zu halten. Aber es ist nicht die perfekte Lösung, die einige Benutzer wahrscheinlich dachten. Aus diesem Grund empfiehlt es sich, TOR zusammen mit einem anderen Online-Sicherheits- und Datenschutzgerät zu verwenden, um einige der potenziellen Schwachstellen im TOR-Netzwerk zu beheben. Wir empfehlen daher den Benutzern, dies zu berücksichtigen Verwenden eines VPN neben TOR.

Dafür gibt es verschiedene Gründe. Erstens verwendet ein zuverlässiges VPN eine End-to-End-Verschlüsselung, sodass Sie sicher sein können, dass Ihre Online-Daten immer verschlüsselt sind. Die Verwendung eines VPN bedeutet auch, dass Ihre Daten für die meiste Zeit mit verschiedenen Methoden doppelt verschlüsselt werden Protokolle. Dies liegt daran, dass die meisten VPNs das OpenVPN-Protokoll als Standard verwenden, das sich von dem von TOR verwendeten unterscheidet. Dies ist eine zusätzliche Sicherheitsstufe, die einige Benutzer zu schätzen wissen.

Viele der besten VPNs befinden sich vor der Küste und dies bedeutet, dass sie ein Maß an Sicherheit und Datenschutz bieten können, das anderswo möglicherweise nicht möglich ist. Die besten VPNs führen absolut keine Benutzerprotokolle und aufgrund ihrer hohen Verschlüsselung ist die Wahrscheinlichkeit, dass Hacker oder Strafverfolgungsbehörden auf Ihre Daten zugreifen können, gering.

VERWANDTE LESUNG:5, 9 und 14 Augenüberwachungsgruppen

TOR-Benutzer benötigen ein VPN

Wenn Sie also ein VPN neben TOR verwenden möchten, um einige seiner Schwachstellen zu beheben, ist die nächste Frage, welches VPN Sie verwenden sollten. Es gibt buchstäblich Hunderte verschiedener Anbieter, die behaupten, die besten auf dem Markt zu sein. Um das Feld einzugrenzen, haben wir für unsere Empfehlungen die folgenden Kriterien verwendet:

- Schnelle und große Servernetzwerke - TOR ist unglaublich langsam, stellen Sie also sicher, dass Ihr V.PN verlangsamt Ihre Verbindungen nicht bis zu einem Kriechen. Die besten Anbieter haben mächtige, robuste Netzwerke Dies reduziert den Overhead und bietet Knoten in der Nähe, mit denen eine Verbindung für schnellere Geschwindigkeiten hergestellt werden kann.

- Verschlüsselungsstärke und Sicherheit - Um die integrierte TOR-Verschlüsselung zu verdoppeln, benötigt das ideale VPN die stärkste mögliche Verschlüsselung zu.

- Wirksamkeit der Datenschutzrichtlinien - Menschen verwenden TOR aus Datenschutzgründen und erwarten dasselbe von einem VPN. Daher muss jeder Anbieter den bestmöglichen Schutz der Privatsphäre haben, nämlich Keine Protokollierungsrichtlinien.

- Keine Bandbreitenbeschränkungen - Während Sie wahrscheinlich keine bandbreitenintensiven Aktivitäten auf TOR ausführen, wie z. B. Herunterladen oder Streaming von 4k-FilmenSie möchten immer noch nicht, dass Ihr VPN Sie aufgrund von Bandbreitenbeschränkungen abschaltet. Schießen Sie für einen Anbieter, der die unbegrenzte Nutzung seines Netzwerks ermöglicht.

Es gibt einige andere Faktoren, die Sie berücksichtigen sollten, z. B. die Anzahl der gleichzeitige Verbindungen Ein VPN-Anbieter erlaubt, wenn Sie TOR auf mehr als einem Gerät verwenden und möglicherweise zusätzliche Sicherheitsfunktionen verfügbar sind. Für die meisten TOR-Benutzer sind diese fünf Kriterien jedoch diejenigen, die wirklich wichtig sind. Also, basierend auf denen, welche VPN-Anbieter steigen an die Spitze des Stapels?

ExpressVPN ist der perfekte Begleiter für Benutzer des TOR-Browsers. Wie der Name schon sagt, ist ExpressVPN auf superschnelle Verbindungsgeschwindigkeiten spezialisiert, die dazu beitragen sollen, die Verlangsamung zu minimieren, die bei gleichzeitiger Verwendung von VPN und TOR auftreten kann. Ebenso wichtig ist, dass die Geschwindigkeit von ExpressVPN konsistent und zuverlässig ist und über das gesamte Servernetzwerk verfügbar ist. Derzeit sind dies mehr als 3.000 Server in 94 Ländern weltweit, was zu den größten aller großen VPN-Anbieter zählt.

ExpressVPN bietet branchenübliche 256-Bit-AES-Verschlüsselung sowie eine vertrauenswürdige Richtlinie ohne Aktivitäts- oder Verbindungsprotokoll. Da sie ihren Sitz auf den Britischen Jungferninseln haben, steht es ihnen frei, gusseiserne Datenschutzgarantien anzubieten, die frei von Regierungsüberschreitungen sind. Sie haben auch keine Bandbreitenbeschränkungen, was bedeutet, dass Sie ExpressVPN 24/7 verwenden können, wenn Sie dies wünschen.

Lesen Sie unsere vollständigen ExpressVPN-Überprüfung.

- Schaltet US Netflix frei

- Schnelle Aufschläge mit minimalem Geschwindigkeitsverlust

- OpenVPN-, IPSec- und IKEv2-Verschlüsselung

- Führt keine Protokolle mit persönlichen Daten

- Live-Chat-Unterstützung verfügbar.

- Preis etwas höher.

Es war einmal, NordVPN hatte den Ruf, etwas langsam zu sein, und wir hätten mit ziemlicher Sicherheit nicht vorgeschlagen, sie neben dem TOR-Netzwerk zu verwenden. Aber die Zeiten haben sich geändert und ihre jüngsten Investitionen in die Modernisierung eines Großteils ihrer Infrastruktur auf Superschnelle Server bedeuten, dass ihre Geschwindigkeiten jetzt genauso schnell und konsistent sind wie bei allen anderen führenden Servern VPN.

Mit 5.400 Servern in 59 Ländern weltweit haben NordVPN-Benutzer die Qual der Wahl, ihre VPN-Verbindungen zu optimieren. Auch bei der Sicherheit sind keine Kompromisse erforderlich, da bei allen OpenVPN-Verbindungen standardmäßig eine 256-Bit-Verschlüsselung verwendet wird. NordVPN bietet auch einige spezielle zusätzliche Sicherheitsfunktionen, einschließlich einer Double VPN-Serveroption, mit der Ihre Internetdaten für zusätzlichen Schutz und Zwiebel über zwei Server umgeleitet werden über VPN-Server, die Ihren Datenverkehr automatisch durch das TOR-Netzwerk leiten, sowie ein VPN für zusätzliche Sicherheit, sodass Sie nicht einmal den TOR-Browser verwenden müssen, wenn Sie dies nicht tun möchte. Es gibt auch keine Einschränkungen hinsichtlich der Bandbreite, was bedeutet, dass NordVPN ein weiteres ideales VPN für TOR-Benutzer ist.

Lesen Sie unsere vollständigen NordVPN Überprüfung.

- Schaltet American Netflix frei

- Unterschiedliche IP-Adressen

- 256-Bit-AES-Verschlüsselung mit perfekter Vorwärtsgeheimnis

- Extra sicheres Doppel-VPN für die Datenverschlüsselung

- Großartige Unterstützung (24/7 Chat).

- Stadt oder Provinz in App kann nicht angegeben werden.

Wie funktionieren VPNs?

Wenn Sie mit VPNs noch nicht vertraut sind, tSie arbeiten anders als das TOR-Netzwerk. Sobald Sie sich für ein VPN angemeldet haben, können Sie von Ihrem Anbieter Software herunterladen, mit der Sie auf das eigene Servernetzwerk zugreifen können. Jeder VPN-Anbieter betreibt ein Netzwerk sicherer Server in verschiedenen Städten auf der ganzen Welt. Wenn ein VPN-Benutzer eine Verbindung zu einem dieser Server herstellt (ein Vorgang, der normalerweise mit nur einem Mausklick ausgeführt werden kann) Online-Daten werden über einen verschlüsselten Tunnel und über den von Ihnen ausgewählten Server umgeleitet, bevor Sie zu der Website oder dem Dienst gelangen, den Sie versuchen Besuch.

Alles, was zwischen Ihrem Gerät und dem VPN-Server passiert, wird verschlüsselt und danach werden alle Ihre Daten mit Tags versehen eine andere IP-Adresse macht es fast unmöglich, es auf dich zurückzuführen. Dies hilft, VPN-Benutzer online anonym zu machen, und obwohl es nicht so privat ist wie TOR, das Ihre Daten auf mehreren Servern verteilt, ist es viel schneller und daher benutzerfreundlich.

Wenn Sie ein VPN verwenden möchten, um der Online-Zensur zu entgehen, oder Zugang geobeschränkt Auf Websites müssen Sie lediglich eine Verbindung zu einem Server in einem anderen Land herstellen, in dem diese Einschränkungen nicht gelten. Weil Ihr ISP und die von Ihnen besuchten Websites nur den Standort des Servers sehen können und sind Ich kann nicht sehen, wo Sie sich tatsächlich befindensollten Sie wie gewohnt auf ihren Dienst zugreifen können, wenn sich der Server am richtigen Ort befindet. Das TOR-Netzwerk bietet diese Funktion nicht an und unterstützt auch kein Online-Streaming oder -Download, das auch von den meisten VPNs problemlos verwaltet werden kann.

So installieren und verwenden Sie Ihr VPN

Der Installationsprozess für ein VPN unterscheidet sich geringfügig, je nachdem, welchen Anbieter Sie abonnieren. Im Großen und Ganzen folgen alle dem gleichen Muster. Es ist kein komplizierter Prozess, aber es gibt einige verschiedene Schritte, die Sie ausführen müssen, bevor Sie einsatzbereit sind. Während Sie sich also immer bei Ihrem Anbieter erkundigen und dessen spezifischen Anweisungen folgen sollten, finden Sie hier eine kurze Anleitung zum Allgemeinen Installationsprozess für ein VPN, der sicherlich mit beiden Anbietern funktioniert, die wir in diesem Artikel für TOR empfohlen haben Benutzer:

- Wählen Sie einen VPN-Anbieter und besuchen Sie ihre Website. Wir empfehlen Ihnen, eine der beiden aus unserer empfohlenen VPN-Liste oben auszuwählen und dann einfach auf den Link zu klicken, um deren Website zu besuchen.

- Wählen Sie auf der Website ein Abonnementpaket aus und befolgen Sie die Anweisungen auf dem Bildschirm Anmelden für ihren Dienst. Keine Sorge, die meisten VPNs kosten nicht mehr als ein paar Dollar pro Monat.

- Wenn Sie sich angemeldet haben, müssen Sie herunterladen und Installieren die VPN-Software auf Ihrem Gerät. Die meisten Anbieter, einschließlich der hier empfohlenen, bieten spezielle Apps für Windows- und Mac-Computer sowie Android- und iOS-Geräte an. Apps für einige andere Geräte sind ebenfalls verfügbar. Wählen Sie die richtige Software für Ihr Gerät und befolgen Sie die Anweisungen auf dem Bildschirm, um sie auf Ihr Gerät herunterzuladen.

- Sobald die App installiert ist, öffnen Sie sie und geben Sie auf Nachfrage die ein Anmeldung Details, die Sie erhalten haben, als Sie Schritt 2 dieses Prozesses abgeschlossen haben.

Dadurch wird Ihre App geöffnet und Sie können eine Verbindung zu Ihrem VPN herstellen. Mit den meisten VPNs, einschließlich ExpressVPN und NordVPN, können Sie dies Stellen Sie mit einem einzigen Klick eine Verbindung zu ihrem Netzwerk her. Alternativ können Sie mithilfe der verfügbaren Einstellungen und Optionen auswählen, zu welchem Server Sie eine Verbindung herstellen möchten, oder den Dienst auf andere Weise an Ihre Anforderungen anpassen.

Was ist TOR?

TOR ist eine kostenlose Software, die Internetnutzern hilft, die Privatsphäre beim Online-Gehen zu wahren. Das Akronym TOR steht für "The Onion Router". Das Wort "Zwiebel" mag hier etwas seltsam klingen, aber wie Sie sehen werden, ist es ein passendes Gleichnis für die Funktionsweise von TOR. Wenn Sie TOR herunterladen, laden Sie tatsächlich einen Internetbrowser wie Google Chrome oder herunter Microsoft Edge. Während diese Browser ständig Daten über Ihre Online-Gewohnheiten sammeln, macht der TOR-Browser genau das Gegenteil. Es leitet alle Ihre Online-Aktivitäten über einen sicheren Kanal, der sicherstellt, dass alles, was Sie online suchen, anonym ist. Außerdem kann Ihr Internetdienstanbieter (ISP) nicht sehen, was Sie online tun. Dies bedeutet, dass er keine Daten über Ihre Internetgewohnheiten speichern und diese an Dritte verkaufen kann.

Dazu werden zunächst alle Ihre Online-Daten über das eigene Netzwerk gesendet. Das TOR-Netzwerk besteht aus einem Netzwerk von vielen hunderttausenden verschiedenen Servern auf der ganzen Welt. Weil Ihre Daten vor Erreichen des Ziels und jeder Verbindung über dieses Netzwerk übertragen werden Keine erkennbare Verbindung zur vorherigen, es wird fast unmöglich, Ihre Aktivität auf Sie zurückzuführen. Dieser Vorgang macht Sie daher online anonym. Für die Privatsphäre scheint TOR perfekt zu sein, aber es gibt auch einige Nachteile. Der TOR-Browser ist selbst nicht 100% sicher und hat in der Vergangenheit bekanntermaßen Malware auf Benutzergeräten installiert. TOR schützt Ihre Daten sowie andere Online-Datenschutz- und Sicherheitstools wie ein VPN nicht. Und TOR kann Internetverbindungen extrem langsam machen. Wir werden einige dieser Bedenken im Folgenden etwas detaillierter behandeln.

Wie funktioniert TOR?

Wie oben erläutert, arbeitet TOR wie ein Netzwerk. Dieses TOR-Netzwerk besteht aus einer Vielzahl verschiedener Server, die üblicherweise als Knoten oder Relais bezeichnet werden. Wenn Sie den TOR-Browser verwenden, werden alle von Ihnen verwendeten Internetdaten verschlüsselt und dann über das TOR-Netzwerk gesendet, bevor Sie zu der Site aufbrechen, die Sie verwenden möchten. Die Daten werden jedes Mal zwischen einer nicht spezifizierten Anzahl verschiedener Relais übertragen. Daher kommt der Begriff „Zwiebel“, weil das TOR-Netzwerk mehrschichtig ist (wie eine Zwiebel).

Jedes Relais kann eine einzelne Schicht der von Ihnen gesendeten verschlüsselten Daten entschlüsseln, bevor Sie sie an das nächste Relais weitergeben. Das letzte Relais, das es erreicht, ist das beabsichtigte Ziel Ihrer Daten (d. H. Die Website, die Sie besuchen möchten). Wenn Ihre Daten das TOR-Netzwerk durchlaufen, ist es theoretisch fast unmöglich, dass jemand versucht, sie zu verfolgen und so Ihre Online-Aktivitäten zu überwachen. Mit TOR sollte eine perfekte Online-Anonymität möglich sein.

So installieren Sie TOR

Wenn Sie noch kein TOR-Benutzer sind und das Netzwerk selbst ausprobieren möchten, müssen Sie nur den TOR-Browser auf das von Ihnen ausgewählte Gerät herunterladen. Dies ist ein ziemlich unkomplizierter Prozess, aber um Ihnen dabei zu helfen, haben wir diese leicht verständliche Schritt-für-Schritt-Anleitung für Sie zusammengestellt:

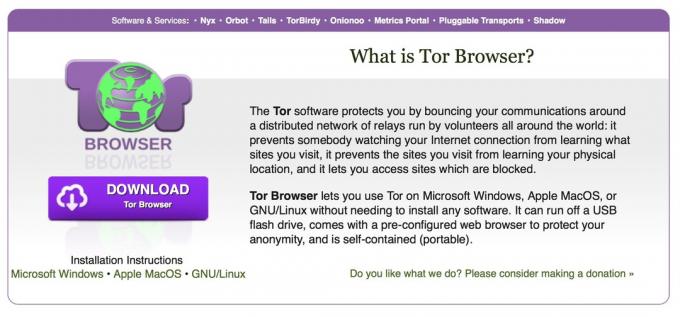

- Besuch https://www.torproject.org/projects/torbrowser.html um den TOR-Browser herunterzuladen und zu speichern. Es ist für Windows-, Mac OS- und GNU / Linux-Geräte in 16 verschiedenen Sprachen verfügbar.

- Wenn die Datei heruntergeladen wurde, klicken Sie auf Lauf um den Tor Browser einzurichten

- Wählen Sie den Zielordner aus, in dem die TOR-Dateien gespeichert werden sollen. Stellen Sie sicher, dass mindestens 80 MB freier Speicherplatz verfügbar sind.

- Klicken Sie nun auf Installieren und der TOR-Browser wird heruntergeladen. Befolgen Sie die einfachen Anweisungen auf dem Bildschirm. Wenn Sie fertig sind, sollte der TOR-Browser installiert und einsatzbereit sein.

Fazit

TOR ist zu Recht ein beliebtes Online-Datenschutz-Tool. Es ist ein großartiger und kostenloser Service, der einen zuverlässigen Datenschutzdienst bietet. Es handelt sich jedoch nicht um einen fehlerfreien Dienst, und es gibt einige Schwachstellen, die Benutzer beachten sollten. Wie wir in diesem Artikel hervorgehoben haben, gehören dazu Softwarefehler, Verschlüsselungsbeschränkungen und die Vorschlag, dass einige Strafverfolgungsbehörden das TOR-Netzwerk möglicherweise stärker gefährdet haben als sie weiterlassen. Aus diesem Grund empfehlen wir Ihnen, TOR neben einem VPN zu verwenden, wenn Sie Ihre Online-Privatsphäre wirklich schätzen, um sowohl Ihre Online-Privatsphäre als auch Ihre Online-Sicherheit wirklich zu verbessern.

Sind Sie ein TOR-Benutzer? Haben Sie persönliche Erfahrungen mit Schwachstellen oder Problemen mit TOR gemacht, die wir in diesem Artikel hervorgehoben haben? Haben Sie versucht, ein VPN neben TOR zu verwenden, um diese Probleme zu beheben? Wie war Ihre Erfahrung damit? Fanden Sie den Rat in diesem Artikel hilfreich? Wir freuen uns immer über die Gedanken und Meinungen aller unserer Leser. Warum teilen Sie sie uns nicht über das Kommentarfeld unten mit?

Wenn Sie beispielsweise auf Reisen für kurze Zeit ein VPN benötigen, können Sie unser bestplatziertes VPN kostenlos erwerben. ExpressVPN beinhaltet eine 30-tägige Geld-zurück-Garantie. Sie müssen für das Abonnement bezahlen, das ist eine Tatsache, aber es erlaubt 30 Tage lang uneingeschränkter Zugriff und dann stornieren Sie für eine vollständige Rückerstattung. Ihre Stornierungsbedingungen, bei denen keine Fragen gestellt werden, machen ihrem Namen alle Ehre.

Diese Seite verwendet Akismet, um Spam zu reduzieren. Erfahren Sie, wie Ihre Kommentardaten verarbeitet werden.

Suche

Kürzliche Posts

So entsperren Sie Tumblr in China schnell und einfach

China hat eine lange Liste westlicher Social-Media-Sites auf seiner...

NordVPN Coupon, erhalten Sie 70% Rabatt

NordVPN ist einer der bekanntesten und vertrauenswürdigsten Namen i...

So erhalten Sie von überall eine IP-Adresse für Hongkong

Es gibt unzählige Gründe, eine IP-Adresse aus Hongkong zu erhalten,...