14 besten Netzwerksicherheitstools für sicherere Umgebungen im Jahr 2020

Sicherheit ist häufig eines der Hauptanliegen von Netzwerkadministratoren. Und genau wie es Tools gibt, die uns bei so ziemlich allen unseren täglichen Aufgaben unterstützen, gibt es Tools, die uns bei der Sicherung unserer Netzwerke und der Ausrüstung helfen, aus der sie bestehen. Und heute bringen wir Ihnen einige der besten Netzwerksicherheitstools, die wir uns vorstellen können.

Unsere Liste ist keineswegs vollständig, da es Hunderte von Tools gibt, die Ihnen bei der Sicherung Ihres Netzwerks helfen können. Es schließt auch Antivirensoftware aus, die, obwohl sie sicherheitsrelevant ist, in eine völlig andere Kategorie von Tools fällt. Wir haben auch Firewalls von unserer Liste ausgeschlossen. Diese sind auch in einer anderen Kategorie. Was wir aufgenommen haben, sind Tools und Scanner zur Schwachstellenbewertung, Verschlüsselungstools, Port-Scanner usw. Tatsächlich hatten wir so ziemlich nur ein Kriterium für die Aufnahme in unsere Liste, es mussten sicherheitsrelevante Tools sein. Dies sind Tools, mit denen Sie die Sicherheit erhöhen oder testen und überprüfen können.

Wir haben so viele Tools zu überprüfen, dass wir nicht viel Zeit mit Theorie verbringen werden. Wir beginnen einfach mit einigen weiteren Details zu den verschiedenen Kategorien von Werkzeugen und überprüfen anschließend die Werkzeuge selbst.

Verschiedene Kategorien von Werkzeugen

Es gibt buchstäblich Hunderte verschiedener Tools zur Netzwerksicherheit. Um den Vergleich der verschiedenen Tools zu vereinfachen, kann es hilfreich sein, sie zu kategorisieren. Eine der Arten von Tools, die wir auf unserer Liste haben, sind Eventmanager. Dies sind Tools, die auf verschiedene Ereignisse in Ihrem Netzwerk reagieren. Sie erkennen diese Ereignisse häufig, indem sie Protokolle von Ihren Geräten analysieren.

Ebenfalls nützlich sind Paket-Sniffer, mit denen Sie in den Datenverkehr eintauchen und Pakete dekodieren können, um die darin enthaltenen Nutzdaten zu sehen. Sie werden häufig verwendet, um Sicherheitsereignisse weiter zu untersuchen.

Eine weitere wichtige Kategorie von Tools sind Systeme zur Erkennung und Verhinderung von Eindringlingen. Sie unterscheiden sich von Antiviren- oder Firewall-Software. Sie arbeiten am Rand Ihres Netzwerks, um nicht autorisierte Zugriffsversuche und / oder böswillige Aktivitäten zu erkennen.

Unsere Liste enthält auch einige seltsame Tools, die nicht wirklich in eine bestimmte Kategorie passen, die wir jedoch als enthalten erachten, da sie wirklich nützlich sind.

Die besten Netzwerksicherheitstools

Wenn Sie eine so umfangreiche Liste von Tools präsentieren, die ganz unterschiedlichen Zwecken dienen, ist es schwierig, sie in beliebiger Reihenfolge aufzulisten. Alle hier besprochenen Tools sind sehr unterschiedlich und eines ist objektiv nicht besser als jedes andere. Wir haben uns daher entschlossen, sie nur in zufälliger Reihenfolge aufzulisten.

Wenn Sie SolarWinds noch nicht kennen, stellt das Unternehmen seit Jahren einige der besten Tools für die Netzwerkadministration her. Der Network Performance Monitor oder der NetFlow Traffic Analyzer gehören zu den besten SNMP-Netzwerküberwachung und NetFlow-Kollektor und -Analysator Pakete, die Sie finden können. SolarWinds bietet auch einige hervorragende kostenlose Tools, die auf die spezifischen Anforderungen von Netzwerk- und Systemadministratoren zugeschnitten sind, z Subnetzrechner und eine sehr gute TFTP-Server.

Wenn es um Netzwerksicherheitstools geht, hat SolarWinds einige gute Produkte für Sie. In erster Linie ist es Protokoll- und Ereignismanager (LEM). Dieses Tool wird am besten als Einstiegsmodell beschrieben Sicherheitsinformationen und Ereignisverwaltung (SIEM) System. Es ist möglicherweise eines der wettbewerbsfähigsten SIEM-Einstiegssysteme auf dem Markt. Das SolarWinds-Produkt bietet fast alles, was Sie von einem Basissystem erwarten können. Das Tool verfügt über hervorragende Protokollverwaltungs- und Korrelationsfunktionen sowie eine beeindruckende Berichts-Engine.

Der SolarWinds-Protokoll- und Ereignismanager bietet außerdem einige hervorragende Funktionen für die Ereignisantwort. Das Echtzeitsystem reagiert auf jede erkannte Bedrohung. Das Tool basiert eher auf Verhalten als auf Signatur und eignet sich daher hervorragend zum Schutz vor Zero-Day-Exploits und unbekannten zukünftigen Bedrohungen, ohne dass das Tool ständig aktualisiert werden muss. Das SolarWinds LEM verfügt über ein beeindruckendes Dashboard, das möglicherweise das beste Kapital darstellt. Dank des einfachen Designs können Sie Anomalien problemlos schnell erkennen.

Die Preise für den SolarWinds-Protokoll- und Event-Manager beginnen bei 4.585 US-Dollar. Und wenn Sie es vor dem Kauf versuchen möchten, a Eine kostenlose voll funktionsfähige 30-Tage-Testversion ist verfügbar.

SolarWinds stellt auch einige andere Tools zur Netzwerksicherheit her. Zum Beispiel die SolarWinds Network Configuration Manager Damit können Sie sicherstellen, dass alle Gerätekonfigurationen standardisiert sind. Damit können Sie Änderungen an der Massenkonfiguration auf Tausende von Netzwerkgeräten übertragen. Unter Sicherheitsgesichtspunkten werden nicht autorisierte Änderungen erkannt, die ein Zeichen für böswillige Konfigurationsmanipulationen sein können.

Mit dem Tool können Sie Fehler schnell beheben, indem Sie frühere Konfigurationen wiederherstellen. Sie können auch die Änderungsverwaltungsfunktionen verwenden, um schnell zu identifizieren, was sich in einer Konfigurationsdatei geändert hat, und die Änderungen hervorzuheben. Darüber hinaus können Sie mit diesem Tool die Einhaltung der Vorschriften nachweisen und die behördlichen Prüfungen dank der integrierten Berichte nach Industriestandard bestehen.

Preisgestaltung für die SolarWinds Network Configuration Manager beginnt bei 2 895 US-Dollar und variiert je nach Anzahl der verwalteten Knoten. EIN Eine kostenlose 30-Tage-Testversion mit vollem Funktionsumfang ist verfügbar.

Das SolarWinds User Device Trackerist ein weiteres unverzichtbares Netzwerksicherheitstool. Es kann Ihre IT-Sicherheit verbessern, indem Benutzer und Endgeräte erkannt und verfolgt werden. Es wird identifiziert, welche Switch-Ports verwendet werden, und bestimmt, welche Ports in mehreren VLANs verfügbar sind.

Wenn bei einem bestimmten Endgerät oder einem bestimmten Benutzer ein Verdacht auf böswillige Aktivitäten besteht, können Sie mit dem Tool schnell den Standort des Geräts oder des Benutzers ermitteln. Die Suche kann auf Hostnamen, IP / MAC-Adressen oder Benutzernamen basieren. Die Suche kann sogar erweitert werden, indem frühere Verbindungsaktivitäten des verdächtigen Geräts oder Benutzers untersucht werden.

Das SolarWinds User Device Tracker Der Preis beginnt bei 1 895 US-Dollar und hängt von der Anzahl der zu verfolgenden Ports ab. Wie bei den meisten SolarWinds-Produkten a Eine kostenlose 30-Tage-Testversion mit allen Funktionen ist verfügbar.

4. Wireshark

Um das zu sagen Wireshark ist nur ein Netzwerksicherheitstool ist eine grobe Untertreibung. Es ist bei weitem das Beste Paketerfassung und Analysepaket können wir in diesen Tagen finden. Mit diesem Tool können Sie den Netzwerkverkehr eingehend analysieren. Sie können den Datenverkehr erfassen und jedes Paket dekodieren, um genau zu sehen, was es enthält.

Wireshark ist zum De-facto-Standard geworden und die meisten anderen Tools tendieren dazu, ihn zu emulieren. Die Analysefunktionen dieses Tools sind so leistungsfähig, dass viele Administratoren sie verwenden werden Wireshark um mit anderen Tools erstellte Aufnahmen zu analysieren. Tatsächlich ist dies so häufig, dass Sie beim Start aufgefordert werden, entweder eine vorhandene Erfassungsdatei zu öffnen oder den Datenverkehr zu erfassen. Die größte Stärke dieses Tools sind jedoch die Filter. Mit ihnen können Sie ganz einfach genau die relevanten Daten ermitteln.

Trotz seiner steilen Lernkurve (ich habe einmal einen dreitägigen Kurs besucht, in dem nur erklärt wurde, wie man es benutzt) Wireshark ist es wert zu lernen. Es wird unzählige Male von unschätzbarem Wert sein. Dies ist ein kostenloses Open-Source-Tool, das auf fast jedes Betriebssystem portiert wurde. Es kann direkt von heruntergeladen werden Wiresharks Website.

5. Nessus Professional

Nessus Fachmann ist eine der am weitesten verbreiteten Bewertungslösungen der Branche zur Identifizierung von Schwachstellen, Konfigurationsproblemen und Malware, mit denen Angreifer unbefugten Zugriff auf Netzwerke erhalten. Es wird von Millionen von Cybersicherheitsfachleuten verwendet, um ihnen einen Überblick über ihre Netzwerksicherheit zu geben. NessusFachmann bietet auch wichtige Anleitungen zur Verbesserung der Netzwerksicherheit.

NessusFachmann hat eine der breitesten Abdeckung der Bedrohungsszene. Es verfügt über die neuesten Informationen und eine benutzerfreundliche Oberfläche. Schnelle Updates sind auch eine der hervorragenden Funktionen des Tools. Nessus Fachmann bietet eine effektive und umfassende Schwachstellen-Scan Paket.

NessusFachmann ist abonnementbasiert und kostet 2 190 USD / Jahr. Wenn Sie das Produkt lieber vor dem Kauf eines Abonnements testen möchten, erhalten Sie eine kostenlose Testversion, die jedoch nur 7 Tage dauert.

6. Schnauben

Schnauben ist eines der bekanntesten Open Source Intrusion Detection System (IDS). Es wurde 1998 gegründet und befindet sich seit 2013 im Besitz von Cisco System. Im Jahr 2009 trat Snort ein Open Source Hall of Fame von InfoWorld als einer der "größte Open Source Software aller Zeiten“. So gut ist es.

Schnauben Es gibt drei Betriebsmodi: Sniffer, Packet Logger und Network Intrusion Detection. Der Sniffer-Modus wird verwendet, um Netzwerkpakete zu lesen und auf dem Bildschirm anzuzeigen. Der Paketprotokollierungsmodus ist ähnlich, aber die Pakete werden auf der Festplatte protokolliert. Der Intrusion Detection-Modus ist der interessanteste. Das Tool überwacht den Netzwerkverkehr und analysiert ihn anhand eines benutzerdefinierten Regelsatzes. Je nachdem, welche Bedrohung erkannt wurde, können verschiedene Aktionen ausgeführt werden.

Schnauben kann verwendet werden, um verschiedene Arten von Sonden oder Angriffen zu erkennen, einschließlich des Betriebssystems Fingerabdruckversuche, semantische URL-Angriffe, Pufferüberläufe, Server-Message-Block-Tests und Stealth-Port-Scans. Schnauben kann von heruntergeladen werden eine eigene Website.

7. TCPdump

Tcpdump ist der Original-Paket-Sniffer. Das 1987 erstmals veröffentlichte Produkt wurde seitdem gewartet und aktualisiert, bleibt jedoch im Wesentlichen unverändert, zumindest in der Art und Weise, wie es verwendet wird. Dieses Open-Source-Tool ist in fast jedem * nix-Betriebssystem vorinstalliert und zum Standardtool für eine schnelle Paketerfassung geworden. Es verwendet die libpcap-Bibliothek - auch Open Source - für die eigentliche Paketerfassung.

Standardmäßig. tcpdump Erfasst den gesamten Datenverkehr auf der angegebenen Schnittstelle und "speichert" ihn - daher der Name - auf dem Bildschirm. Dies ähnelt dem Sniffer-Modus von Snort. Der Speicherauszug kann auch an eine Erfassungsdatei weitergeleitet werden, die sich wie der Paketprotokollierungsmodus von Snort verhält, und später mit einem beliebigen verfügbaren Tool analysiert werden. Zu diesem Zweck wird häufig Wireshark verwendet.

T.cpdumpDie Hauptstärke besteht in der Möglichkeit, Erfassungsfilter anzuwenden und die Ausgabe an grep weiterzuleiten - ein weiteres gängiges Unix-Befehlszeilenprogramm - für noch mehr Filterung. Jemand mit guten Kenntnissen von tcpdump, grep und die Befehlsshell können problemlos genau den richtigen Datenverkehr für jede Debugging-Aufgabe erfassen.

8. Kismet

Kismet ist ein Netzwerkdetektor, Paket-Sniffer und Intrusion Detection System für WLANs. Es funktioniert mit jeder drahtlosen Karte, die den Raw-Überwachungsmodus unterstützt und 802.11a-, 802.11b-, 802.11g- und 802.11n-Verkehr abhören kann. Das Tool kann unter Linux, FreeBSD, NetBSD, OpenBSD und OS X ausgeführt werden. Windows wird leider nur sehr eingeschränkt unterstützt, da nur ein drahtloser Netzwerkadapter für Windows den Überwachungsmodus unterstützt.

Diese kostenlose Software wird unter der Gnu GPL-Lizenz veröffentlicht. Es unterscheidet sich von anderen drahtlosen Netzwerkdetektoren darin, dass es passiv arbeitet. Die Software kann das Vorhandensein von drahtlosen Zugriffspunkten und Clients erkennen, ohne ein protokollierbares Paket zu senden. Und es wird sie auch miteinander verbinden. Außerdem, Kismet ist das am weitesten verbreitete Open Source-Tool zur drahtlosen Überwachung.

Kismet Enthält auch grundlegende Funktionen zur Erkennung von drahtlosen Eindringlingen und kann aktive drahtlose Sniffing-Programme sowie eine Reihe von Angriffen auf drahtlose Netzwerke erkennen.

9 Nikto

Nikto ist ein Open-Source-Webserver-Scanner. Es wird eine umfassende Reihe von Tests gegen Webserver durchführen und auf mehrere Elemente testen, darunter über 6700 potenziell gefährliche Dateien und Programme. Das Tool sucht nach veralteten Versionen von über 1250 Servern und identifiziert versionenspezifische Probleme auf über 270 Servern. Es kann auch Serverkonfigurationselemente wie das Vorhandensein mehrerer Indexdateien und HTTP-Serveroptionen überprüfen und versucht, installierte Webserver und Software zu identifizieren.

Nikto ist eher auf Geschwindigkeit als auf Stealth ausgelegt. Es testet einen Webserver so schnell wie möglich, aber sein Durchgang wird in Protokolldateien angezeigt und von Intrusion Detection- und Prevention-Systemen erkannt.

Nikto wird unter der GNU GPL-Lizenz veröffentlicht und kann kostenlos von der Website heruntergeladen werden GitHub nach Hause.

10. OpenVAS

Das Open Vulnerability Assessment System oder OpenVASist ein Toolset, das umfassende Angebote bietet Schwachstellen-Scan. Das zugrunde liegende Framework ist Teil der Schwachstellenmanagementlösung von Greenbone Networks. Es ist völlig kostenlos und die meisten seiner Komponenten sind Open Source, obwohl einige proprietär sind. Das Produkt verfügt über mehr als fünfzigtausend Netzwerk-Schwachstellentests, die regelmäßig aktualisiert werden.

OpenVAS besteht aus zwei Hauptkomponenten. Erstens gibt es den Scanner, der das eigentliche Scannen von Zielcomputern übernimmt. Die andere Komponente ist der Manager. Es steuert den Scanner, konsolidiert die Ergebnisse und speichert sie in einer zentralen SQL-Datenbank. Die Konfigurationsparameter des Tools werden ebenfalls in dieser Datenbank gespeichert. Eine zusätzliche Komponente wird als Datenbank für Netzwerkanfälligkeitstests bezeichnet. Es kann entweder über den Greenborne Community Feed oder den Greenborne Security Feed aktualisiert werden. Letzterer ist ein kostenpflichtiger Abonnementserver, während der Community-Feed kostenlos ist.

11. OSSEC

OSSEC, was für Open Source SECurity steht, ist hostbasiert Intrusion Detection System. Im Gegensatz zu netzwerkbasierten IDS wird dieses direkt auf den Hosts ausgeführt, die es schützt. Das Produkt gehört Trend Micro, einem vertrauenswürdigen Namen für IT-Sicherheit.

Der Hauptfokus des Tools liegt auf Protokoll- und Konfigurationsdateien auf * nix-Hosts. Unter Windows überwacht es die Registrierung auf nicht autorisierte Änderungen und verdächtige Aktivitäten. Immer wenn etwas Seltsames entdeckt wird, werden Sie schnell entweder über die Toolkonsole oder per E-Mail benachrichtigt.

Der Hauptnachteil von OSSEC- oder jedes hostbasierte IDS - es muss auf jedem Computer installiert sein, den Sie schützen möchten. Glücklicherweise konsolidiert diese Software Informationen von jedem geschützten Computer in einer zentralen Konsole, was die Verwaltung erheblich vereinfacht. OSSEC läuft nur auf * nix. Zum Schutz von Windows-Hosts steht jedoch ein Agent zur Verfügung.

OSSEC wird auch unter der GNU GPL-Lizenz vertrieben und kann von selbst heruntergeladen werden Webseite.

12. Nexpose

Nexpose von Rapid7 ist eine weitere Top-Bewertung Schwachstellenmanagement Werkzeug. Dies ist ein Schwachstellenscanner, der den gesamten Schwachstellenmanagement-Lebenszyklus unterstützt. Es wird die Ermittlung, Erkennung, Überprüfung, Risikoklassifizierung, Auswirkungsanalyse, Berichterstattung und Minderung übernehmen. Die Benutzerinteraktion erfolgt über eine webbasierte Oberfläche.

In Bezug auf die Funktionen ist dies ein sehr vollständiges Produkt. Zu den interessantesten Funktionen gehören das virtuelle Scannen für VMware NSX und die dynamische Erkennung für Amazon AWS. Das Produkt scannt die meisten Umgebungen und kann auf eine unbegrenzte Anzahl von IP-Adressen skaliert werden. Hinzu kommen die schnellen Bereitstellungsoptionen, und Sie haben ein erfolgreiches Produkt.

Das Produkt ist in einer kostenlosen Community-Edition mit reduzierten Funktionen erhältlich. Es gibt auch kommerzielle Versionen, die bei 2.000 USD pro Benutzer und Jahr beginnen. Für Downloads und weitere Informationen besuchen Sie die Nexpose Homepage.

13. GFI LanGuard

GFI Languard behauptet, "die ultimative IT-Sicherheitslösung für Unternehmen" zu sein. Mit diesem Tool können Sie Netzwerke nach Schwachstellen durchsuchen, Patches automatisieren und Compliance erreichen. Die Software unterstützt nicht nur Desktop- und Server-Betriebssysteme, sondern auch Android oder iOS. GFI Languard führt sechzigtausend Schwachstellentests durch und stellt sicher, dass Ihre Geräte mit den neuesten Patches und Updates aktualisiert werden.

GFI LanguardDas intuitive Berichts-Dashboard ist sehr gut gemacht, ebenso wie das Management der Virendefinitions-Updates, das mit allen wichtigen Antiviren-Anbietern zusammenarbeitet. Dieses Tool patcht nicht nur Betriebssysteme, sondern auch Webbrowser und verschiedene andere Anwendungen von Drittanbietern. Es hat auch eine sehr leistungsfähige Web-Reporting-Engine und eine hervorragende Skalierbarkeit. GFI Languard bewertet Schwachstellen in Computern, aber auch in einer Vielzahl von Netzwerkgeräten wie Switches, Routern, Access Points und Druckern.

Die Preisstruktur für GFI Languard ist ziemlich komplex. Die Software basiert auf Abonnements und muss jährlich erneuert werden. Für Benutzer, die das Tool vor dem Kauf ausprobieren möchten, steht eine kostenlose Testversion zur Verfügung.

14. Retina

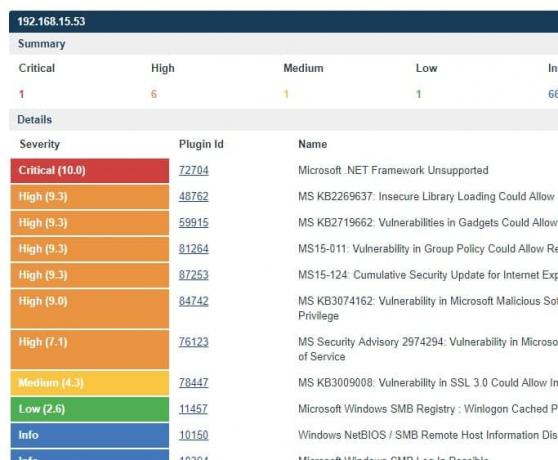

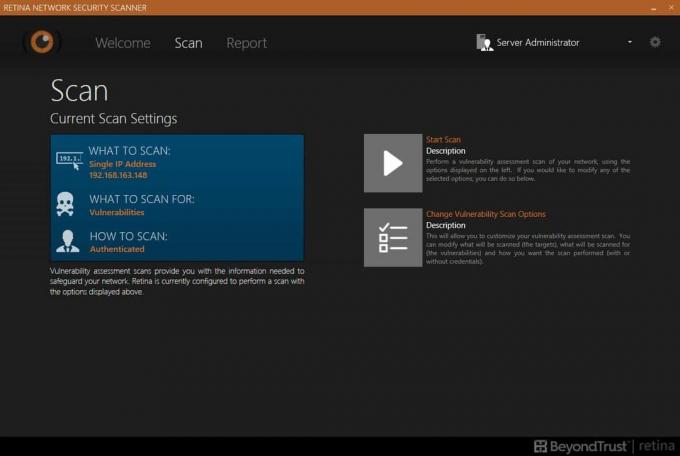

Das Retina Network Security Scanner von AboveTrust ist eine weitere der bekanntesten Schwachstellenscanner. Dies ist ein Produkt mit vollem Funktionsumfang, mit dem fehlende Patches, Zero-Day-Schwachstellen, nicht sichere Konfigurationen und andere Schwachstellen bewertet werden können. Das Tool verfügt über eine intuitive Benutzeroberfläche. Außerdem. Benutzerprofile, die verschiedenen Auftragsfunktionen entsprechen, vereinfachen die Bedienung des Systems.

Das Retina Der Scanner verwendet eine umfangreiche Datenbank mit Netzwerkschwachstellen, Konfigurationsproblemen und fehlenden Patches. Die Datenbank wird automatisch aktualisiert und deckt eine Vielzahl von Betriebssystemen, Geräten, Anwendungen und virtuellen Umgebungen ab. Das vollständige Produkt des Produkts für VMware-Umgebungen umfasst das Scannen virtueller Online- und Offline-Bilder, das Scannen virtueller Anwendungen und die Integration in vCenter.

Das Retina Der Scanner ist nur als Abonnement zum Preis von 1 870 USD / Jahr für eine unbegrenzte Anzahl von IP-Adressen erhältlich. Eine kostenlose 30-Tage-Testversion ist ebenfalls erhältlich.

Suche

Kürzliche Posts

Beste Nagios-Alternativen für die Netzwerküberwachung

In mehr als 15 Jahren, seit es das Licht erblickte, Nagios - früher...

6 besten Tools zur Überwachung von Websites

Es scheint, dass sich immer mehr Unternehmen auf ihre Website verla...

Beste Tools für Network Operations Management

Netzwerkbetriebsmanagement ist ein breites Konzept. Es enthält jede...