Wie kann ich meinen gestohlenen Laptop kostenlos verfolgen und finden? Verwenden Sie Beute

Es ist immer ein Schmerz, etwas zu verlieren, sowohl finanziell als auch in Bezug auf den emotionalen Stress, den eine Person durchmacht. Und wenn es etwas so Wertvolles ist wie ein Laptop, der Ihre persönlichen Daten enthält, wird der Schaden noch größer. Laptops werden heutzutage mit Kensington-Schlosssteckplätzen geliefert, aber Sie können auch nicht überall ein Kensington-Schloss finden. Was ist die Lösung?

Beute ist eine leichte Anwendung, die Ihnen hilft, einen verlegten Laptop zu finden, falls er gestohlen wird. Es ist Open Source, plattformübergreifend und völlig kostenlos zu bedienen.

Die Idee hinter Prey ist ganz einfach. Die Software wird im Hintergrund unbeaufsichtigt ausgeführt, wacht in regelmäßigen Abständen auf und überprüft eine bestimmte URL, um festzustellen, ob sie den fehlenden Status auslösen, Spuren sammeln und einen Bericht senden soll. Beim Überprüfen der URL sucht die Software nach einer Antwort von 200 auf der Seite. Wenn die Antwort da ist, geht die Software wieder in den Ruhezustand.

Es gibt zwei Ansätze zur Verwendung von Beute. Sie können entweder über Prey + Control Panel verfügen, in dem Sie die Konfiguration und den Gerätestatus über eine Webseite verwalten, und alle Preys werden an diese Seite gesendet. Dies ist der einfachere, allgemein empfohlene Ansatz.

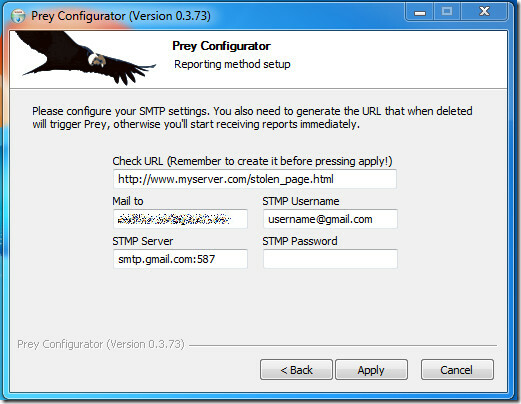

Die zweite Option ist die Verwendung von Prey Standalone, bei der die Berichte direkt in Ihrem Posteingang abgelegt werden. Bei einem fehlenden Laptop müssen Sie die URL manuell generieren, die die Alarme von Prey auslöst. Sie müssen die verschiedenen Module auch selbst konfigurieren. Dies ist der „fortgeschrittene“ Ansatz.

Natürlich benötigt Prey jederzeit eine aktive Internetverbindung, um arbeiten zu können. Wenn die Verbindung fehlt, versucht die Software stillschweigend, eine Verbindung zum ersten verfügbaren WLAN-Hotspot herzustellen und den Alarm auszulösen.

Das Konfigurieren von Prey ist überhaupt nicht schwierig Wenn Sie es zum ersten Mal ausführen, werden Sie vom Konfigurator aufgefordert, das Gerät für die erste Verwendung zu konfigurieren.

Beim Einrichten der Berichtsmethode müssen Sie zunächst zwischen den beiden Verwendungsmodi wählen. Wählen Sie Ihre Präferenz und fahren Sie fort.

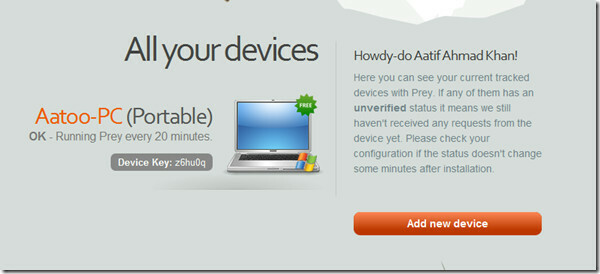

Als Nächstes müssen Sie ein Konto erstellen oder sich anmelden, wenn Sie bereits ein Konto für den Zugriff auf Prey über das Web haben.

Nach der Erstellung des Kontos erhalten Sie eine Aktivierungs-E-Mail in Ihrem Posteingang. Sobald das Konto aktiviert ist, können Sie Prey verwenden, indem Sie sich unter anmelden www.preyproject.com. Über die Weboberfläche können Sie Trigger für Ihr Gerät, die ausgeführten Aktionen usw. steuern.

Wenn Sie Prey als eigenständige Datei ausgeführt haben, müssen Sie die E-Mail-Einstellungen für Prey definieren, um die regulären Berichte zu senden.

Darüber hinaus können Sie einige andere Funktionen des Programms steuern, indem Sie im Dialogfeld "Beutekonfigurator" die Option "Beuteeinstellungen verwalten" auswählen. Die angebotenen Optionen sind unten aufgeführt.

Mit allen Einstellungen arbeitet Prey unauffällig und hält das System bei Diebstahlereignissen nachvollziehbar. Die Software bietet einige Funktionen, darunter:

- Geo-Location Aware (Neue Funktion)

- WiFi automatische Verbindung

- Leicht

- Modularchitektur

- Leistungsstarkes Berichtssystem

- Messaging / Alert-System

- Vollautomatischer Updater

Prey ist eine Multiplattform, was bedeutet, dass es mit allen Betriebssystemen funktioniert, einschließlich Windows (alle Versionen), Linux, Mac OS X. Es läuft diskret, daher konnte ich seine Speichersignatur nicht überprüfen, aber die Software hinterlässt kaum Auswirkungen auf ein System. Wir haben Prey unter Windows 7 32-Bit-Betriebssystem getestet.

Laden Sie Prey herunter

Suche

Kürzliche Posts

Anzeigen der WLAN-Signalstärke unter Windows 10

Wenn Sie zu Hause sind, haben Sie wahrscheinlich nur ein WiFi-Netzw...

Fahren Sie den PC herunter, nachdem Sie die Anzahl der ungültigen Anmeldeversuche festgelegt haben

Bildschirmsperren sind in verschiedenen Situationen nützlich, z. B....

MyPublicWiFi erstellt einen WLAN-Hotspot mit Firewall- und URL-Protokollierung

Normalerweise können drahtlose Internetverbindungen einfach über IC...