A sötét web olyan dolog, amelyet mindenkinek látnia kell. De srácok, kérlek, használj egy VPN-t, amikor odautazol, mert ez nem biztonságos. Ebben az esetben az NordVPN-t használom, mert ez a legbiztonságosabb VPN a piacon.

A Tor használata: Útmutató az induláshoz

Az online adatvédelemre mindenki gondolkodik manapság. Az alkalmi internethasználók aggódnak amiatt, hogy hova kerülnek adataik, ki férhet hozzá hozzájuk, és milyen károkat okozhat, ha rossz emberek fogják meg a kezüket. Még azok a cégek is, amelyek internetes szolgáltatást nyújtanak megengedett, hogy személyes adatokat is használjon vagy akár eladjon, mindenkit veszélyeztetve.

Szerencsére vannak olyan eszközök, mint a Tor-hálózat, amelyek segítik ezen alapvető szabadságok megőrzését.

Egy kis névtelenség messze lehet.

Mi a Tor?

Amikor csatlakozik az internethez, a szolgáltató IP-címet kap. Ez az IP könnyen nyomon követhető a nevével és a fizikai helyzetével, és közvetlenül kapcsolódik a titkosítatlan internetes böngészési tevékenységekhez is. Az internetszolgáltatók ezeket az adatokat az Ön beleegyezése nélkül figyelemmel kísérhetik, naplózhatják és akár harmadik feleknek is értékesíthetik. Tor játszik itt játékot.

A Tor a névtelenség körül épült hálózat. A The Tor Project irányítása alatt áll, és 2002 óta működik, bár a Tor elődeit még később vissza lehet vezetni. A Tor úgy működik, hogy hagyma útválasztást használ az adatok beágyazására a titkosítási rétegekbe, és ezeket az adatokat csomópontok sorozatán keresztül továbbítja. Mindegyik csomópont hátráltatja a titkosítás egy rétegét, feltárva a következő réteget, valamint utasításokat arról, hogy hova tovább mennek az adatok. Mire a végső réteg dekódolása megtörténik, az adatok elérik a helyét, szinte semmilyen nyomot nem hagyva hátra.

A Tor-hálózat használata kicsit olyan, mint egy jegyzet átadása egy zsúfolt helyiségben, mindegyiknek becsukott szemmel. Véletlenszerűen adod át valakinek, ez a személy továbbadja egy másiknak, és így tovább. Amikor eléri a szoba másik oldalát, senki sem tudja, kitől származik a jegyzet, és nem tudja megmondani, melyik személy adta át nekik. A Tor hálózat megóvja az Ön személyazonosságát a forgalom titkosításával, és mindent anonimként tesz lehetővé.

Tor és a Tor böngésző

A Tor hálózatot számos különféle szoftvercsomag használja, amelyek közül a legismertebb a Tor böngésző. A Tor böngésző ugyanúgy működik, mint bármely más böngésző, csak a számítógépre és a számítógépről történő információ küldése helyett kihasználja a Tor hálózatot, hogy erőteljes mértékű adatvédelmet és névtelenséget biztosítson.

A Tor böngésző alapvetően a Firefox rendkívül testreszabott változata. Ez lehetővé teszi a web bármely részéhez való hozzáférést, akárcsak a szokásos böngészőt. Biztonsági tudatos kialakítása miatt azonban a Tor böngésző számos általános webes technológiát letilt, mint például az Adobe Flash és a JavaScript, és sok weboldalt használhatatlanná tesz.

A Tor böngésző egy nyílt forráskódú projekt, elérhető verziókkal Windows, Mac és Linux számítógépekhez, valamint okostelefonok és táblagépek kiadásaihoz az Android rendszert futtató eszközökhöz. Harmadik felek nem hivatalos verziókat hoztak létre a böngészőben, amelyek szintén használják a Tor hálózatot, így az iPhone és az iPad tulajdonosok számára is biztonságos biztonságot lehet biztosítani.

A Tor böngésző telepítése

A Tor-böngésző használata a legközvetlenebb módszer a Tor-hálózat adatvédelmi erejének kiaknázására. Ez egyszerű, közvetlen, ingyenes, és könnyű az induláshoz. A böngésző letöltéséhez és telepítéséhez többféle módszer létezik, ideértve a hordozható verziókat, az instabil verziókat és a közvetlenül a forrásból történő fordítást. A legtöbb ember, aki a Tor böngészőt használja, a Tor böngésző csomagján keresztül kapja meg. Ez messze a legegyszerűbb módja a Tor hálózathoz való hozzáférésnek, mivel minden, amire szükség van, egyetlen letöltésre van csomagolva, amelyet néhány kattintással futtathat és telepíthet.

Telepítés Windows rendszerre

- Meglátogatni a Tor böngészőcsomag letöltése oldal a böngészőben.

- Kattintson a lila „Letöltés” gombra. Lehet, hogy meg kell változtatnia az operációs rendszer beállításait a megfelelő verzió elérése érdekében.

- Amikor a fájl letöltődik, futtassa a telepítőt.

- Indítsa el a Tor böngészőt, amikor a telepítés befejeződik.

- Kattintson a „Csatlakozás” gombra a Tor-hálózat eléréséhez.

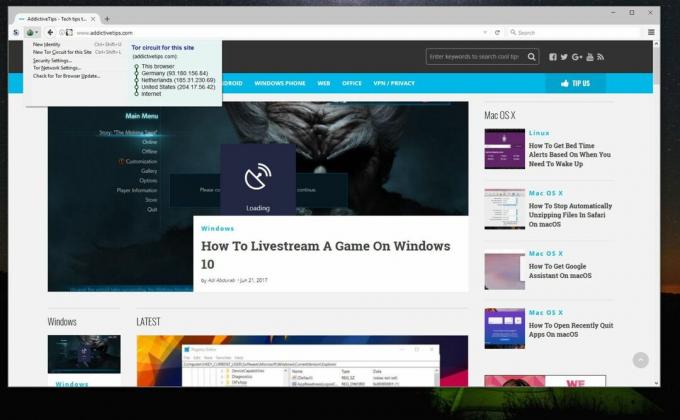

- Kattintson a hagymaikonra, csak az URL-sáv bal oldalán.

- Válassza a „Biztonsági beállítások” lehetőséget.

- A maximális adatvédelem érdekében mozgassa a csúszkát teljesen a „Magas” állásba.

- Szörfözhet az interneten a Tor böngészőn keresztül.

Telepítés MacOS-ra

- Meglátogatni a Tor böngészőcsomag letöltése oldal a böngészőben.

- Kattintson a lila „Letöltés” gombra. Lehet, hogy meg kell változtatnia az operációs rendszer beállításait a megfelelő verzió elérése érdekében.

- Mentse el a fájlt a számítógépére.

- Kattintson a .dmg fájl megnyitásához.

- Húzza a mellékelt fájlt az Alkalmazások mappába.

- Helyezze be a dokkolón a Tor böngészőt, és indítsa el.

- Kattintson a „Csatlakozás” gombra a Tor-hálózat eléréséhez.

- Kattintson a hagymaikonra, csak az URL-sáv bal oldalán.

- Válassza a „Biztonsági beállítások” lehetőséget.

- A maximális adatvédelem érdekében mozgassa a csúszkát teljesen a „Magas” állásba.

- Szörfözhet az interneten a Tor böngészőn keresztül.

Telepítés Linuxra

- Meglátogatni a Tor böngészőcsomag letöltése oldal a böngészőben.

- Kattintson a lila „Letöltés” gombra. Lehet, hogy meg kell változtatnia az operációs rendszer beállításait a megfelelő verzió elérése érdekében.

- Mentse a fájlt egy helyi könyvtárba.

- Nyisson meg egy terminált, és írja be a következő parancsot: tar -xvJf tor-böngésző-linux32-6.5.2_LANG.tar.xz

- A fenti sorban cserélje ki a 32-et a 64-re, ha letöltötte a 64-bites verziót, és váltson a LANG-ra a letöltött nyelvre. Lehet, hogy módosítania kell a verziószámot, ha a fájl valami másikat is megjegyez.

- Váltás a terminál Tor böngésző könyvtárára, a LANG helyett a nyelvi kóddal: cd tor-browser_LANG

- Futtassa a Tor böngészőt.

- A képernyőn megjelenik a Tor Launcher. Csatlakozzon ezen keresztül, és megnyílik a böngésző.

- Szörfözhet az interneten a Tor böngészőn keresztül.

Telepítse az Androidra

Van egy hivatalos Tor-böngésző az Android számára, az Orfox nevű. A Tor hálózat használatának engedélyezéséhez azonban előbb telepítenie kell egy másik programot. Mindkettő nyílt forráskódú, és elérhető a Google Playen.

- Először telepítse Orbot a Google Playről.

- Futtassa az Orbotot, és hagyja aktív maradni a háttérben.

- Telepítés Orfox, a Tor böngésző Androidra, a Google Playből.

- Indítsa el az Orfoxot, és használja azt a weben szörfözéshez, fokozott Tor hálózati biztonsággal.

Telepítés iOS-re

A Tor-projekt nem tart fenn hivatalos Tor-böngészőt iPhone, iPad vagy más iOS eszközökhöz. Van egy ingyenes és nyílt forrású vöröshagyma-böngésző, amelyet a Mike Tigas amely kihasználja a Tor hálózatot, ugyanazon funkciók többségét végzi.

- Meglátogatni a Hagyma böngésző letöltése oldal az iTunes App Store-ban.

- Telepítse az alkalmazást iPhone vagy iPad készülékére.

- Szörfözhet az interneten a Hagyma böngészőn keresztül.

Változtassa meg szokásait a jobb adatvédelem érdekében

Általános tévhit, hogy a Tor-böngésző telepítése és használata golyóálló megoldás az összes online veszélyre. A Tor hálózat használatának széles körű előnyei vannak, de ez messze nem a gyors adatvédelmi megoldásról. Meg kell változtatnia néhány szokásos internetes böngészési szokását, hogy anonim maradjon. Ez magában foglalja bizonyos plug-inek letiltását, a felhőalapú tárolási programok figyelemmel kísérését és az okos ügyintézést, hogy mely webhelyekre jelentkezik be.

Kövesse ezeket a tippeket az online adatvédelem magasabb szintjének biztosításához:

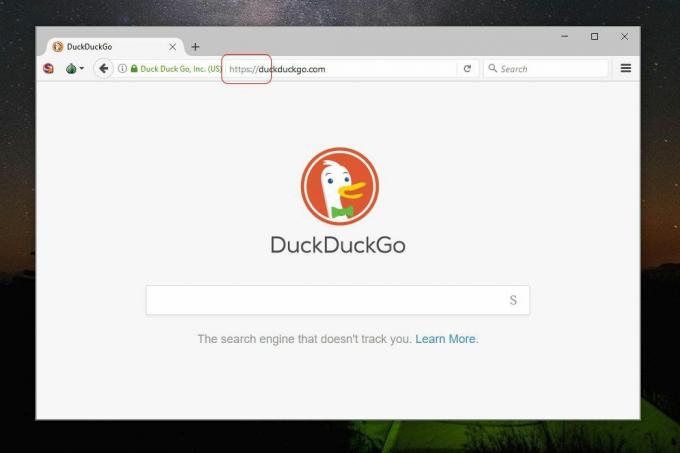

Használjon webhelyek HTTPS verzióit - Valószínűleg ismeri a weboldal elején használt „http” betűket. Ez az extra „s” ezen webhelyek biztonságos verzióit jelöli, és azt jelenti, hogy titkosítják a kiszolgálóik felé érkező és a kiszolgálóktól érkező adatokat. A legtöbb vásárlási, e-mail és banki szolgáltatás alapértelmezés szerint a HTTPS-t használja. A Tor kilépési csomópontja felé és a kívánt webhelyre továbbított adatok titkosítatlanok, és ez a folyamat rendkívül gyenge részét képezi. Ha csatlakozik egy biztonságos HTTPS-oldalhoz, akkor sokkal biztonságosabb vagy. A Tor Browser Bundle tartalmazza a HTTPS Everywhere kiterjesztést, amely biztonságos kapcsolatokat készít a nagyobb webhelyekkel, amikor csak lehetséges.

Ne használjon beépülőket vagy kiegészítőket - A Tor böngésző Firefox-on alapul, ami azt jelenti, hogy maroknyi Firefox-kiegészítőt is lehet használni, mint egy szokásos böngészőt. A Tor böngészőcsomagban még néhány, előre telepített, biztonsággal foglalkozó kiegészítő található, például a HTTPS Everywhere és a NoScript, amelyek biztonságosak a használata, és növelik a névtelenséget. A lehető legnagyobb biztonság érdekében meg kell hagynia a plug-inek listáját. Új plug-inek hozzáadása veszélyeztetheti a magánéletét, mind a Tor védelmének közvetlen megkerülésével, mind a Tor böngésző használata közben a szokásainak enyhítésére ösztönzésével.

Tiltsa le a JavaScript, a Flash, az ActiveX, a Java és a QuickTime szolgáltatást - Az ilyen technológiák az internet interaktív tartalmának nagy részét képezik. Ezenkívül veszélyeztetheti az adatvédelmet azáltal, hogy megosztja a rendszerre és a helyre vonatkozó információkat a weboldalakkal, még akkor is, ha Tor-hálózatot használ. A Tor böngésző mindezt letiltja a magas és közepes biztonsági beállításoknál.

Ne használj torrentokat Tor felett - Számos fájlmegosztó és torrent alkalmazás ismert, hogy figyelmen kívül hagyja a proxybeállításokat, és közvetlenül a nyomkövetőhöz kapcsolódik, még ha másképp nem is utasítják. Ha úgy állítja be a torrent szoftverét, hogy a Tor hálózatot használja, akkor valószínűleg nem teszi meg. [Ha használni szeretné, megtaláltuk a legjobb VPN-ek a torrentinghez, azok, amelyek valóban komolyan veszik az adatvédelmet]

Ne jelentkezzen be semmibe Tor útján - Az egyik első dolog, amelyet az emberek tesznek az internetre való belépéskor, a belépés és az e-mail ellenőrzése. Noha ez a Tor-böngészőn keresztül valószínűleg lehetséges, ez a teljes hálózat célját meghiúsítja, mivel továbbra is megosztja az adatokat a külső forrásokkal. A maximális adatvédelem érdekében ne jelentkezzen be semmilyen weboldalra, és ne adjon meg semmilyen fiókot a Tor használata közben.

Ne nyissa meg a Tor-on letöltött fájlokat - Ez egy gyakran figyelmen kívül hagyott tanács, amely teljesen megsemmisítheti online adatvédelmét. A legtöbb Tor-ot böngésző felhasználó érdekli az érzékeny információkhoz való hozzáférést. Ha letöltenek egy fájlt a Tor böngészőn keresztül, és megnyitják, akkor a fájl hozzáférhet az internethez anélkül, hogy áthaladna a Tor hálózatán, így megosztva a valódi IP-címét és a helyét. A letöltött tartalom megnyitása előtt a legjobb, ha leválasztja az internetet.

Használja a Tails operációs rendszert - A Tails operációs rendszert a Tor hálózat használatához fejlesztették ki. Minden, ami az operációs rendszeren halad keresztül, titkosítva és névtelenné válik, és az adatok nyomát nem hagyják hátra. A farok még DVD-ről, SD-kártyáról vagy USB-meghajtótól indul, telepítés nélkül. A mind a farok, mind a Tor böngésző használata esetén az online tevékenységek sokkal biztonságosabbak. A Tails OS telepítéséről és használatáról az alábbi szakaszban olvashat.

A Tor használata a farok operációs rendszerrel

A Tails egy könnyű, élő operációs rendszer, amelyet úgy terveztek, hogy a személyes adatokat biztonságban tartsa, és ne hagyjon nyomot az általa futtatott eszközön. Korszerű kriptográfiai eszközöket használ az adatok védelmére, és lehetővé teszi a cenzúra megkerülését szinte bárhol. Ennél is jobb, ha a Tails szinte bármilyen számítógépen fut, egyszerűen DVD, USB-memória vagy SD-kártya behelyezésével.

A Tails alapértelmezés szerint a Tor hálózatot használja, titkosítva és névtelenítve minden információt, amely elhagyja a számítógépet. A Tor-böngészővel és egy biztonságos azonnali üzenetküldő szolgáltatással is rendelkezik, amely lehetővé teszi az összes online tevékenység magán- és névtelenné tételét.

A Tails operációs rendszer használatához két USB-memóriakártyára és egy külön internetes eszközre van szüksége az utasítások elolvasásához, amíg a telepítés megtörténik. Az alábbi weboldal lépésről lépésre bemutatja a folyamatot.

- Használja a böngészőt: Tails OS letöltése.

- Futtassa a Tails telepítőt, és kövesse a képernyőn megjelenő utasításokat.

- Indítsa újra a számítógépet, és indítsa el közvetlenül a Tails OS-be.

- Írja be a Wi-Fi vagy a kapcsolat adatait az internet eléréséhez.

- Nyissa meg a Tor-ot (a Tails letöltésével együtt), és szabadidő alatt böngészhet az interneten.

Tor és a sötét web

A Tor-nak és a sötét webnek hosszú története van együtt. A Tor hálózat használatával érheti el az .onion hivatkozásokat, ahol a mély web tartalmának nagy része rejtett. A Tor böngésző szintén biztosít biztonságot mindenkinek, aki feltárja a sötét web rejtett mélységét. A kettő szorosan összekapcsolódik, de fontos tudomásul venni, hogy a Tor összes felhasználója nem feltétlenül használja a böngészőt vagy a hálózatot a tiltott tartalmak eléréséhez. A magánélet továbbra is a Tor első számú fókusza.

Ha a Tor böngészőt használja a sötét web eléréséhez, akkor minden óvintézkedést meg kell tennie a magánélet védelme érdekében. Olvassa el a teljes útmutatónkat Hogyan érhető el a sötét web és a mély web további információért.

Használhatja a Tor alkalmazást a mindennapi böngészéshez?

Noha a Tor vagy a Tor böngészőt mindennapi feladatokhoz lehet használni az interneten, a legtöbb felhasználó frusztrált gyakorlatnak tekinti ezt. Az összes folyamatban lévő titkosítás és átirányítás esetén a Tor rendkívül lassú, néha akár 70% -kal is lassabb, mint az otthoni internet. Ez végtelen várakozásokat eredményez az oldalak betöltésénél, és gyakorlatilag semmire csökken a letöltési sebesség. Ráadásul, mivel a Tor letilt olyan sok modern internetes technológiát, amelyek természetüknél fogva nem biztonságosak, sok közös webhely, például a YouTube, teljesen elérhetetlen lesz.

A Tor böngésző nagyszerű eszköz bizonyos webhelyek elérésére, különös tekintettel a földrajzilag korlátozott tartalomra, a cenzúrázott webhelyekre és a sötét webre lezárt tartalomra hagyma linkek segítségével. Utazás közben sem rossz ötlet a Tor alkalmazását alapvető feladatok elvégzéséhez, és csodát tesz mindenki számára, aki olyan területen él, ahol bizonyos webhelyek blokkolva vannak vagy korlátozottak. Nagyon jó az újságírók számára is, akiknek meg kell őrizniük névtelenségüket, miközben kutatást végeznek és információt továbbítanak más forrásokhoz. Nagyon sok türelemre lesz szükséged, ha az összes napi internetes feladatához felhasználja.

Nem használja a szokásos böngésző inkognitómódját elég biztonságban?

A böngészők, például a Chrome, a Firefox, az Opera és a Safari magán lapjait egyetlen célra készítették: online tevékenységek elrejtése a helyi számítógépről. Összefoglalva, mindent csinálnak győződjön meg arról, hogy minden, amit privát lapon érhet el, nem hagy nyomot a helyi böngészési előzményekben. Az inkognitómód nem akadályozza meg az internetszolgáltatót az Ön nyomon követésében, és nem is védi a magánéletét, amint az adatok elhagyják a számítógépet.

Tor és proxyk

Proxy használata helyének elrejtéséhez hasonló megoldásnak tűnik, mint a Tor hálózat használata. Mindkettő segíti a cenzúraszabályok megkerülését, mindkettőt névtelenné teszik, és védik a felhasználó tartózkodási helyét és online tevékenységeit. A különbség abban rejlik, hogy ezen szolgáltatások mindegyike anonimitást nyújt-e.

Proxy segítségével a forgalmat egy nem helyi kiszolgálón keresztül irányítják, és más IP-címet rendelnek hozzá, így a tevékenységet nem lehet összekapcsolni a számítógépével. A proxy használatának hátránya, hogy egyetlen pontot hoz létre a kudarcra. A proxy szolgáltató tudja, ki vagy, főleg, ha fizet a szolgáltatás használatáért. Ez azt jelenti, hogy kinyithatják a titkosított adatokat és felhasználhatják azokat saját céljukra, mindezt az ön tudta nélkül. A proxy használata veszélyes lehet, ha az adatvédelem fontos az Ön számára, különösen, ha alacsony minőségű vagy ingyenes proxy.

Tor gondosan megkerüli a proxy korlátozásait azzal, hogy anonimizáló szolgáltatásait több ezer számítógépre terjeszti. Ahelyett, hogy a forgalmat egy nem helyi kiszolgálón keresztül továbbítaná, legalább három, teljes véletlenszerűen és titkosítva küldi meg. Nehéz, ha nem is lehetetlen nyomon követni az útvonaladatokat, amelyek a Tor hálózatán haladnak.

Tor használata VPN-sel

A Tor használatával önmagában nem elegendő az online böngészési szokások védelme. Még a hálózat által biztosított titkosítással és névtelenséggel is megfigyelhető valaki forgalma, elemezhető és megtalálható a forrása. Míg az ilyen intézkedéseket általában nagy értékű célokra fenntartják, továbbra is számos oka van annak, hogy a Tor-t egy virtuális magánhálózattal kell párosítani.

A Tornhoz hasonlóan a VPN-k titkosítják az internetes forgalmat, és lehetővé teszik, hogy névtelenül áthaladjon a helyi ISP-n. Az információkat elküldi a választott szervernek, majd visszafejtésre kerül és felhasználásra kerül a saját eszközén. A VPN által kínált adatvédelem inkább az adatszivárgás megelőzésére összpontosít, nem pedig a személyazonosság elhomályosítására, de a kettő között van némi átfedés.

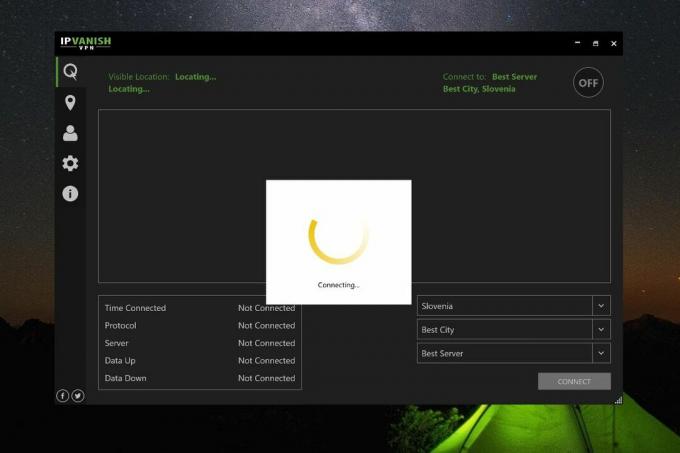

IPVanish egy nagyon jó hírű VPN szolgáltatás. Olvasóink számára néhány rendkívül versenyképes ajánlatot kötnek. Terveik egy hónaptól egy évig terjednek, lenyűgözően 60% kedvezmény a teljes 12 hónapos előfizetéshez - ez csak 4,87 USD havonta. Sőt, egy kérdés nélküli, 7 napos pénz-visszafizetési garanciát is vállalnak arra az esetre, ha tesztelni kell a szolgálatot.

Kétféle módon használható a Tor a VPN-sel. Mindkettőnek vannak bizonyos hátrányai és előnyei, de mindkettő extra biztonságot nyújt az egyik vagy a másik használat során.

1. módszer: VPN a Tor hálózathoz - A VPN és a Tor használatának legegyszerűbb módja a VPN szolgáltatás feliratkozás, a Tor böngésző letöltése, majd mindkettő futtatása egyszerre. Ez a módszer az adatokat a VPN-en keresztül továbbítja, majd a Tor hálózaton keresztül további névtelenség elérése érdekében. Szintén rendkívül könnyű megtenni. A hátránya, hogy a Tor kilépési csomópontjának tipikus sebezhetősége továbbra is fennáll, vagyis az Ön adatait elméletileg nyomon lehet követni, ha valaki elegendő elszántsággal rendelkezik erre.

2. módszer: Tor hálózat a VPN-hez - Ez a leggyakrabban javasolt módszer a Tor és a VPN összekapcsolására. Az adatok a számítógépről származnak, a Tor hálózaton keresztül, ahol titkosítva és névtelenné válnak, majd a VPN-en keresztül. Ez csökkenti annak kockázatát, hogy a VPN naplózza az adatait, mivel a VPN által kapott adatokat anonimizálják a Tor hálózaton keresztül. A beállítás kissé összetettebb, ugyanakkor biztonsági irányultságú operációs rendszert kell használnia, például Whonix hogy az adatok a helyes úton haladjanak.

Ha például rövid időre szüksége van VPN-re utazáskor, akkor ingyenesen megszerezheti a legmagasabb rangú VPN-t. Az ExpressVPN 30 napos pénz-visszafizetési garanciát tartalmaz. Fizetnie kell az előfizetésért, ez tény, de lehetővé teszi teljes hozzáférés 30 napra, majd visszavonja a teljes visszatérítést. A kérdések nélkül feltett lemondási politikájuk a nevét élte.

3 megjegyzés

- Válasz

Az „Internet szolgáltató” hamis fogalmának véget kell érnie!… És mindenkinek a saját internetszolgáltatójává kell válnia!

.

Ki és mi adja az internetszolgáltatóknak azt a jogot, hogy A-N-Y-T-H-I-N-G, T-O A-N-Y-O-N-E-t biztosítsák? Ezen túlmenően!… Tekintettel arra a tényre, hogy a legtöbb „internetszolgáltató” zárt forrású szoftvert és hardvert használ, az „internetszolgáltatók” szisztematikusan megsértik a A netizens JOGA, hogy válassza ki a FOSS és a FOSH ICT médiumot, amely / összhangban van az egyéni és kollektív digitális emberrel Jogait! De!... és ami még fontosabb!... a netizensnek joga van a BIZTOSÍTÁSHOZ, hogy az „ISP” által hivatkozott IKT nem működik - a fülkében, a hátul, sarokban, sötétben! - összeomláskor, különféle érdekekkel, és megsértve az egyéni és kollektív digitális emberüket Jogait!

.

Összefoglalva: Nemzetközi konferenciát kell létrehozni, amely / amely feltárja az „ISP” hatékonyságát, eredményességét és etoszát! Egyszerűen!… A pedantikus, paternalista, igényes és türelmes ISP pap napjának gyors véget kell érnie!

.

Kérem!... nincs e-mail!VálaszA FYI, az ExpressVPN saját Tor szervereket üzemeltet. Nem ismerek semmilyen más VPN szolgáltatást, amely ezt megtenné.

Válasz

Ez az oldal az Akismet szolgáltatást használja a spam csökkentésére. Ismerje meg a megjegyzés adatainak feldolgozását.

Keresés

Legutóbbi Hozzászólások

Audiolip: Közösségi hálózat a 15 másodperces mikro-podcastok rögzítéséhez és megosztásához

Audiolip lépésről lépésre veszi a mikroblog-koncepciót (amely a Twi...

Snap útmutatók a weboldal elemeinek méréséhez a Chrome szalaggal

A jó webdizájn számos tényezőn nyugszik, amelyek közül az egyik min...

Hogyan lehet letiltani a hirdetéseket a Firefox Új lap oldalán

A Firefox, a nyílt forráskódú böngésző, amely a felhasználók adatvé...