Ingress Vs Egress - Mi a különbség

Behatolás vs kilépés: Úgy tűnik, hogy végtelen vita folyik ezekről a kifejezésekről. Olyan archaikusak, és a jelentésük úgy tűnik, hogy különböző helyzetekben eltérőek.

Ma mindent megteszünk annak érdekében, hogy megpróbáljunk rávilágítani erre a rejtélyre. De nem akarunk filozófiai vitába kerülni. Az egyetlen célunk, hogy mindent megteszünk, hogy megmagyarázzuk ezeket a kifejezéseket, és hogyan használják őket általában a hálózatépítés összefüggésében. De még ez, amint látni fogja, inkább zavaró lehet.

Az elején kezdjük, és mindent megteszünk annak meghatározására, hogy ezt a két kifejezést először nyelvileg, majd a számítógépes hálózatok sajátos összefüggéseiben határozzuk meg. Ezután elmagyarázjuk, hogyan változhat azok jelentése az ember nézőpontja alapján, a megfontolás tárgyát képező hatály alapján. Ugyanaz a kijáratú forgalom az egyik helyzetben a másikba bejuthat. Ezután a bejutás és a kijárat forgalmának megfigyeléséről beszélünk, és bemutatunk néhány, az erre a célra felhasználható legjobb eszközt. De várj! Van még. Megbeszéljük a kilépést az adatbiztonság sajátos összefüggésében, és bemutatunk néhány bevált gyakorlatot az adatvédelem elleni védelem érdekében. A jó szokásaink megőrzése mellett áttekintjük a legjobb SIEM-eszközöket, amelyek segítségével felismerheti a nemkívánatos adatokat.

A behatolás és a kilépés meghatározása

Nyelvileg ezeknek a szavaknak a meghatározása aligha lehetne könnyebb (a szándék szerint). Lássuk, mit kell mondani a Merriam-Webster szótárban. Egyszerűen és érthetően (szinte unalmas) a belépést „a belépés cselekedete ”. Elég egyszerű, nem? És a kilépés nem sokkal bonyolultabb, mivel ugyanaz a forrás úgy határozza meg, hogy „a menés vagy kijönés akciója ”. Itt ismét egy nagyon egyszerű meghatározás. Ha érdekel más források ellenőrzése, határozott konszenzust fog találni. A behatolás folyamatban van, míg a kilépés kijön.

A hálózati forgalom összefüggésében

De ez a blogbejegyzés nem a nyelvészetről szól, hanem a hálózati adminisztrációról. És ez a belépés volt, és a kilépés egy kicsit zavarosabbá válhat. Ez továbbra is ugyanaz, és a hálózathoz, eszközhöz vagy interfészhez történő adatbevitelhez és távozáshoz kapcsolódik. Eddig semmi bonyolult. Bonyolultnak bizonyul azonban az, amikor az emberek nem értenek egyet benne, hogy mi van és mi van. Látja, néha az egyik csúnya a másik.

Ez mind a nézőpontjától függ

A behatolásnak vagy a kijáratnak, amikor a hálózati forgalomra utalunk, a dolgok látásával kell függni, ez az Ön nézőpontjától függ. A legtöbb más helyzetben a be- és a ki van; ebben semmi sem zavaró. Ez azonban nem annyira a hálózatok esetében. Próbáljuk megvilágítani ezt néhány konkrét példa segítségével.

Első példánk az internetes átjáró példája. Lehet, hogy egy útválasztó, egy proxykiszolgáló vagy egy tűzfal, az nem számít. Ez az eszköz helyezkedik el a helyi hálózat és az internet között. Ebben az esetben azt gondolom, hogy mindenki egyetért azzal, hogy az internetet külsőnek, a helyi hálózatot pedig belsőnek kell tekinteni. Tehát az internetről a helyi hálózatra érkező forgalom belépne a forgalomba, és a helyi hálózatról az internetre irányuló forgalom kiürítési forgalom lenne. Eddig még mindig egyszerű.

De ha a hálózati interfész szempontjából nézzünk a dolgokra, akkor a dolgok másképp alakulnak. Az előző példában, ha a LAN-interfész forgalmát vizsgálja, az Internet felé irányuló forgalom most bejut a forgalomba, amikor belép az átjáróra. Hasonlóképpen, a helyi hálózat felé irányuló forgalom nem távozik a forgalomból, mivel kilép az átjárótól.

Összefoglalva, a belépés és a kijárat forgalmának megkülönböztetése megköveteli, hogy mindannyian egyetértsünk abban, miről beszélünk. Mint láttuk, a belépő forgalom az egyik kontextusban eltérő forgalom lehet. Legjobb javaslatunk az lenne, ha elkerülnénk ezeknek a kifejezéseknek a használatát, vagy minden alkalommal világosan megfogalmaznánk azok használatának összefüggéseit. Ily módon elkerülheti a zavarokat.

A kilépés és a forgalom figyelése

Most, hogy ismerjük a terminológiát, vessünk egy pillantást a be- és kijárat forgalmának figyelésére. Általában ezt speciális szoftverrel, hálózati megfigyelésnek vagy sávszélesség-megfigyelő eszköznek nevezik. Ezek az eszközök az SNMP protokollt használják az interfész számlálók hálózathoz csatlakoztatott eszközökről történő leolvasására. Ezek a számlálók egyszerűen megegyeznek az egyes hálózati csatornákon belüli és onnan megjelenő bájtok számával. Vegye figyelembe, hogy a figyelőeszközök ritkán használnak be- és kijáratot, és általában az interfészen belüli és onnan történő forgalomra utalnak. Önnek, ha úgy akarja, eldönti, hogy melyik bejutó és melyik a kijárati forgalom, az adott kontextustól függően.

Néhány eszköz, amelyet ajánlunk

Számos sávszélesség vagy hálózati megfigyelő eszköz áll rendelkezésre. Valószínűleg túl sok, és a legjobb - vagy akár csak egy jó - kiválasztása kihívást jelenthet. Kipróbáltuk a rendelkezésre álló eszközöket, és felállítottuk az elérhető legjobb sávszélességet figyelő eszközök néhány listáját.

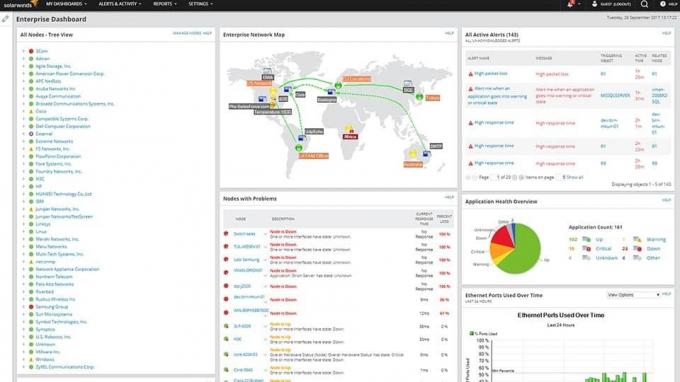

SolarWinds a hálózati adminisztrációs eszközök egyik legjobb alkotója. A vállalat zászlóshajójának neve az SolarWinds hálózati teljesítményfigyelővagy NPM. Ez egy nagyon komplett hálózati figyelő megoldás, amely felhasználóbarát grafikus felhasználói felületet tartalmaz, amelyet az adminisztrátorok használhatnak az eszközök figyelésére és az eszköz konfigurálására.

A rendszer az SNMP-t használja az eszközök lekérdezésére, és az interfészek felhasználásának, valamint az egyéb hasznos mutatóknak a grafikus irányítópulton történő megjelenítésére. Ezen az irányítópulton kívül különféle beépített jelentések készíthetők akár igény szerint, akár ütemezett végrehajtás alapján. És ha a beépített jelentések nem adják meg a szükséges információkat, akkor ezeket testreszabhatják. A csomag néhány hasznos eszközt is tartalmaz, például a kritikus javítás vizuális megjelenítésének képességét a hálózat bármely két pontja között. Ez az eszköz nagyon skálázható, és bármilyen hálózatra alkalmas lesz, a legkisebbtől a nagy hálózatig, több ezer eszköz több helyre elosztva.

- INGYENES PRÓBAVERZIÓ: SolarWinds hálózati teljesítményfigyelő

- Hivatalos letöltési link: https://www.solarwinds.com/network-performance-monitor/registration

Az SolarWinds hálózati teljesítményfigyelőA riasztórendszer egy másik hely, ahol a termék ragyog. Mint beszámolója, testreszabható, ha szükséges, de használható a dobozból, minimális konfigurációval. A riasztó motor elég okos, hogy az éjszaka közepén vagy az éjjel közepén nem küld értesítést az „irreleváns” eseményekről küldhet több száz értesítést annyi nem reagáló eszközről, ha a fő probléma az útválasztó vagy a hálózati kapcsoló upstream.

Árképzés a SolarWinds hálózati teljesítményfigyelő kevesebb, mint 3 000 dollárnál kezdődik, és a megfigyelt eszközök számának megfelelően növekszik. Az árstruktúra valójában meglehetősen bonyolult, és részletes árajánlatért forduljon a SolarWinds értékesítési csapatához. Ha inkább kipróbálja a terméket, mielőtt megvásárolja, elérhető egy 30 napos próbaverzió letölthető a SolarWinds webhelyről.

2. ManageEngine OpManager

ManageEngine a hálózatkezelő eszközök újabb ismert kiadója. Az ManageEngine OpManager egy teljes felügyeleti megoldás, amely nagyjából minden megfigyelési feladatot képes kezelni, amelyet rá tud dobni. Az eszköz Windows vagy Linux rendszeren fut, és nagyszerű tulajdonságokkal rendelkezik. Többek között van egy automatikus felismerés funkció, amely képes feltérképezni a hálózatot, így egyedileg testreszabott irányítópultot biztosít Önnek.

Az ManageEngine OpManagerA műszerfal rendkívül egyszerűen használható és navigálható, köszönhetően a fúrható funkcióinak. És ha mobil alkalmazásokba lép, akkor vannak olyan táblagépekhez és okostelefonokhoz tartozó alkalmazások is, amelyek lehetővé teszik, hogy bárhonnan hozzáférjen az eszközhöz. Ez egy nagyon csiszolt és professzionális termék.

A riasztás ugyanolyan jó OPManager mint minden más alkotóeleme. A küszöb alapú riasztások teljes egészében megtalálhatók, amelyek segítenek felismerni, azonosítani és elhárítani a hálózati problémákat. Az összes hálózati teljesítménymutatóra több küszöböt beállíthatunk, különféle értesítésekkel.

Ha vásárlás előtt meg akarja próbálni a terméket, ingyenes verzió érhető el. Annak ellenére, hogy valóban ingyenes verzió, nem pedig időben korlátozott próbaverzió, van néhány korlátozása, például lehetővé teszi, hogy legfeljebb tíz eszközt figyeljen. Ez nem elegendő minden hálózathoz, kivéve a legkisebb hálózatokat. Nagyobb hálózatok esetén a következők közül választhat Alapvető vagy a Vállalkozás terveket. Az első lehetővé teszi akár 1000 csomópont megfigyelését, míg a másik lehetővé teszi a 10 000 csomópont figyelését. Az árazási információk elérhetőségen állnak rendelkezésre ManageEngineEladásai.

3. PRTG hálózati monitor

Az PRTG hálózati monitor, amelyre egyszerűen csak utalunk PRTG, egy újabb nagyszerű ellenőrző rendszer. A kiadó azt állítja, hogy ez az eszköz figyeli az IT-infrastruktúra összes rendszerét, eszközét, forgalmát és alkalmazását. Ez egy teljes körű csomag, amely nem támaszkodik a letöltésre és telepítésre szoruló külső modulokra vagy kiegészítőkre. Integrált jellege miatt gyorsabb és könnyebben telepíthető, mint a legtöbb más hálózati megfigyelő eszköz. Választhat néhány különféle felhasználói felület közül, például egy Windows vállalati konzol, Ajax-alapú webes felület és mobilalkalmazások között az Android és az iOS számára.

Az PRTG hálózati monitor abban különbözik a legtöbb többi megfigyelő eszköztől, hogy érzékelő alapú. Különböző figyelési funkciók adhatók az eszközhöz, egyszerűen az extra szenzorok konfigurálásával. Olyanok, mint a bővítmények, azzal a különbséggel, hogy nem külső modulok, hanem a termékhez tartoznak. PRTG tartalmaz több mint 200 ilyen érzékelőt, amelyek fedezik a különböző megfigyelési igényeket. A hálózati teljesítménymérőkhöz a QoS-érzékelő és az Advanced PING-érzékelő lehetővé teszi a késés és a jitter figyelését, míg a standard SNMP-érzékelő lehetővé teszi az átviteli sebesség figyelését.

Az PRTG az árstruktúra elég egyszerű. Van egy ingyenes verzió, amely teljes funkcionalitással rendelkezik, de korlátozza a megfigyelési képességét 100 érzékelőre. Van egy 30 napos próbaverzió is, amely korlátlan, de a próbaidőszak letelte után visszatér az ingyenes verzióhoz. Ha több mint 100 érzékelőt szeretne megfigyelni a próbaidőszakon túl, akkor licencet kell vásárolnia. Az ára az érzékelők számától függően változik: az 500 érzékelő 1 600 dollártól korlátlan érzékelőkig 14 500 dollárig változik. Minden megfigyelt paraméter egyetlen érzékelőnek számít. Például, ha a 48-portos kapcsoló minden portján megfigyeljük a sávszélességet, akkor 48 érzékelőnek számítunk.

Kilépés a biztonság összefüggésében

A hálózati és rendszergazdák között az „kilépés” kifejezésnek egy másik használata, amely az adatbiztonság kontextusára jellemző. Olyan adatokra utal, amelyek elhagyják a szervezet helyi hálózatát. A kimenő e-mailek, a felhőfeltöltések vagy a külső tárolóba áthelyezett fájlok az adatkiürülés egyszerű példái. Ez a hálózati tevékenység normális része, de fenyegetést jelenthet a szervezetek számára, ha az érzékeny adatokat öntudatlanul vagy rosszindulatúan kézbesítik jogosulatlan címzettek számára.

Adatokkal járó veszélyek

Az érzékeny, védett vagy könnyen pénzszerzésre kerülő információkat gyakran bármilyen számítógépes bűnöző célozza meg. Az érzékeny vagy védett információk nyilvánosságra hozatala a nyilvánosság vagy a versengő szervezetek számára minden vállalkozás, kormány és mindenféle szervezet aggodalomra ad okot. A fenyegetés szereplői megpróbálhatnak érzékeny adatokat ellopni ugyanazokon a módszereken keresztül, amelyeket sok alkalmazott minden nap használ, például e-mailen, USB-n vagy felhőn keresztül.

A nem kívánt adatok kikerülésének megelőzésére szolgáló legjobb gyakorlatok

Sokat tehetünk a szervezet védelme érdekében az illetéktelen adatkiadások ellen, ám ezek közül néhány különösen fontos. Vessünk egy pillantást a nélkülözhetetlen lényegekre, amelyeket meg kell tennie.

Készítsen elfogadható felhasználási és adatkihagyási forgalmi szabályokat

Vegye fel az érdekelt feleket az elfogadható felhasználási politikájának meghatározására. A házirendnek nagyon alaposnak kell lennie, és meg kell védenie a vállalat erőforrásait. Tartalmazhatja például az Internethez hozzáférhető szolgáltatások jóváhagyott listáját, valamint az érzékeny adatok elérésére és kezelésére vonatkozó iránymutatásokat. És ne felejtsük el, hogy egy ilyen dolog az ilyen irányelvek létrehozása, de el kell ismernie azokat a felhasználókkal, és ügyelnie kell arra, hogy megértsék őket.

Végezzen tűzfalszabályokat, hogy megakadályozzák a kijáratot a rosszindulatú vagy jogosulatlan célállomásokhoz

A hálózati tűzfal csak egy a veszélyekkel szembeni védekezés számos sorából. Ez egy jó kiindulási pont, ahol biztosíthatja, hogy az adatkibocsátás ne történjen kifejezett engedély nélkül.

SIEM - Az adatkibocsátás megelőzésének elősegítése

Nem számít, mit csinál, a megfigyelés továbbra is az egyik legjobb módszer az adatvédelem elleni védelemhez. Amikor adatszivárgás történik, rögtön tudni kell róla, hogy meg tudjon lépni. A biztonsági információk és az eseménykezelő (SIEM) eszközök itt segíthetnek.

Konkrétan: a SIEM rendszer nem nyújt semmilyen kemény védelmet. Elsődleges célja, hogy megkönnyítse az Önhöz hasonló hálózati és biztonsági adminisztrátorok életét. A tipikus SIEM rendszer valójában az, hogy információkat gyűjt a különféle védelemről és felderítésről rendszereket, összekapcsolja az összes információt a kapcsolódó események összeállításával, és reagál az értelmes eseményekre a különböző módokon. A legtöbb esetben a SIEM eszközök tartalmaznak valamilyen formában jelentést és / vagy műszerfalakat.

Néhány a legnépszerűbb SIEM eszközök közül

Hogy elképzelést kapjunk a rendelkezésre álló eszközökről, és segítsünk Önnek kiválasztani az Ön igényeinek megfelelő SIEM eszközt, összeállítottuk a legjobb SIEM eszközök listáját.

Ugyanaz SolarWinds ami hozta nekünk a Hálózati monitor A fentiekben felülvizsgált ajánlatunk a biztonsági információkkal és az eseménykezeléssel is foglalkozik. Valójában ez az elérhető legjobb SIEM eszközök. Lehet, hogy nem olyan teljes funkcionalitású, mint más eszközök, de amit csinál, nagyon jól működik, és rendelkezik az összes szükséges funkcióval. Az eszköz neve SolarWinds biztonsági eseménykezelő (SEM). Leginkább belépő szintű SIEM-rendszerként írják le, de valószínűleg az egyik legversenyképesebb belépő szintű rendszer a piacon. Az SolarWinds SEM mindent tartalmaz, amire számíthat a SIEM rendszertől, ideértve a kiváló naplókezelési és korrelációs funkciókat, amelyek segítenek az illetéktelen adatok kilépésének észlelésében, és egy lenyűgöző jelentéskészítő motort.

INGYENES PRÓBAVERZIÓ:SolarWinds biztonsági eseménykezelő

Hivatalos letöltési link:https://www.solarwinds.com/security-event-manager/registration

Ami az eszköz eseményekre reagáló funkcióit illeti, ahogyan az várható SolarWinds, nem hagynak semmi kívánnivalót. A részletes valós idejű reagálási rendszer aktívan reagál minden veszélyre. És mivel inkább viselkedésen, mint aláíráson alapszik, védelmet élvez az ismeretlen vagy jövőbeli fenyegetésekkel szemben. Az eszköz műszerfal valószínűleg az egyik legjobb eszköz. Egy egyszerű kialakításnak köszönhetően nincs probléma gyorsan azonosítani a rendellenességeket. Körülbelül 4 500 dollártól kezdve az eszköz több mint megfizethető. És ha először kipróbálni szeretné, letölthető egy ingyenes, teljesen működőképes 30 napos próbaverzió.

Hivatalos letöltési link:https://www.solarwinds.com/security-event-manager/registration

2. Splunk vállalati biztonság

Lehetséges, hogy az egyik legnépszerűbb SIEM rendszer, Splunk vállalati biztonságVagy egyszerűen Splunk ES, amint gyakran nevezik - híres analitikai képességeiről. Splunk ES figyeli a rendszer adatait valós időben, keresve a sebezhetőségeket és a rendellenes tevékenység jeleit. A rendszer használja SplunkA saját Adaptív reakciókeret (ARF), amely több mint 55 biztonsági gyártó berendezéseivel integrálódik. Az ARF automatikus reagálást hajt végre, lehetővé téve, hogy gyorsan megszerezze a kezét. Ehhez adjon hozzá egy egyszerű és tiszta felhasználói felületet, és van nyerő megoldása. További érdekes funkciók közé tartozik a „Notables” funkció, amely a felhasználó által testreszabható figyelmeztetéseket jeleníti meg, és az „Asset Investigator” a rosszindulatú tevékenységek megjelölésére és a további problémák megelőzésére.

Splunk ES egy vállalati szintű termék, és mint ilyen, vállalkozás méretű árcédulával rendelkezik. Sajnos sok árinformációt nem kaphat SplunkWebhelyén, és árajánlatért kapcsolatba kell lépnie az értékesítési részleggel. Ára ellenére ez egy nagyszerű termék, és érdemes felvenni a kapcsolatot Splunk hogy kihasználhassa az elérhető ingyenes próbaverzió előnyeit.

3. NetWitness

Az elmúlt években NetWitness olyan termékekre összpontosított, amelyek „mély, valós idejű hálózati helyzeti tudatosság és agilis hálózati válasz”. Miután megvásárolta a EMC amelyek azután összeolvadtak kis erdős völgy, az Netwitness az üzlet most része a RSA a vállalat fióktelepe. És ez jó hír, mint RSA kitűnő hírnévvel rendelkezik a biztonság területén.

NetWitness ideális azoknak a szervezeteknek, amelyek teljes hálózati elemzési megoldást keresnek. Az eszköz információkat tartalmaz a vállalkozásáról, amely elősegíti a riasztások rangsorolását. Alapján RSA, a rendszer "több adatgyűjtési ponton, számítógépes platformon és fenyegetés intelligencia forrásán gyűjt adatokat, mint a többi SIEM megoldás”. Van fejlett fenyegetés-felderítés, amely egyesíti a viselkedés elemzését, az adattudomány technikáit és a fenyegetés intelligenciáját. És végül: a fejlett válaszrendszer orkesztrációval és automatizálási képességekkel büszkélkedhet, amelyek segítik a fenyegetések kiküszöbölését, még mielőtt azok befolyásolják az Ön vállalkozását.

Az egyik fő hátránya NetWitness az, hogy a beállítása és használata nem a legegyszerűbb. Rengeteg dokumentáció áll rendelkezésre, amelyek segítenek a termék beállításában és használatában. Ez egy másik vállalati szintű termék, és mivel gyakran fordul elő ilyen termékek esetében, árazási információk beszerzéséhez kapcsolatba kell lépnie az értékesítéssel.

Keresés

Legutóbbi Hozzászólások

SolarWinds Network Performance Monitor vs ManageEngine OpManager

A monitorozás fontos része, ha nem a a legtöbb fontos rész - a háló...

Hálózati mágikus alternatívák: 6 legjobb eszköz a Network Magic Pro cseréjéhez

A Cisco System Network Magic egykor népszerű termék volt otthoni fe...

SolarWinds hálózati teljesítményfigyelő vs. WhatsUp Gold

Nem titok, hogy a hálózati adminisztrátorok sok feladatának egyik l...