Korzystając z Tora przez VPN (start VPN, a następnie Tor), mądrze wybierz, kto jest twoją VPN. Jeśli jakimś cudem twoi przeciwnicy zdołali złamać Tora i zobaczyć, że korzystasz z VPN, VPN może łatwo cię przekonać, zwłaszcza jeśli ta VPN ma siedzibę w kraju 14 oczu.

Jak korzystać z Tora z VPN: Samouczek instalacji IPVanish

Jeśli jesteś mniej niż w 100% zaznajomiony z tym, jak używać Tora z VPN, jesteś w dobrym towarzystwie. Obie technologie oferują wyrafinowane metody blokowania prywatności w Internecie, ale korzystanie z nich w tandemie jest zaskakująco łatwe. Dzisiaj omówimy krok po kroku, jak zacząć korzystać z VPN i Tora razem.

Tor to sieć anonimowości, która obejmuje cały świat i zapewnia ochronę użytkowników przed cenzurą, wykrywaniem i naruszaniem prywatności. Jego obecna nazwa pochodzi od „The Onion Router”, czyli oryginalnej nazwy projektu. Sama routing cebuli jest tym, czego używa sieć Tor, szyfrując i przekierowując informacje w całej sieci wiele razy, zanim dotrze do miejsca docelowego. Dodaje to „warstwy” szyfrowania, a zatem „cebulę” w routingu cebuli.

Historia Tora jest fascynująca: to, co stanie się Tor, zostało pierwotnie opracowane przez US Navy i DARPA. Szczególnie ważny jest wkład DARPA, ponieważ ich ARPANET jest przodkiem naszego współczesnego Internetu. Cel Tora był wtedy zasadniczo taki sam jak teraz: pozwolić na prywatne, szyfrowana komunikacja odbywać się między użytkownikami.

Od samego początku Tor ewoluował stać się narzędziem wykorzystywanym przez wiele rodzajów ludzi na całym świecie. Tego narzędzia można użyć do wyciekania i nadmuchiwania gwizdów w sprawie pozbawionych skrupułów działań rządowych lub korporacyjnych, w celu bezpiecznej komunikacji z dziennikarzami bez obawy o śledzenie, przeglądanie mniej bezpiecznych części podbrzusza internetowego i wiele więcej więcej. Używanie Tora może być legalne lub nielegalne, ale w obu przypadkach jego użytkownicy cieszą się wielką anonimowością i prywatnością od stron trzecich lub szpiegowanie przez rząd.

30-dniowa gwarancja zwrotu pieniędzy

Dzisiaj będziemy dyskutować o dwóch największych nazwiskach w prywatności: Tor i VPN. Mówiąc dokładniej, zajmiemy się tym, w jaki sposób te technologie mogą być używane razem i dlaczego warto. Dodatkowo omówimy, jak korzystać z IPVanish z Tor, który jest jednym z naszych najbardziej zalecane usługi VPN. Najpierw zaczniemy od podstaw.

Co to jest VPN?

VPN to wirtualna sieć prywatna. Ta technologia istnieje od jakiegoś czasu i istnieje prawdopodobieństwo, że już ją spotkałeś, nie wiedząc o tym. Wiele sieci szkolnych i biznesowych korzysta z VPN w celu zwiększenia bezpieczeństwa i umożliwienia bezpiecznego zdalnego dostępu do sieci dla swoich pracowników i wykładowców. Ta implementacja technologii VPN zasadniczo nie koncentruje się na anonimowości lub wysokim poziomie szyfrowania, ale może się to różnić w zależności od przypadku.

Bardziej powszechna i widoczna implementacja technologii VPN jest znana jako Commercial VPN. Komercyjne sieci VPN, jak sama nazwa wskazuje, to sieci VPN, które umożliwiają płacącym konsumentom dostęp do ich sieci. Te sieci VPN kładą duży nacisk na prywatność, często szyfrując dane do tego stopnia, że ani dostawca Internetu, ani rząd nie mogą ich odszyfrować. Wiele z nich oferuje szereg dodatkowych funkcji, ale głównym celem dostawcy VPN jest zapewnienie prywatność i bezpieczeństwo dla użytkowników, od czasu do czasu fałszowanie geograficzne i wyspecjalizowane szyfrowane wiadomości aplikacje.

Podczas gdy Tor działa przez „warstwy” szyfrowania i przekierowań, sieci VPN używają różnych protokołów VPN do ochrony i anonimizacji swoich danych. Te protokoły, takie jak L2TP i OpenVPN, oferują doskonałą wydajność i znacznie mniejsze opóźnienia niż Tor sieć, umożliwiając użytkownikom łatwiejsze udostępnianie plików i strumieniowe przesyłanie wideo niż w przypadku typowego połączenia z Torem dopuszczać.

Obie te technologie są widoczne. Oba służą podobnym celom. Być może zadajesz sobie następujące pytanie:

Dlaczego warto korzystać z Tora z VPN?

Łatwo jest zobaczyć, co łączy Tora i VPN: oba zostały stworzone w celu ochrony prywatności użytkownika i bezpieczeństwa ich danych. Oba są w stanie ominąć rządową cenzurę i umożliwić bezpieczną, szyfrowaną komunikację między swoimi użytkownikami. Istnieje jednak kilka kluczowych czynników różnicujących i omówimy je teraz.

VPN to:

- Znacznie szybciej, dzięki protokołom VPN zaprojektowanym w celu maksymalizacji prędkości przy jednoczesnym bezpiecznym szyfrowaniu.

- Ogólnie rzecz biorąc, jest to opcja premium, ponieważ bezpłatne sieci VPN oferują słabe wrażenia lub są po prostu niebezpieczne w użyciu.

- Zdecydowanie lepiej nadaje się do udostępniania plików.

Tor jest:

- Znacznie wolniej niż VPN, ze względu na charakter routingu cebuli i jego szyfrowanie. Teoretycznie może to uczynić Tora bardziej bezpiecznym, ale najnowsze protokoły VPN jeszcze się nie złamały.

- Całkowicie darmowa aplikacja typu open source za pośrednictwem przeglądarki Tor. Nie musisz płacić ani grosza za wielkie bezpieczeństwo Tora.

- Słabo nadaje się do udostępniania plików i powiązanych aplikacji z powodu niskiej prędkości sieci.

- Umożliwia dostęp do domen .onion. Domeny te są dostępne tylko za pośrednictwem Tora i zapewniają dostęp do bezpiecznych, ukrytych usług.

Różnią się także ich zalety bezpieczeństwa. Sieci VPN są zaprojektowane w celu ukrycia twojego ruchu przed twoim ISP poprzez ich szyfrowanie, podczas gdy Tor jest stworzony ukryć ty podczas gdy korzystasz z sieci Tor. Dostawcy usług internetowych mogą wykryć oba rodzaje ruchu, nawet jeśli nie mają do niego dostępu.

Większość kompromisów w zakresie bezpieczeństwa któregokolwiek z rozwiązań sieciowych jest spowodowana błędem użytkownika, ale jest kilka wartych odnotowania. Sieci VPN są wyjątkowo bezpieczne, chyba że dostawca prowadzi szczegółowe dzienniki Twojej działalności, co może umożliwić organom śledzenie korzystania z VPN z powrotem do Ciebie. Tymczasem Tor jest zaprojektowany w taki sposób, że wiele węzłów w jego trasowaniu cebuli musiałoby zostać naruszonych (lub komputery PC jego użytkowników musiałyby zostać narażone na szwank pomimo ustawień bezpieczeństwa Tora), aby stanowić dla niego zagrożenie użytkownicy.

Pierwszy jest całkiem możliwy i całkowicie zależy od twojego dostawcy VPN. Druga jest znacznie mniej prawdopodobna, ale jeśli jesteś wrogiem rządu lub aktywnie cię nękają, na przykład, nadal jest to możliwość, której prawdopodobnie wolisz uniknąć.

Dlaczego więc używać Tora z VPN? Prostą odpowiedzią jest usunięcie całego ryzyka komunikowania się przez Internet. Można to zrobić na dwa sposoby:

- Kierowanie ruchu Tora przez VPN sprawi, że będziesz praktycznie niewidoczny. Nawet jeśli komuś uda się skompromitować cię po stronie Tora, dostaną tylko fałszywe IP z twojej sieci VPN, które nigdzie ich nie zaprowadzą. (Tylko upewnij się, że twój dostawca nie prowadzi dzienników!)

- Przekierowywanie ruchu VPN przez Tora skutecznie oznacza, że nawet twój dostawca VPN nie ma pojęcia, kim jesteś ani gdzie jesteś, nawet jeśli prowadzi dzienniki. Jest to skuteczny środek dla osób, które nie ufają swoim dostawcom, że nie prowadzą rejestrów.

Jak mogę używać Tora z VPN?

Metoda 1 jest dość prosta. Wszystko, co musisz zrobić, to włączyć usługę VPN i zacząć korzystać z Tora. Ta metoda to VPN-to-Tor, który ochroni cię przed wszelkimi kompromisami po stronie Tora, ale nie ochroni cię przed błędem użytkownika ani logowaniem VPN.

Metoda 2 jest nieco trudniejsza do skonfigurowania i nie wszyscy dostawcy ją obsługują. Tor-to-VPN wymaga obsługiwanego dostawcy lub użycia specjalistycznego sprzętu sieciowego, takiego jak PORTAL lub maszynę wirtualną taką jak Whonix.

Poniżej nauczymy Cię metody 1 z IPVanish. Ponieważ jest to stosunkowo łatwa konfiguracja, nie powinieneś mieć wielu problemów - większość dostawców VPN powinna działać podobnie.

Przeczytaj nasz pełny Recenzja IPVanish.

Metoda 1: VPN-To-Tor (zalecany dla IPVanish i innych dostawców bez logów)

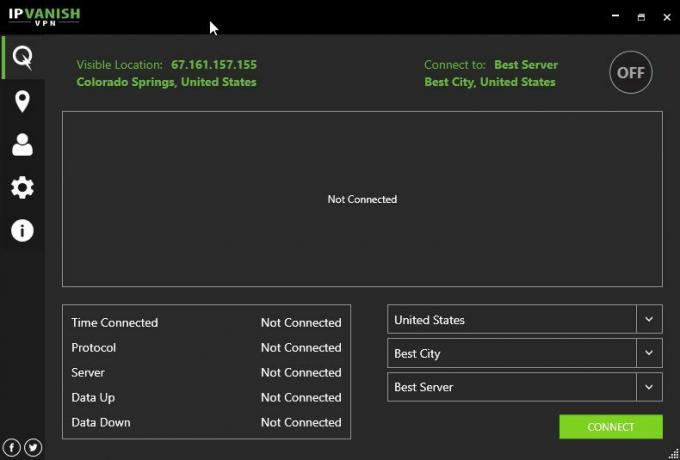

Najpierw otwórz IPVanish. Twój ekran powinien wyglądać mniej więcej tak:

Przed podłączeniem w prawym dolnym rogu kliknij ikonę koła zębatego po lewej stronie, a następnie kartę Połączenie.

Po sprawdzeniu, czy ustawienia są zgodne z naszymi, wróć do ekranu głównego, a następnie kliknij „Połącz”. (Uwaga włączenie Kill Switch spowoduje wyłączenie całego ruchu internetowego innego niż VPN na twoim urządzeniu, zwiększając Twoje bezpieczeństwo.)

Teraz otwórz wybraną przeglądarkę i otwórz Narzędzie IPVanish aby sprawdzić, czy twoje połączenie VPN działa poprawnie. Jeśli tak, możesz teraz uzyskać dostęp do Tora.

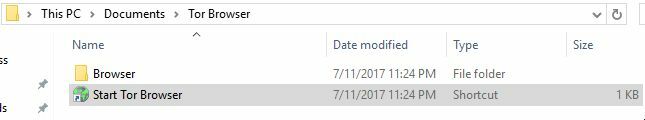

Po pierwsze, śmiało i pobierz pakiet przeglądarki Tor jeśli jeszcze tego nie masz. Po pobraniu umieść go gdzieś na komputerze, gdzie jest łatwo dostępny (wolę komputer lub dokumenty), a następnie otwórz folder przeglądarki Tor.

Kliknij skrót „Uruchom przeglądarkę Tor”, aby otworzyć Tora.

Gratulacje! Teraz używasz Tora przez VPN. Pamiętaj, aby wykonać wszystkie najważniejsze przeglądanie w przeglądarce Tor - zapisz przesyłanie treści lub pobieranie surowego połączenia VPN (jeśli to możliwe), aby zmaksymalizować wydajność.

IPVanish oferuje 7-dniową gwarancję zwrotu pieniędzy, co oznacza, że masz tydzień na przetestowanie go bez ryzyka. Proszę to zanotować Wciągające porady czytelnicy mogą zaoszczędź tutaj 60% w sprawie rocznego planu IPVanish, obniżając cenę miesięczną do zaledwie 4,87 USD / mc.

Używanie innych dostawców VPN z Torem

Metoda 1: VPN-to-Tor

Każda implementacja VPN-to-Tor powinna działać w taki sam sposób, jak samouczek IPVanish. Tylko upewnij się, że masz włączoną funkcję Kill Switch i nie masz skłonności do wycieków DNS / IPv6. Po włączeniu tych ustawień po prostu połącz się z wybranym dostawcą VPN, sprawdź, czy działają poprawnie i połącz się z Torem.

Metoda 2: Tor-to-VPN

Router PORTAL wymaga jednego z obsługiwanych routerów wymienionych na tej stronie i OpenWRT. Sprawdź, czy Twój sprzęt jest kompatybilny, zanim przejdziesz do samouczka instalacji. Po sprawdzeniu, że tak jest, jest to gotowe rozwiązanie, o którym nie musisz myśleć po włączeniu go.

Whonix może być używany na istniejącym komputerze, ale będzie również wymagał pobrania i zainstalowania VirtualBox. Postępuj zgodnie z samouczkami dla obu urządzeń, aw ramach maszyny wirtualnej Whonix zainstaluj i uruchom oprogramowanie VPN w taki sam sposób, jak zwykle na komputerze.

Wniosek

I to wszystko! Mamy nadzieję, że ten samouczek pomógł ci nauczyć się implementować połączenia Tora i VPN lub przynajmniej odpowiedział wszelkie pytania, które mogłeś mieć na temat dwóch implementacji sieciowych i dlaczego mogą być używane razem. Jeśli potrzebujesz pomocy, dodaj komentarz w poniższych komentarzach!

Jeśli potrzebujesz na przykład sieci VPN na krótką chwilę podczas podróży, możesz bezpłatnie otrzymać naszą najwyżej sklasyfikowaną sieć VPN. ExpressVPN obejmuje 30-dniową gwarancję zwrotu pieniędzy. Będziesz musiał zapłacić za subskrypcję, to fakt, ale pozwala pełny dostęp przez 30 dni, a następnie anulujesz w celu uzyskania pełnego zwrotu pieniędzy. Ich zasady anulowania bez zadawania pytań odpowiadają jej nazwie.

1 komentarz

- Odpowiadać

Ta strona używa Akismet do redukcji spamu. Dowiedz się, jak przetwarzane są dane komentarzy.

Poszukiwanie

Najnowsze Posty

Jak zabezpieczyć urządzenia IoT (technologia inteligentnego domu)

Internet przedmiotów powoli rewolucjonizuje wygodę gospodarstw domo...

Czy kryptowaluty są bezpieczne i legalne w użyciu?

Kryptowaluty przyciągnęły wiele uwagi w mediach, a także rosnące za...

Warstwowa usługa internetowa: czy sieci VPN mogą pokonać pakiety warstwowe?

Wielopoziomowe pakiety internetowe stanowią poważne zagrożenie dla ...