Sou vulnerável ao usar o Tor?

TOR é praticamente sinônimo de anonimato, mas ainda existem riscos de segurança que você deve considerar ao usar o Onion Router. Hoje, abordaremos isso detalhadamente, além de mostrar como usar uma VPN com TOR para melhorar bastante sua privacidade e segurança online.

Juntamente com as VPNs, o TOR é provavelmente a ferramenta de segurança e privacidade online mais instantaneamente reconhecível e mais usada no momento. Nos últimos anos, o número de usuários de TOR aumentou consideravelmente, e é revelador que um número crescente desses usuários são pessoas comuns e não especialistas em tecnologia. Isso ocorre porque a conscientização dos riscos de ficar on-line está aumentando e o TOR é reconhecido como uma das melhores ferramentas para combater essas ameaças.

Mas quão seguro é o TOR? Nos últimos tempos, houve uma ou duas histórias que sugeriram que o uso do TOR pode não ser tão seguro quanto às vezes é descoberto. Quão precisas são essas histórias e existem medidas que os usuários do TOR devem seguir para garantir a manutenção da privacidade e segurança on-line? Neste artigo, mostraremos o quão vulnerável você está ao usar o TOR e faremos algumas sugestões de como lidar com esses riscos.

Garantia de devolução do dinheiro em 30 dias

Quais são os riscos do uso do TOR?

Embora o anonimato online deva ser possível com o TOR, como todos os softwares, ele encontrou alguns problemas ao longo dos anos. Isso levou alguns a questionar a segurança da rede TOR. E não é uma pergunta simples de responder. Mas existem algumas áreas-chave da segurança dos TOR em que há motivo genuíno de preocupação.

Vulnerabilidades de software

A primeira coisa a lembrar é que o navegador TOR é apenas um software livre e, como todos os softwares, contém algumas vulnerabilidades. À medida que os desenvolvedores do TOR os identificam, eles são corrigidos por meio de atualizações regulares. Isso significa que, se você não estiver atualizando seu navegador TOR regularmente, é provável que o deixe com vulnerabilidades conhecidas que os hackers poderiam explorar.

Freqüentemente, essas vulnerabilidades são problemas menores que trazem riscos mínimos. Mas, houve alguns maiores que são mais preocupantes para os usuários. A última delas foi no ano passado, quando os pesquisadores de segurança identificaram um vulnerabilidade crítica no navegador TOR. Essa vulnerabilidade afetou diretamente a maneira como o TOR anonimiza seus usuários e significava que havia um risco significativo de que o TOR pudesse vazar o endereço IP real dos usuários. Essa vulnerabilidade específica afetou os usuários de dispositivos Macs e Linux, mas não os usuários do Windows. Os detalhes da vulnerabilidade não foram divulgados e os desenvolvedores do TOR a corrigiram. Mas a descoberta mostrou que o navegador TOR não é um software perfeitamente seguro e pode conter outras vulnerabilidades ainda não identificadas que os hackers já poderiam estar explorando.

Fraquezas na criptografia

Também existem vulnerabilidades em potencial na maneira como o TOR criptografa os dados dos usuários, o que poderia potencialmente torná-lo vulnerável. Em primeiro lugar, o TOR não criptografa nomes de usuário e senhas para todos os servidores envolvidos na retransmissão de seus dados. Isso significa que alguns computadores que atuam como relés na rede podem acessar suas informações pessoais. O TOR também não aplica criptografia de ponta a ponta para os usuários. Isso significa que, se você estiver visitando um site que não é criptografado por HTTPS, qualquer dado enviado não é criptografado quando viaja entre o relé TOR final e o próprio site.

Acesso à aplicação da lei

A outra grande questão feita sobre o TOR é baseada mais em boatos e suposições do que em fatos concretos, mas ainda vale a pena mencionar. Relaciona-se a várias investigações criminais de alto nível sobre atividades ilegais em a Dark Web. A dark web faz parte da internet não indexada pelos mecanismos de pesquisa e faz uso do TOR para proteger seus usuários que frequentemente estão envolvidos em atividades ilegais. As atividades da Dark Net devem ser quase impossíveis para as autoridades policiais, mas existem Houve vários casos de alto perfil, como o FBI encerrando o famoso mercado Silk Road Dark Web e Operação Onymous, que viu a Europol apreender vários domínios do Dark Web. Sempre são feitas perguntas sobre se a aplicação da lei explorou vulnerabilidades na rede TOR para solucionar esses casos, mas nunca são realmente respondidas adequadamente.

Como se manter seguro ao usar o TOR

Por todas essas preocupações, o TOR ainda permanece uma excelente aposta para ajudar a manter você anônimo online. Mas não é a solução perfeita que alguns usuários provavelmente pensaram. Por esse motivo, é uma boa ideia considerar o uso do TOR ao lado de outro dispositivo de segurança e privacidade on-line, o que pode ajudar a solucionar algumas das vulnerabilidades em potencial na rede do TOR. Portanto, recomendamos que os usuários considerem usando uma VPN ao lado do TOR.

Existem várias razões para isso. Em primeiro lugar, uma VPN confiável empregará criptografia de ponta a ponta, o que significa que você pode ter certeza de que seus dados online estão sempre criptografados. O uso de uma VPN também significa que, na maioria das vezes, seus dados serão criptografados duas vezes usando diferentes protocolos. Isso ocorre porque a maioria das VPNs usa o protocolo OpenVPN como padrão, diferente do empregado pelo TOR. Esse é um nível extra de segurança que alguns usuários apreciarão.

Muitas das melhores VPNs estão localizadas no exterior e isso significa que elas podem trazer um nível de segurança e privacidade que talvez não seja possível em outros lugares. As melhores VPNs não mantêm absolutamente nenhum registro do usuário e, com seus altos níveis de criptografia, a probabilidade de hackers ou agentes da lei poderem acessar seus dados é pequena.

LEITURA RELACIONADA:5, 9 e 14 grupos de vigilância ocular

Usuários TOR precisam de uma VPN

Portanto, se você deseja usar uma VPN ao lado do TOR para solucionar algumas de suas vulnerabilidades, a próxima pergunta é qual VPN você deve usar? Existem literalmente centenas de fornecedores diferentes por aí, todos alegando serem os melhores do mercado. Para restringir o campo, usamos o seguinte critério para nossas recomendações:

- Redes de servidores grandes e rápidas - O TOR é muito lento, portanto, verifique se o seu VO PN não diminui suas conexões até um rastreamento. Os melhores provedores têm recursos poderosos, redes robustas que reduzem a sobrecarga e oferecem nós próximos para conectar-se a velocidades mais rápidas.

- Força e segurança da criptografia - Para dobrar a criptografia TOR integrada, a VPN ideal precisa do criptografia mais forte possível também.

- Eficácia das políticas de privacidade - As pessoas usam o TOR para privacidade e esperam o mesmo de uma VPN, portanto, qualquer provedor deve ter as proteções de privacidade mais fortes possíveis, a saber políticas de registro zero.

- Sem restrições de largura de banda - Embora você provavelmente não esteja realizando atividades intensivas de largura de banda no TOR, como fazer o download ou streaming de filmes em 4k, você ainda não deseja que sua VPN o interrompa devido a restrições de largura de banda. Atire em um provedor que permita o uso ilimitado de sua rede.

Há alguns outros fatores que você deve ter em mente, como o número de conexões simultâneas um provedor de VPN permite que você esteja usando o TOR em mais de um dispositivo e quaisquer recursos de segurança extras que possam estar disponíveis. Mas para a maioria dos usuários de TOR, esses cinco critérios são os que realmente importam. Então, com base naqueles, quais provedores de VPN alcançam o topo da pilha?

ExpressVPN é o companheiro perfeito para usuários do navegador TOR. Como o próprio nome sugere, o ExpressVPN é especializado em velocidades de conexão super-rápidas, o que deve ajudar a minimizar a desaceleração que pode ser causada ao usar uma VPN e um TOR juntos. Tão importante quanto isso, as velocidades da ExpressVPN também são consistentes e confiáveis e estão disponíveis em toda a sua rede de servidores. Atualmente, existem mais de 3.000 servidores em 94 países ao redor do mundo, que estão entre os maiores de todos os principais provedores de VPN.

O ExpressVPN oferece criptografia AES de 256 bits padrão do setor, juntamente com uma política confiável de registro de atividades ou conexões. Como estão localizadas nas Ilhas Virgens Britânicas, têm a liberdade de oferecer garantias de privacidade em ferro fundido, livres de excedentes governamentais. Eles não têm restrições de largura de banda, o que significa que você pode usar o ExpressVPN 24/7, se desejar.

Leia nossa íntegra Revisão do ExpressVPN.

- Desbloqueia a Netflix dos EUA

- Serve rapidamente com perda mínima de velocidade

- Criptografia OpenVPN, IPSec e IKEv2

- Não mantém registros de dados pessoais

- Suporte de bate-papo ao vivo disponível.

- Preço ligeiramente superior.

Era uma vez, NordVPN tinha uma reputação de ser um pouco lento e quase certamente não sugeriríamos usá-los junto à rede TOR. Mas os tempos mudaram e seus investimentos recentes na atualização de grande parte de sua infraestrutura para servidores super-rápidos significa que suas velocidades são agora tão rápidas e consistentes quanto qualquer outro líder VPN.

Com 5.400 servidores disponíveis em 59 países em todo o mundo, os usuários do NordVPN são absolutamente prejudicados por otimizar suas conexões VPN. Também não é necessário comprometer a segurança, com a criptografia de 256 bits usada como padrão em todas as conexões OpenVPN. O NordVPN também oferece alguns recursos adicionais adicionais de segurança, incluindo uma opção de servidor VPN duplo, que redireciona seus dados da Internet por dois servidores para proteção extra e Onion através de servidores VPN, que enviam automaticamente seu tráfego pela rede TOR, além de uma VPN para segurança adicional, o que significa que você nem precisa usar o navegador TOR se não precisar quer. Também não há restrições à largura de banda, o que significa que o NordVPN é outra VPN ideal para usuários de TOR.

Leia nossa íntegra Revisão do NordVPN.

- Desbloqueia a Netflix americana

- Servidores de endereços IP diferentes

- Criptografia AES de 256 bits com sigilo direto perfeito

- VPN dupla extra segura para criptografia de dados

- Ótimo suporte (chat 24/7).

- Não é possível especificar cidade ou província no aplicativo.

Como as VPNs funcionam?

Se você ainda não está familiarizado com VPNs, tEles funcionam de maneira diferente da rede TOR. Depois de se inscrever para uma VPN, seu provedor permitirá que você baixe um software que permite acessar a própria rede de servidores. Todo provedor de VPN opera uma rede de servidores seguros localizados em diferentes cidades do mundo. Quando um usuário da VPN se conecta a um desses servidores (um processo que geralmente pode ser feito com apenas um clique do mouse), todos os os dados online são redirecionados para um túnel criptografado e pelo servidor escolhido antes de ir para o site ou serviço que você está tentando Visita.

Tudo o que acontece entre o seu dispositivo e o servidor VPN é criptografado e, após esse ponto, todos os seus dados são marcados com um endereço IP diferente tornando quase impossível rastreá-lo de volta para você. Isso ajuda a tornar os usuários da VPN anônimos online e, embora não seja tão privado quanto o TOR, que repassa seus dados em vários servidores, é muito mais rápido e, portanto, fácil de usar.

Se você deseja usar uma VPN para evitar a censura on-line ou acesso com restrição geográfica sites, tudo o que você precisa fazer é conectar-se a um servidor em um país diferente, onde essas restrições não estão em vigor. Como o seu ISP e os sites que você visita só podem ver a localização do servidor e são incapaz de ver onde você está realmente localizado, eles devem permitir que você acesse o serviço deles normalmente, se o servidor estiver no lugar certo. A rede TOR não oferece esse recurso, nem é capaz de suportar streaming ou download online, que a maioria das VPNs também pode gerenciar.

Como instalar e usar sua VPN

O processo de instalação de uma VPN varia um pouco, dependendo do provedor em que você optar por se inscrever, mas, em termos gerais, todos seguem o mesmo padrão. Não é um processo complicado, mas há algumas etapas diferentes que você precisa concluir antes de estar em funcionamento. Portanto, embora você sempre verifique com seu provedor e siga suas instruções específicas, aqui está um pequeno guia para processo de instalação de uma VPN, que certamente funcionará com os dois fornecedores que recomendamos neste artigo para o TOR Comercial:

- Selecione um provedor de VPN e visite o site deles. Sugerimos que você escolha um dos dois da lista de VPN recomendada acima e clique no link para visitar o site.

- No site, selecione um pacote de assinatura e siga as instruções na tela para inscrever-se pelo seu serviço. Não se preocupe, a maioria das VPNs não custará mais do que alguns dólares por mês.

- Depois de se inscrever, você precisará baixar e instalar o software VPN no seu dispositivo. A maioria dos provedores, incluindo os que recomendamos aqui, oferecem aplicativos dedicados para computadores Windows e Mac, bem como dispositivos Android e iOS. Aplicativos para outros dispositivos também estão disponíveis. Escolha o software certo para o seu dispositivo e siga as instruções na tela para fazer o download no seu dispositivo.

- Depois que o aplicativo estiver instalado, abra-o e, quando solicitado, digite o Conecte-se detalhes que você recebeu ao concluir a etapa 2 deste processo.

Isso abrirá seu aplicativo e você estará pronto para se conectar à sua VPN. Com a maioria das VPNs, incluindo ExpressVPN e NordVPN, você poderá conectar-se à sua rede com um único clique. Como alternativa, você pode selecionar a quais servidores deseja se conectar ou personalizar o serviço para atender às suas necessidades, usando as configurações e opções disponíveis.

O que é TOR?

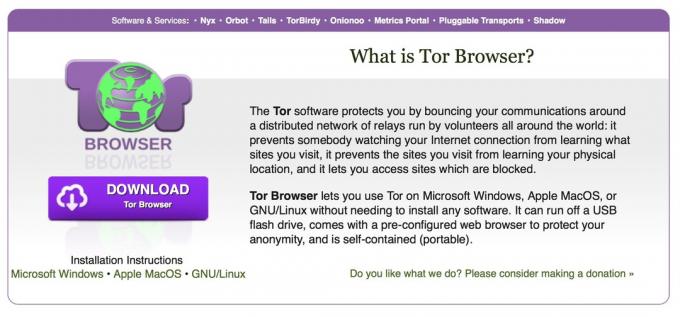

TOR é um software gratuito que ajuda os usuários da Internet a manter a privacidade quando estão online. O acrônimo TOR significa "The Onion Router". A palavra "cebola" pode parecer um pouco estranha aqui, mas como você verá, é um exemplo de como o TOR funciona. Quando você baixa o TOR, na verdade você está baixando um navegador da Internet como o Google Chrome ou Microsoft borda. Mas enquanto esses navegadores estão constantemente coletando dados sobre seus hábitos online, o navegador TOR faz exatamente o oposto. Ele direciona todas as suas atividades online por meio de um canal seguro que garante que tudo o que você navega online seja anônimo. Isso também impede que o seu provedor de serviços da Internet veja o que você está fazendo on-line, o que significa que eles não podem manter dados sobre seus hábitos na Internet e vendê-los a terceiros.

Isso é feito enviando todos os seus dados online através de sua própria rede primeiro. A rede TOR consiste em uma rede de muitas centenas de milhares de servidores diferentes localizados em todo o mundo. Como seus dados são passados por essa rede antes de chegar ao destino e cada conexão é Como não há um vínculo observável com o anterior, torna-se quase impossível rastrear sua atividade até você. Esse processo, portanto, torna você anônimo online. Para a privacidade, o TOR parece perfeito, mas também existem alguns inconvenientes. O navegador TOR não é 100% seguro e é conhecido por instalar malware nos dispositivos dos usuários no passado. O TOR também não protege seus dados, bem como outras ferramentas de privacidade e segurança online, como uma VPN. E o TOR pode tornar as conexões à Internet extremamente lentas. Abordaremos algumas dessas preocupações com mais detalhes abaixo.

Como funciona o TOR?

Como explicamos acima, o TOR opera como uma rede. Essa rede TOR é composta por um grande número de servidores diferentes, geralmente chamados de nós ou relés. Quando você usa o navegador TOR, todos os dados da Internet que você está usando são criptografados e depois enviados pela rede TOR antes de irem para o site que você está tentando usar. Os dados são devolvidos entre um número não especificado de relés diferentes a cada vez. É daí que o termo “cebola” vem porque a rede TOR é multicamada (como uma cebola).

Cada relé é capaz de descriptografar uma única camada dos dados criptografados que você está enviando antes de transmiti-los para o próximo relé. A retransmissão final alcançada é o destino pretendido dos seus dados (ou seja, o site que você está tentando visitar). Quando seus dados passam pela rede TOR, torna-se, em teoria, quase impossível para alguém tentar segui-los e, assim, monitorar sua atividade online. Com o TOR, o anonimato online perfeito deve ser possível.

Como instalar o TOR

Se você ainda não é um usuário da TOR e deseja experimentar a rede, basta fazer o download do navegador da TOR no dispositivo escolhido. Este é um processo bastante simples, mas para ajudá-lo, reunimos este guia passo a passo fácil de seguir:

- Visita https://www.torproject.org/projects/torbrowser.html para baixar e salvar o navegador TOR. Está disponível para dispositivos Windows, Mac OS e GNU / Linux e em 16 idiomas diferentes.

- Quando o arquivo for baixado, clique em Corre configurar o Navegador Tor

- Escolha a pasta de destino na qual você deseja que os arquivos TOR sejam salvos. Verifique se há pelo menos 80 MB de espaço livre em disco disponível.

- Agora clique Instalar e o navegador TOR será baixado. Siga as instruções simples na tela e, quando terminar, o navegador TOR deverá estar instalado e pronto para uso.

Conclusão

O TOR é uma ferramenta de privacidade online popular e com razão. É um serviço excelente e gratuito que oferece um serviço confiável de proteção de privacidade. No entanto, não é um serviço sem falhas e existem algumas vulnerabilidades que os usuários devem estar cientes. Como destacamos neste artigo, eles incluem falhas de software, limitações de criptografia e os sugestão de que alguns órgãos policiais possam ter comprometido a rede TOR mais do que são deixando passar. É por isso que estamos sugerindo que, se você realmente valoriza sua privacidade online, é sensato usar o TOR ao lado de uma VPN para aprimorar realmente sua privacidade e segurança online.

Você é um usuário TOR? Você já teve experiência pessoal com alguma das vulnerabilidades ou problemas com o TOR que destacamos neste artigo? Você já tentou usar uma VPN ao lado do TOR para resolver esses problemas? Como foi sua experiência em fazer isso? Você achou os conselhos deste artigo úteis? Sempre agradecemos os pensamentos e opiniões de todos os nossos leitores. Por que não compartilhá-los conosco usando a caixa de comentários abaixo?

Se você precisar de uma VPN por um tempo enquanto viaja, por exemplo, poderá obter nossa VPN de primeira linha gratuitamente. O ExpressVPN inclui uma garantia de devolução do dinheiro em 30 dias. Você precisará pagar pela assinatura, isso é fato, mas permite acesso total por 30 dias e, em seguida, você cancela para um reembolso total. Sua política de cancelamento sem perguntas faz jus ao seu nome.

Este site usa o Akismet para reduzir o spam. Saiba como seus dados de comentários são processados.

Pesquisa

Postagens Recentes

Vishing Explained: O que é o phishing de chamada de voz e como se proteger

O phishing de chamada de voz, ou desejo, pode afetar qualquer pesso...

Melhor rede de servidores VPN em 2020 para proteção completa

Poucos recursos definem uma VPN como sua rede de servidores e hoje ...

Como desbloquear o Comedy Central fora dos EUA com uma VPN

O Comedy Central revolucionou a transmissão humorística, e você pod...