Como rastrear e encontrar meu laptop roubado gratuitamente? Use Presa

É sempre uma dor perder alguma coisa, tanto financeiramente quanto em termos do estresse emocional pelo qual uma pessoa passa. E se for algo tão valioso quanto um laptop, que contém seus dados pessoais, o dano se torna ainda mais pronunciado. Atualmente, os laptops vêm com os slots de trava Kensington, mas você também não pode encontrar uma trava Kensington em todos os lugares. Então qual é a solução?

Presa é um aplicativo leve que o ajudará a encontrar um laptop extraviado, caso seja roubado. É de código aberto, multiplataforma e totalmente gratuito.

A idéia por trás de Prey é bastante direta. O software é executado silenciosamente em segundo plano, acorda a intervalos regulares e verifica uma URL específica para ver se deve acionar o estado ausente, reunir rastreamentos e enviar um relatório. Ao verificar a URL, o software procura 200 respostas da página. Se a resposta estiver lá, o software irá dormir novamente.

Existem duas abordagens para usar o Prey. Você pode ter o Prey + Control Panel, onde gerencia a configuração e o estado do dispositivo por meio de uma página da web, e todos os Prey são enviados para esta página. Essa é a abordagem mais fácil e geralmente recomendada.

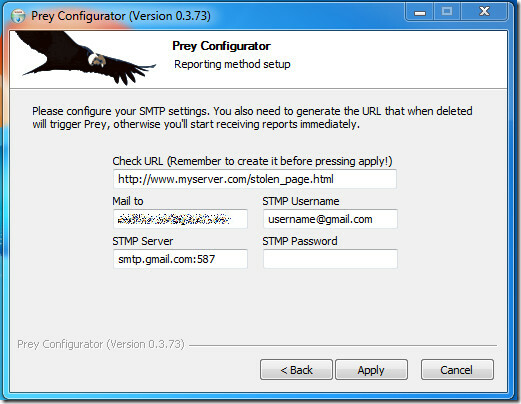

A segunda opção é usar o Prey Standalone, onde os relatórios vão diretamente para a sua caixa de entrada e, no caso de um laptop desaparecido, você deve gerar o URL manualmente para acionar os alarmes do Prey. Você também precisará configurar os vários módulos. Essa é a abordagem "avançada".

Naturalmente, Prey precisa de uma conexão ativa à Internet o tempo todo para trabalhar. Se a conexão estiver ausente, o software tentará silenciosamente se conectar ao primeiro ponto de acesso WiFi disponível e disparará o alarme.

Configurar o Prey não é nada difícil Quando você o executa pela primeira vez, o configurador solicita que você configure o dispositivo para o primeiro uso.

Ao configurar o método de relatório, a primeira coisa que você encontra é escolher entre os dois modos de uso. Selecione sua preferência e continue.

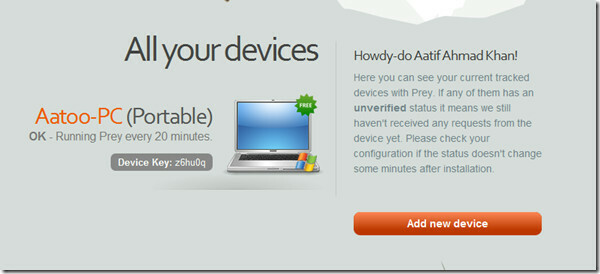

Em seguida, você precisará criar uma conta ou entrar se já tiver uma para acessar o Prey pela Web.

Após a criação da conta, você receberá um email de ativação em sua caixa de entrada. Depois que a conta é ativada, você pode usar o Prey fazendo login em www.preyproject.com. A interface da web permite controlar gatilhos para o seu dispositivo, as ações executadas etc.

Se você optou por executar o Prey como um arquivo autônomo, precisará definir as configurações de email para o Prey enviar seus relatórios regulares.

Além disso, você também pode controlar alguns outros recursos do programa, selecionando Gerenciar configurações de presas na caixa de diálogo Prey Configurator. As opções oferecidas são mostradas abaixo.

Com todas as configurações, o Prey funciona de maneira discreta e mantém o sistema rastreável em eventos de roubo. O software oferece alguns recursos, incluindo:

- Localização geográfica consciente (novo recurso)

- Conexão automática WiFi

- Leve

- Arquitetura Modula

- Poderoso sistema de relatórios

- Sistema de Mensagens / Alerta

- Atualizador automático completo

O Prey é multiplataforma, o que significa que funcionaria com todos os sistemas operacionais, incluindo Windows (todas as versões), Linux, Mac OS X. Ele roda discretamente, portanto, não pude verificar sua assinatura de memória, mas o software mal deixa efeitos no sistema. Testamos o Prey no sistema operacional Windows 7 de 32 bits.

Download Prey

Pesquisa

Postagens Recentes

O DiffView mostra alterações no registro e em qualquer pasta durante um tempo definido

Assim como o seu carro exige que vários componentes trabalhem ativa...

O ClipCube é uma pequena ferramenta portátil de histórico da área de transferência para Windows

ClipCube é um aplicativo portátil do Windows que copia e salva o co...

Como adicionar guias no Microsoft Word, Excel e PowerPoint

OfficeTab é um suplemento gratuito para o MS Office 2001, 2007 e 20...