Ingress mot Egress - Vad är skillnaden

Ingress vs egress: det verkar finnas en oändlig debatt om dessa termer. De är typ av arkaiska och deras betydelse verkar vara annorlunda i olika situationer.

Idag kommer vi göra vårt bästa för att försöka belysa detta mysterium. Vi vill dock inte gå in i en filosofisk debatt. Vårt enda mål är att göra vårt bästa för att förklara dessa termer och hur de vanligtvis används i samband med nätverk. Men till och med det, som du håller på att se, kan vara ganska förvirrande.

Vi börjar med att börja och göra vårt bästa för att definiera dessa två termer, först språkligt och sedan i det specifika sammanhanget för datornätverk. Vi förklarar sedan hur deras betydelse kan variera utifrån en synpunkt på baserat på omfattningen som vi överväger. Samma utgångstrafik i en situation kan bli inträngande trafik i en annan. Därefter kommer vi att prata om att övervaka inträde och utryckstrafik och introducera några av de bästa verktygen du kan använda för det ändamålet. Men vänta! Det finns mer. Vi kommer också att diskutera egress i det specifika sammanhanget för datasäkerhet och introducera ett par av de bästa metoderna för att skydda dig mot data egress. Och med vår goda vanor kommer vi att granska några av de bästa SIEM-verktygen du kan använda för att upptäcka oönskad datautgång.

Definiera Ingress And Egress

Språkligt sett kan det knappast vara enklare att definiera något av dessa ord (ordalydelse avsedd). Låt oss se vad Merriam-Webster-ordboken har att säga om den. Det definierar enkelt och tydligt (nästan tråkigt) ingress som "handlingen att gå in ”. Enkelt nog, nej? Och egress är inte mycket mer komplicerad eftersom samma källa definierar den som "handlingen att gå eller komma ut ”. Här igen, en ganska enkel definition. Om du bryr dig om att kontrollera andra källor hittar du en bestämd konsensus. Ingress tar sig in medan egress håller på att komma ut.

I sammanhanget med nätverkstrafik

Men det här blogginlägget handlar inte om lingvistik, det handlar om nätverksadministration. Och det här var ingress och egress kan bli lite mer förvirrande. Men det är fortfarande samma sak och det har att göra med data som matar in och lämnar ett nätverk, en enhet eller ett gränssnitt. Hittills inget komplicerat. Där det blir svårt är det dock när människor inte håller med om vad som är in och vad som är ute. Du förstår, ibland är en av insatserna i en annan.

Det beror på din synvinkel

Ingress eller egress, när man hänvisar till nätverkstrafik, har att göra med hur du ser saker, det beror på din synvinkel. I de flesta andra situationer är in och ut är ute; det är inget förvirrande med det. Detta är dock inte så mycket fallet med nätverk. Låt oss försöka klargöra att vi använder några konkreta exempel.

Vårt första exempel är en Internet-gateway. Det kan vara en router, en proxyserver eller en brandvägg, det spelar ingen roll. Det är den enhet som sitter mellan ditt lokala nätverk och Internet. I det här fallet tror jag att alla skulle vara överens om att Internet betraktas som det yttre och det lokala nätverket, insidan. Så, trafik som kommer från Internet till det lokala nätverket skulle vara inträngande trafik och trafik från det lokala nätverket till internet skulle vara utträffande trafik. Hittills är det fortfarande enkelt.

Men om du tittar på saker ur ett nätverksgränssnitt synvinkel, blir saker annorlunda. I det föregående exemplet, om du tittar på trafik på LAN-gränssnittet, kommer trafik som går mot Internet nu in i trafiken när den går in i gatewayen. På samma sätt är trafik som går mot det lokala nätverket inte utsträckning av trafik eftersom den lämnar gatewayen.

För att sammanfatta, differentiera ingress- och egress-trafik krävs att vi alla håller med om vad vi pratar om. Som vi såg, kan ingångstrafik i ett sammanhang vara utträddstrafik i ett annat. Vårt bästa förslag skulle vara att antingen undvika att använda dessa termer helt eller tydligt ange deras användningsförhållanden varje gång du använder dem. På så sätt undviker du förvirring.

Övervaka Egress Och Ingress Traffic

Nu när vi är bekanta med terminologin, låt oss titta på övervakning av inresa och utträddstrafik. Vanligtvis görs detta med hjälp av speciell programvara som kallas nätverksövervakning eller bandbreddövervakningsverktyg. Dessa verktyg använder SNMP (Simple Network Management Protocol) för att läsa gränssnittsräknare från nätverksansluten utrustning. Dessa räknare räknar helt enkelt antalet byte in och ut från varje nätverksgränssnitt. Observera att övervakningsverktyg sällan använder intryck och utträde och vanligtvis hänvisar till trafik in och ut från ett gränssnitt. Det är upp till dig, om du så önskar, att bestämma vilken som är inträde och vilken är utträffstrafik, igen beroende på det specifika sammanhanget.

Några verktyg som vi rekommenderar

Det finns många bandbredd eller nätverksövervakningsverktyg tillgängliga. Förmodligen för många och att välja den bästa - eller till och med en bra - kan vara en utmaning. Vi har testat många av de tillgängliga verktygen och kom med den här listan över några av de bästa bandbreddövervakningsverktygen du kan hitta.

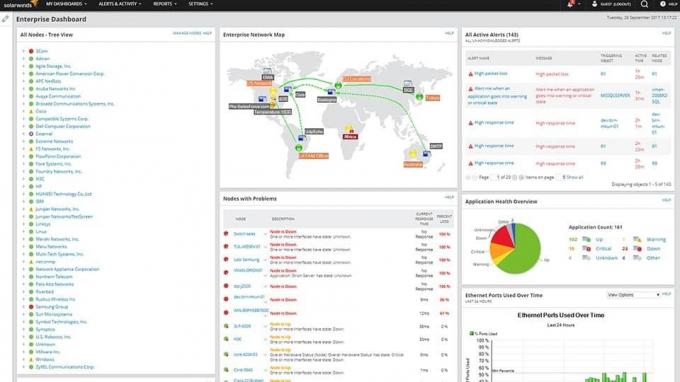

Solarwinds är en av de allra bästa tillverkarna av nätverksadministrationsverktyg. Företagets flaggskeppsprodukt kallas SolarWinds Network Performance Monitor, eller NPM. Det är en mycket komplett nätverksövervakningslösning som har ett användarvänligt grafiskt användargränssnitt som administratörer kan använda för att övervaka enheter och för att konfigurera verktyget.

Systemet använder SNMP för att fråga enheter och visa deras gränssnittsanvändning samt andra användbara mätvärden på en grafisk instrumentbräda. Utöver denna instrumentpanel kan olika inbyggda rapporter genereras antingen på begäran eller baseras på en schemalagd körning. Och om de inbyggda rapporterna inte ger dig den information du behöver kan de anpassas när du vill. Paketet innehåller också några användbara verktyg som förmågan att visa en visuell återgivning av den kritiska korrigeringen mellan alla två punkter i nätverket. Detta verktyg är mycket skalbart och det passar alla nätverk från de minsta till stora nätverk med tusentals enheter spridda över flera webbplatser.

- GRATIS PRÖVNING: SolarWinds Network Performance Monitor

- Officiell nedladdningslänk: https://www.solarwinds.com/network-performance-monitor/registration

De SolarWinds Network Performance Monitor'S varningssystem är en annan plats där produkten lyser. Som rapporter är det anpassningsbart om det behövs men det kan också användas out-of-the-box med minimal konfiguration. Alarmeringsmotorn är smart nog att inte skicka aviseringar för "obetydliga" händelser mitt på natten eller till skicka hundratals aviseringar för lika många svarande enheter när huvudproblemet är en ned router eller nätverksomkopplare uppströms.

Prissättning för SolarWinds Network Performance Monitor börjar på knappt 3 000 dollar och går upp enligt antalet enheter att övervaka. Prisstrukturen är faktiskt ganska komplex och du bör kontakta säljteamet för SolarWinds för en detaljerad offert. Om du föredrar att prova produkten innan du köper den, en gratis 30-dagars provversion är tillgänglig för nedladdning från SolarWinds webbplats.

2. ManageEngine OpManager

ManageEngine är en annan välkänd förläggare av nätverkshanteringsverktyg. De ManageEngine OpManager är en komplett hanteringslösning som kommer att hantera i stort sett alla övervakningsuppgifter du kan kasta på den. Verktyget körs på antingen Windows eller Linux och är laddat med fantastiska funktioner. Det finns bland annat en automatisk upptäcktsfunktion som kan kartlägga ditt nätverk, vilket ger dig en unikt anpassad instrumentpanel.

De ManageEngine OpManager'S instrumentbräda är superlätt att använda och navigera tack vare dess neddragbara funktionalitet. Och om du använder mobilappar finns det appar för surfplattor och smartphones så att du kan komma åt verktyget var som helst. Detta är en övergripande mycket polerad och professionell produkt.

Att varna är lika bra i OpManager liksom alla dess andra komponenter. Det finns ett komplett komplement av tröskelbaserade varningar som hjälper till att upptäcka, identifiera och felsöka nätverksproblem. Flera trösklar med olika aviseringar kan ställas in för alla nätverksprestanda.

Om du vill prova produkten innan du köper finns en gratis version tillgänglig. Även om det är en verkligt gratis version snarare än en tidsbegränsad test, har den vissa begränsningar som att låta dig övervaka mer än tio enheter. Detta är otillräckligt för alla utom de minsta nätverken. För större nätverk kan du välja mellan Grundläggande eller den Företag planer. Den första låter dig övervaka upp till 1 000 noder medan den andra går upp till 10 000. Prisinformation finns tillgänglig genom att kontakta ManageEngineFörsäljning.

3. PRTG Network Monitor

De PRTG Network Monitor, som vi helt enkelt kommer att hänvisa till som PRTG, är ett annat bra övervakningssystem. Utgivaren hävdar att det här verktyget kan övervaka alla system, enheter, trafik och applikationer för din IT-infrastruktur. Det är ett allomfattande paket som inte förlitar sig på externa moduler eller tillägg som behöver laddas ner och installeras. På grund av sin integrerade natur är det snabbare och enklare att installera än de flesta andra nätverksövervakningsverktyg. Du kan välja mellan några olika användargränssnitt som en Windows-konsol, ett Ajax-baserat webbgränssnitt och mobilappar för Android och iOS.

De PRTG Network Monitor skiljer sig från de flesta andra övervakningsverktyg genom att det är sensorbaserat. Olika övervakningsfunktioner kan läggas till verktyget helt enkelt genom att konfigurera extra sensorer. De är som plugins förutom att de inte är externa moduler utan i stället ingår i produkten. PRTG innehåller över 200 sådana sensorer som täcker olika övervakningsbehov. För nätverksprestandemetriker låter QoS-sensorn och Advanced PING-sensorn dig övervaka latens och jitter medan standard SNMP-sensorn låter dig övervaka genomströmning.

De PRTG prissättningsstrukturen är ganska enkel. Det finns en gratis version som är fullständig men som begränsar din övervakningsförmåga till 100 sensorer. Det finns också en 30-dagars provversion som är obegränsad men som kommer att återgå till gratisversionen när provperioden är över. Om du vill fortsätta att övervaka mer än 100 sensorer utöver provperioden måste du köpa en licens. Priset varierar beroende på antalet sensorer från $ 1 600 för 500 sensorer till $ 14 500 för obegränsade sensorer. Varje övervakad parameter räknas som en sensor. Till exempel räknar bandbredd på varje port på en 48-portströmbrytare som 48 sensorer.

Egress i sammanhanget av säkerhet

Det finns en annan användning för termen egress bland nätverks- och systemadministratörer som är specifikt för datasäkerhetens sammanhang. Det avser data som lämnar en organisations lokala nätverk. Utgående e-postmeddelanden, molnuppladdningar eller filer som flyttas till extern lagring är enkla exempel på datautgång. Det är en normal del av nätverksaktiviteten, men det kan utgöra ett hot för organisationer när känslig information läcker ut till obehöriga mottagare, antingen omedvetet eller skadligt.

Hotar att involvera data egress

Känslig, egenutvecklad eller lätt monetiserbar information riktas ofta av cyberbrottslingar av alla slag. Utgivande av känslig eller egenutvecklad information till allmänheten eller till konkurrerande organisationer är ett verkligt problem för företag, regeringar och organisationer av alla slag. Hotaktörer kan försöka stjäla känslig information genom samma metoder som många anställda använder varje dag, till exempel via e-post, USB eller molnuppladdningar.

Bästa metoder för att förhindra oönskad datautgång

Det finns mycket du kan göra för att skydda din organisation mot obehörig datautgång men några av dem är särskilt viktiga. Låt oss titta på två av de väsentliga saker du måste göra.

Skapa en acceptabel användning och data utträda trafiksäkerhetspolicy

Inkludera intressenter för att definiera din policy för acceptabel användning. Politiken bör vara mycket grundlig och skydda ditt företags resurser. Det kan till exempel innehålla en lista över godkända internettillgängliga tjänster och riktlinjer för åtkomst och hantering av känslig information. Och glöm inte att det är en sak att skapa sådana policyer men du måste också kommunicera dem till användare och se till att de förstår dem.

Implementera brandväggsregler för att blockera utträde till skadliga eller obehöriga destinationer

En nätverksbrandvägg är bara en av flera försvarslinjer mot hot. Det är en bra utgångspunkt där du kan se till att datautgång inte sker utan uttryckligt tillstånd.

SIEM - För att förhindra datautgång

Oavsett vad du gör förblir övervakning ett av de bästa sätten att skydda mot datautgång. När dataläckage inträffar vill du veta om det direkt så att du kan agera på det. Det är här SIEM-verktygen (Security Information and Event Management) kan hjälpa.

Konkret ger ett SIEM-system inget hårt skydd. Det främsta syftet är att göra livet för nätverks- och säkerhetsadministratörer som dig enklare. Vad ett typiskt SIEM-system egentligen gör är att samla information från olika skydd och upptäckt system, korrelera all denna information som samlar relaterade händelser och reagera på meningsfulla händelser i olika sätt. För det mesta innehåller SIEM-verktyg också någon form av rapportering och / eller instrumentpaneler.

Några av de bästa SIEM-verktygen

För att ge dig en uppfattning om vad som är tillgängligt och för att hjälpa dig välja rätt SIEM-verktyg för dina behov har vi sammanställt denna lista över några av de bästa SIEM-verktygen.

Det samma Solarwinds som förde oss Nätverksmonitor granskad ovan har också ett erbjudande för säkerhetsinformation och evenemangshantering. I själva verket är det ett av de bästa tillgängliga SIEM-verktygen. Det kanske inte är så fullständigt som vissa andra verktyg men vad det gör, det gör mycket bra och det har all nödvändig funktionalitet. Verktyget kallas SolarWinds Security Event Manager (SEM). Det beskrivs bäst som ett entry-level SIEM-system men det är troligtvis ett av de mest konkurrenskraftiga entry-level-systemen på marknaden. De SolarWinds SEM har allt du kan förvänta dig av ett SIEM-system, inklusive utmärkt logghantering och korrelationsfunktioner som kan hjälpa till att upptäcka obehörig datautgång och en imponerande rapporteringsmotor.

GRATIS PRÖVNING:SolarWinds Security Event Manager

Officiell nedladdningslänk:https://www.solarwinds.com/security-event-manager/registration

När det gäller verktygets händelsesponsfunktioner, som förväntat från Solarwinds, de lämnar inget att önska. Det detaljerade reaktionssystemet i realtid kommer aktivt att reagera på varje hot. Och eftersom det är baserat på beteende snarare än en signatur är du skyddad mot okända eller framtida hot. Verktygets instrumentpanel är kanske en av dess bästa tillgångar. Med en enkel design har du inga problem med att snabbt identifiera avvikelser. Från och med cirka 4 500 dollar är verktyget mer än prisvärt. Och om du vill prova det först är en gratis, fullständig 30-dagars provversion tillgänglig för nedladdning.

Officiell nedladdningslänk:https://www.solarwinds.com/security-event-manager/registration

2. Splunk Enterprise Security

Kanske ett av de mest populära SIEM-system, Splunk Enterprise Security-eller bara Splunk ES, som det ofta kallas - är känt för sina analysfunktioner. Splunk ES övervakar systemets data i realtid och letar efter sårbarheter och tecken på onormal aktivitet. Systemet använder SplunkEgna Anpassningsresponsram (ARF) som integreras med utrustning från mer än 55 säkerhetsleverantörer. De ARF utför automatiserat svar, så att du snabbt får överhanden. Lägg till det ett enkelt och oklart användargränssnitt så har du en vinnande lösning. Andra intressanta funktioner inkluderar funktionen "Notables" som visar användaranpassningsbara varningar och "Asset Investigator" för att flagga skadliga aktiviteter och förhindra ytterligare problem.

Splunk ES är en produkt av företagsklass och som sådan kommer den med en prisstorlek av företag. Du kan tyvärr inte få mycket prisinformation från SplunkWebbplats och du måste kontakta försäljningsavdelningen för att få en offert. Trots dess pris är detta en bra produkt och du kanske vill kontakta Splunk för att dra nytta av en kostnadsfri testversion.

3. NetWitness

Under de senaste åren, NetWitness har fokuserat på produkter som stöder "djup, realtidsmedvetenhet i realtid och agile nätverkssvar”. Efter att ha köpts av EMC som sedan slogs samman med Dell, Netwitness verksamheten är nu en del av RSA företagets gren. Och detta är goda nyheter som RSA har ett utmärkt rykte inom säkerhet.

NetWitness är idealisk för organisationer som söker en komplett nätverksanalyslösning. Verktyget innehåller information om ditt företag som hjälper till att prioritera varningar. Enligt RSA, systemet "samlar in data över fler fångstpunkter, datorplattformar och hotintelligenskällor än andra SIEM-lösningar”. Det finns också avancerad hotdetektering som kombinerar beteendeanalys, datavetenskapstekniker och hotintelligens. Och slutligen kan det avancerade svarssystemet stå för orkestrering och automatiseringsfunktioner som hjälper till att utrota hot innan de påverkar ditt företag.

En av de största nackdelarna med NetWitness är att det inte är det enklaste att installera och använda. Det finns emellertid gott om dokumentation som kan hjälpa dig med installation och användning av produkten. Detta är en annan produkt av företagsklass och, som det ofta är fallet med sådana produkter, måste du kontakta försäljningen för att få prisinformation.

Sök

Nya Inlägg

6 Bästa verktyg för övervakning och felsökning av DNS-server

Domain Name Service, eller DNS, är det som gör att IP-nätverk funge...

6 bästa PingPlotter-alternativ för felsökning av nätverk

PingPlotter är ett snyggt felsökningsverktyg för nätverk som defini...

6 bästa verktyg för övervakning av nätverk, servrar och applikationer

En av de primära uppgifterna för alla nätverks- och systemadministr...