أفضل 7 أدوات لرصد النطاق الترددي للشبكة مفتوحة المصدر

نتمنى جميعًا - أو على الأقل ، جميع مسؤولي الشبكة - أن يكون النطاق غير محدود ولا يكلف شيئًا. لسوء الحظ ، لا شيء أبعد عن الحقيقة. عرض النطاق الترددي مكلف ومحدود. نتيجة لذلك ، نميل إلى طلب عرض نطاق ترددي يكفي لاحتياجاتنا. هذا ، بدوره ، له نتيجة أخرى: نحن بحاجة إلى مراقبة استخدام عرض النطاق الترددي. هذه هي الطريقة الوحيدة التي يمكننا من خلالها معرفة متى يصل عرض النطاق الترددي إلى العتبات الحرجة - حيث يبدأ التأثير في الأداء - مما يسمح لنا بالتفاعل.

أفضل طريقة لمشاهدة عرض النطاق الترددي اليقظ هو استخدام نوع من الأدوات المصممة لهذا الغرض. وهناك الكثير من هذه الأدوات. ومع ذلك ، فإن بعض الأدوات المعقدة التي تتطلب عادةً الكثير من الموارد وتكلف الكثير من المال. لذلك ، قمنا بجولة في السوق بحثًا عن أدوات مراقبة عرض النطاق الترددي للشبكة مفتوحة المصدر. لقد فوجئنا بسرور عندما اكتشفنا أن هناك عددًا قليلًا منهم.

قبل أن نكشف عن أفضل الأدوات ، سنبدأ بالمناقشة مراقبة عرض النطاق الترددي. سنتعلم ما هو وكيف يمكن القيام به. يعد بروتوكول إدارة الشبكة البسيط أحد أكثر التقنيات شيوعًا المستخدمة في مراقبة النطاق الترددي للشبكة ، لذا سنلقي نظرة عليه ونرى كيف يعمل. وأخيرًا ، سنراجع أفضل أدوات مراقبة النطاق الترددي للشبكة مفتوحة المصدر التي يمكن أن نجدها. لكل واحد ، سنقدم بإيجاز ميزاتهم ومزاياهم الرئيسية.

حول مراقبة النطاق الترددي للشبكة

تعد مراقبة النطاق الترددي للشبكة نوعًا محددًا جدًا من المراقبة. ما يفعله هو قياس مقدار حركة المرور التي تمر نقطة معينة على الشبكة. عادة ، نقطة القياس هي جهاز توجيه أو تبديل الواجهة ولكن ليس من غير المألوف مراقبة استخدام عرض النطاق الترددي لواجهة LAN الخاصة بالخادم. الشيء المهم هنا هو إدراك أن كل ما نقوم بقياسه هو مقدار حركة المرور. لن تمنحك مراقبة النطاق الترددي أي معلومات حول ما هي حركة المرور هذه ، فقط مقدارها.

هناك عدة أسباب لرغبتك في مراقبة استخدام النطاق الترددي للشبكة. أولاً وقبل كل شيء ، يمكن أن تساعدك على تحديد مجالات الخلاف. مع نمو استخدام دائرة الشبكة ، يبدأ أدائها في التدهور. هذه هي حقيقة الحياة. كلما اقتربت من السعة القصوى، كلما زاد التأثير على الأداء. من خلال السماح لك بمراقبة استخدام الشبكة ، تمنحك أدوات مراقبة النطاق الترددي فرصة لاكتشاف الاستخدام العالي - ومعالجته - قبل أن يصبح ملحوظًا من قبل المستخدمين.

القدرة على التخطيط فائدة رئيسية أخرى لل أدوات مراقبة الشبكة. إن دوائر الشبكة - خاصة اتصالات WAN البعيدة المدى - مكلفة وستكون غالبًا النطاق الترددي المطلوب فقط عندما تم تثبيتها في البداية. في حين أن هذا المقدار من النطاق الترددي ربما كان على ما يرام في ذلك الوقت ، إلا أنه سيحتاج في النهاية إلى زيادته. من خلال مراقبة تطور استخدام النطاق الترددي لدوائر الشبكة ، ستتمكن من معرفة أيها يحتاج إلى الترقية ومتى.

يمكن أن تكون أدوات مراقبة النطاق الترددي مفيدة أيضًا استكشاف أخطاء الأداء السيء للتطبيق وإصلاحها. عندما يشكو مستخدم من أن بعض التطبيقات البعيدة قد تباطأ ، بالنظر إلى عرض النطاق الترددي للشبكة يمكن أن يمنحك الاستخدام فكرة جيدة جدًا سواء كانت المشكلة ناتجة عن الشبكة أم لا ازدحام، اكتظاظ، احتقان. إذا لاحظت انخفاض استخدام الشبكة ، يمكنك على الأرجح تركيز جهود استكشاف الأخطاء وإصلاحها في مكان آخر.

رصد SNMP باختصار

تعتمد معظم أدوات مراقبة النطاق الترددي للشبكة على بروتوكول إدارة الشبكة البسيطة (SNMP) للقيام بسحرها. تحتوي معظم معدات الشبكات على إمكانية SNMP مضمنة ويمكن استدعاؤها بواسطة أدوات المراقبة على فترات منتظمة. على الرغم من اسمه المضلل ، SNMP في الواقع معقد للغاية. ولكن لا تقلق ، لا يجب أن تكون خبيرًا وأن تعرف كل شيء عنها لاستخدامه. وكأنك لست مضطرًا لأن تكون ميكانيكي سيارات لقيادة سيارة. ومع ذلك ، من الأفضل أن يكون لديك فكرة على الأقل عن كيفية عملها ، لذلك دعونا نلقي نظرة عليها.

في قاعدته ، SNMP هو بروتوكول اتصال يحدد كيفية نظام إدارة SNMP يمكن قراءة وكتابة المعلمات التشغيلية في الأجهزة البعيدة. يشار إلى المعلمات باسم معرفات الكائن أو OIDs. بعض من OIDs المثيرة للاهتمام ، من أ مراقبة الموقف، هي تلك التي تحتوي على مقاييس الجهاز الرئيسية مثل وحدة المعالجة المركزية وتحميل الذاكرة أو استخدام القرص ، على سبيل المثال. ولكن عند مراقبة استخدام النطاق الترددي للشبكة ، يكون هناك معرفان خاصان لهما أهمية خاصة. وهي البايتات والبايتات في العدادات المرتبطة بكل واجهة. يتم زيادتها تلقائيًا بواسطة أجهزة الشبكة حيث يتم إخراج البيانات أو إدخالها.

قراءة ذات صلة:أفضل 10 أدوات لإدارة المحاكاة الافتراضية

يعود تاريخه إلى وقت لم يكن فيه أمن تكنولوجيا المعلومات يمثل مشكلة ، فإن SNMP لديه الحد الأدنى من الأمان فقط. سيقوم مدير SNMP المتصل بجهاز ممكن بـ SNMP بإرسال "سلسلة المجتمع" مع طلبه. إذا كانت السلسلة مطابقة لتلك التي تم تكوينها في الجهاز ، فسيتم تنفيذ الطلب. عادةً ما تحتوي الأجهزة على سلسلتين للمجتمع ، إحداهما لمعرفات OID للقراءة فقط والأخرى للتعديل. لم يتم تشفير الاتصال وسيشاهد أي شخص يعترض عليه سلاسل المجتمع بنص واضح. هذا هو السبب في استخدام SNMP فقط على الشبكات الخاصة والآمنة.

ماذا عن مثال؟

إليك كيفية استخدام معظم أنظمة المراقبة لـ SNMP لمراقبة استخدام النطاق الترددي. يقومون بشكل دوري بقراءة البايتات الداخلية والخارجية لواجهات جهاز الشبكة على فترات معرفة. خمس دقائق هي قيمة فاصلة نموذجية ولكن يمكن استخدام أوقات أقصر للحصول على دقة أدق. ثم يقومون بتخزين القيم التي تم استطلاعها في نوع من قاعدة البيانات أو الملف.

بقية العملية هي الرياضيات البسيطة. يطرح نظام المراقبة قيمة العداد السابقة من القيمة الحالية للحصول على عدد وحدات البايت المرسلة أو المستلمة خلال فترة الاقتراع. يمكن بعد ذلك ضرب هذا العدد في ثمانية للحصول على عدد البتات وتقسيمه على عدد الثواني في الفاصل الزمني للحصول على عدد البتات في الثانية. عادةً ما يتم رسم هذه المعلومات على رسم بياني يوضح تطورها في الوقت المناسب ويتم تخزينها في قاعدة بيانات.

قراءة ذات صلة:ما هو الصبيب؟ 6 أفضل أدوات لقياس الإنتاجية

من المهم ملاحظة أن ما تحصل عليه هو تقدير لمتوسط الاستخدام خلال فترة الاستقصاء ، وليس استخدام النطاق الترددي الحقيقي. على سبيل المثال ، لنفترض أن الدائرة تستخدم بأقصى سعة خلال نصف فترة الاقتراع ولا تحمل أي حركة خلال النصف الآخر. سيظهر أنه يستخدم بنسبة 50 ٪ من سعته على الرغم من أنه تم بلوغ الحد الأقصى لفترة ممتدة. ستقلل فترات الاستقصاء الأقصر هذا التشويه ولكن من المهم أن تضع في اعتبارك أن هذه الأنظمة تمنحك فقط متوسط القيم.

أفضل أدوات مراقبة النطاق الترددي للشبكة مفتوحة المصدر

لقد بحثنا على الويب عن بعض أفضل أدوات مراقبة النطاق الترددي مفتوحة المصدر. لقد سررنا تمامًا لاكتشاف وجود عدد قليل جدًا من الأدوات الممتازة المتاحة. يعود عدد قليل من الأدوات في قوائمنا إلى عدة سنوات ولكن لا تزال تستخدم على نطاق واسع اليوم. بعد كل شيء ، كونك حرًا ومفتوح المصدر له جاذبية معينة. تتميز جميع الأدوات في قائمتنا بمراقبة عرض النطاق الترددي SNMP وتتميز جميعها بمركزية وحدة التحكم حيث يمكنك تكوين الأداة والحصول على عرض مرئي للحالة الحالية الخاصة بك شبكة الاتصال.

1. زبكس

زبكس هو منتج مجاني ومفتوح المصدر يمكن استخدامه لمراقبة أي شيء. يمكن تشغيل الأدوات على عدد قليل من توزيعات Linux - بما في ذلك Rapsbian ، إصدار Raspberry Pi لينكس - وسيقوم بمراقبة النطاق الترددي للشبكة والخوادم والتطبيقات والخدمات ، وكذلك المستندة إلى السحابة البيئات. يتميز بمظهر ومظهر احترافي للغاية. يتميز هذا المنتج أيضًا بمجموعة ميزات كبيرة ، وقابلية تطوير غير محدودة ، ومراقبة موزعة ، وأمن قوي ، وتوافر عالٍ. على الرغم من كونه مجانيًا ، إلا أنه منتج حقيقي على مستوى المؤسسة.

زبكس يستخدم مزيجًا من تقنيات المراقبة. وهو يدعم مراقبة SNMP بالإضافة إلى واجهة مراقبة النظام الأساسي الذكي (IMPI). ويمكنه أيضًا إجراء مراقبة مستندة إلى وكيل مع وكلاء متاحين لمعظم الأنظمة الأساسية. لسهولة الإعداد ، هناك اكتشاف تلقائي بالإضافة إلى نماذج جاهزة للعديد من الأجهزة. تحتوي واجهة المستخدم المستندة إلى الويب للأداة على العديد من الميزات المتقدمة مثل لوحات المعلومات المستندة إلى الأداة والرسوم البيانية وخرائط الشبكة وعروض الشرائح وتقارير التنقل.

زبكس يتميز أيضًا بنظام تنبيه قابل للتخصيص بدرجة كبيرة والذي لن يرسل فقط رسائل إعلام تفصيلية ولكن يمكن تخصيصه أيضًا استنادًا إلى دور المستلم. ويمكنه أيضًا تصعيد المشكلات وفقًا لمستويات الخدمة المرنة التي يحددها المستخدم.

2. ناجيوس

هناك نسختان من ناجيوس متاح. هناك المصدر المفتوح والمجاني ناجيوس كور ثم هناك الأجر ناجيوس الحادي عشر. كلاهما يشتركان في نفس المحرك الأساسي ولكن التشابه يتوقف عند هذا الحد. ناجيوس كور هو نظام مراقبة مفتوح المصدر يعمل على لينكس. النظام معياري تمامًا ومحرك المراقبة الفعلي في صميمه. يتم استكمال المحرك بالعشرات من المكونات الإضافية المتاحة التي يمكن تنزيلها لإضافة وظائف إلى النظام. يضيف كل مكون إضافي بعض الميزات الأساسية.

مع الحفاظ على النهج المعياري ، فإن الواجهات الأمامية للأداة هي أيضًا معيارية كما تتوفر العديد من الخيارات المختلفة التي طورها المجتمع للتنزيل. ال ناجيوس كور، تتحد الإضافات والواجهة الأمامية وتشكل نظام مراقبة كامل إلى حد ما. على الرغم من ذلك ، هناك عيب في هذه النمطية. يمكن أن يتحول إعداد Nagios Core إلى مهمة صعبة.

ناجيوس الحادي عشر هو منتج تجاري يعتمد على ناجيوس كور المحرك ولكنه حل مراقبة متكامل بذاته. يستهدف المنتج جمهورًا واسعًا من الشركات الصغيرة إلى الشركات الكبيرة. إنه أسهل بكثير في التثبيت والتهيئة ناجيوس كور، بفضل معالج التكوين ومحرك الاكتشاف التلقائي. بالطبع ، تأتي سهولة الإعداد والتكوين هذه بثمن. يمكنك توقع دفع حوالي 2000 دولار للحصول على ترخيص 100 عقدة وحوالي عشرة أضعاف المبلغ غير المحدود.

3. Zenoss Core

Zenoss Core قد لا تكون شائعة مثل بعض أدوات المراقبة الأخرى في هذه القائمة ولكنها تستحق حقًا أن تكون هنا بسبب مجموعة الميزات والمظهر الاحترافي. يمكن للأداة مراقبة العديد من الأشياء مثل استخدام النطاق الترددي ، أو تدفقات حركة المرور ، أو الخدمات مثل HTTP و FTP. يحتوي على واجهة مستخدم نظيفة وبسيطة ونظام التنبيه ممتاز. شيء واحد جدير بالذكر هو نظام التنبيه المتعدد الفريد. يسمح بتنبيه الشخص الثاني إذا لم يستجب الشخص الأول خلال مهلة محددة مسبقًا.

على الجانب السلبي ، Zenoss Core هو أحد أنظمة المراقبة الأكثر تعقيدًا للتثبيت والإعداد. التثبيت عملية مدفوعة بالكامل بسطر الأوامر. اعتاد مسؤولو الشبكة اليوم على مثبتات واجهة المستخدم الرسومية ومعالجات التهيئة ومحركات الاكتشاف التلقائي. قد يجعل هذا تثبيت المنتج يبدو عتيقًا بعض الشيء. ثم مرة أخرى ، هذا يتماشى مع عالم لينكس. هناك الكثير من وثائق التثبيت والتهيئة المتاحة والنتيجة النهائية تجعلها تستحق الجهد.

4. Icinga

Icinga هو منصة مراقبة أخرى مفتوحة المصدر. يحتوي على واجهة مستخدم بسيطة ونظيفة ، والأهم من ذلك ، مجموعة ميزات تنافس بعض المنتجات التجارية. مثل معظم أنظمة مراقبة النطاق الترددي ، يستخدم هذا النظام SNMP لجمع بيانات استخدام النطاق الترددي من أجهزة الشبكة. لكن أحد المجالات التي تبرز فيها Icinga بشكل خاص هي استخدامها للمكونات الإضافية. هناك الآلاف من المكونات الإضافية التي طورها المجتمع والتي يمكنها أداء مهام مراقبة مختلفة ، وبالتالي توسيع وظائف المنتج. وفي الحدث غير المحتمل الذي لم تتمكن فيه من العثور على المكون الإضافي المناسب لاحتياجاتك ، يمكنك كتابة واحد بنفسك والمساهمة في المجتمع.

التنبيه والإخطار أيضا بين Icingaميزات رائعة. تكون التنبيهات قابلة للتهيئة بشكل كامل من حيث ما يشغلها وكيف يتم إرسالها. تتميز الأداة أيضًا بما يشار إليه باسم التنبيه المجزأ. تسمح هذه الميزة للمرء بإرسال بعض التنبيهات إلى مجموعة واحدة من المستخدمين وتنبيهات أخرى لأشخاص مختلفين. هذا أمر رائع عند مراقبة أنظمة مختلفة تدار من قبل فرق مختلفة. يمكن أن تضمن إرسال التنبيهات فقط إلى المجموعة المناسبة لمعالجتها.

5. LibreNMS

LibreNMS هو منفذ مفتوح المصدر لـ المرصد، منصة مراقبة شبكة تجارية شعبية. إنه كامل المواصفات نظام مراقبة الشبكة التي توفر ثروة من الميزات ودعم الجهاز. من بين أفضل ميزاته محرك الاكتشاف التلقائي. لا يعتمد فقط على SNMP لاكتشاف الأجهزة. يمكنه اكتشاف شبكتك بالكامل تلقائيًا باستخدام CDP و FDP و LLDP و OSPF و BGP و SNMP و ARP. بالحديث عن ميزات الأتمتة للأداة ، فإنه يحتوي أيضًا على تحديثات تلقائية حتى تظل دائمًا محدثة.

ميزة رئيسية أخرى للمنتج هي وحدة التنبيه القابلة للتخصيص للغاية. إنه مرن للغاية ويمكنه تخمين إشعارات التنبيه باستخدام تقنيات متعددة مثل البريد الإلكتروني ، مثل معظم منافسيها ولكن أيضًا IRC و slack والمزيد. إذا كنت مقدم خدمة أو قامت مؤسستك بإرسال فواتير لكل قسم لاستخدامه للشبكة ، فستقدر ميزة فوترة الأداة. يمكن أن يولد فواتير عرض النطاق الترددي لأجزاء من الشبكة على أساس الاستخدام أو النقل.

بالنسبة للشبكات الأكبر والمؤسسات الموزعة ، فإن ميزات الاستطلاع الموزعة لـ LibreNMS تسمح بتحجيم أفقي مع شبكتك. يتم أيضًا تضمين واجهة برمجة تطبيقات كاملة ، مما يسمح للشخص بإدارة البيانات والرسم البياني واستردادها من التثبيت. أخيرًا ، تتوفر تطبيقات الجوال لأجهزة iPhone و Android ، وهي ميزة فريدة إلى حد ما مع أدوات مفتوحة المصدر.

6. الصبار

كان علينا أن ندرج الصبار في هذه القائمة. بعد كل شيء ، في سن 17 سنة ، إنها واحدة من أقدم منصة مراقبة مجانية ومفتوحة المصدر. وما زالت تحظى بشعبية كبيرة حتى يومنا هذا ، ولا تزال نشطة. تم إصدار الإصدار الأخير للتو في أواخر يناير. في حين الصبار قد لا تكون غنية بالميزات مثل بعض المنتجات الأخرى ، فهي لا تزال أداة ممتازة. تتميز واجهة المستخدم القائمة على الويب بإحساس قديم نوعًا ما ولكنها مصممة جيدًا وسهلة الفهم والاستخدام. الصبار يتكون من poller سريع ، قوالب رسوم بيانية متقدمة ، وطرق اكتساب متعددة. بينما تعتمد الأداة في المقام الأول على استطلاع SNMP ، يمكن ابتكار نصوص مخصصة للحصول على البيانات من أي مصدر تقريبًا.

تكمن القوة الرئيسية لهذه الأداة في أجهزة الاستطلاع لجلب مقاييسها - مثل استخدام النطاق الترددي - والرسوم البيانية للبيانات التي تم جمعها على صفحات الويب. إنها تقوم بعمل ممتاز لذلك ولكن هذا كل ما ستفعله. إذا كنت لا تحتاج إلى تنبيه أو تقارير فاخرة أو إضافات أخرى ، فقد تكون بساطة المنتج هي ما تحتاجه بالضبط. وإذا كنت بحاجة إلى المزيد من الوظائف ، الصبار مفتوح المصدر ومكتوب بالكامل بلغة PHP ، مما يجعله قابلاً للتخصيص بشكل كبير ويمكنك إضافة أي ميزات مفقودة تحتاجها.

الصبار يستخدم على نطاق واسع القوالب التي تمثل تكوين أسهل. هناك قوالب الجهاز للعديد من الأنواع الشائعة من الأجهزة بالإضافة إلى قوالب الرسم البياني. هناك أيضًا مجتمع ضخم على الإنترنت من المستخدمين الذين يكتبون نماذج مخصصة من جميع الأنواع ويتيحونها للمجتمع كما يقدم العديد من الشركات المصنعة للمعدات إمكانية التنزيل الصبار قوالب.

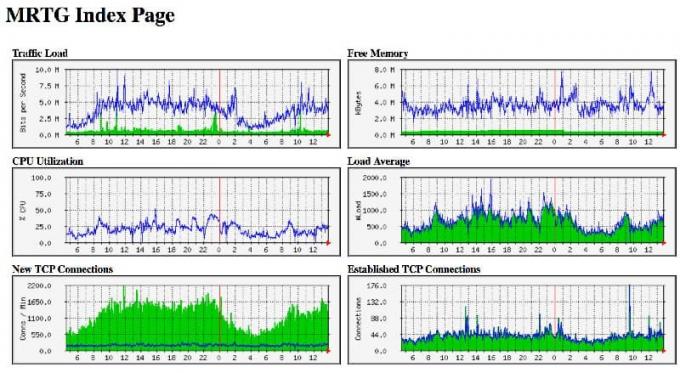

7. MRTG

ال راوتر حركة المرور متعدد الموجهاتأو MRTG، هو الجد لجميع أنظمة مراقبة النطاق الترددي للشبكة. في حين أن المشروع مفتوح المصدر موجود منذ عام 1995 ، فإنه لا يزال قيد الاستخدام على نطاق واسع ، على الرغم من حقيقة أن الإصدار الأخير عمره بالفعل خمس سنوات. وهي متاحة لنظامي التشغيل Linux و Windows. الإعداد والتكوين الأوليان أكثر تعقيدًا إلى حد ما مما ستختبره مع أنظمة المراقبة الأخرى ولكن التوثيق الممتاز متاح بسهولة.

التثبيت MRTG هي عملية متعددة الخطوات وتحتاج إلى اتباع تعليمات الإعداد بعناية. بمجرد التثبيت ، يمكنك تكوين البرنامج عن طريق تحرير ملف التكوين الخاص به. ماذا MRTG تفتقر إلى سهولة الاستخدام ، فهي تكتسب المرونة. غالبًا ما تكون مكتوبة بلغة Perl ، يمكن تعديلها وتكييفها بسهولة مع احتياجات المرء الدقيقة. وحقيقة أنه أول نظام مراقبة وأنه لا يزال موجودًا هو دليل على قيمته.

بحث

المشاركات الاخيرة

6 أفضل أدوات لرصد المواقع

يبدو أن المزيد والمزيد من الشركات تعتمد على موقعها على الويب لتوفير...

أفضل الأدوات لإدارة عمليات الشبكة

إدارة عمليات الشبكة هو مفهوم واسع. يشتمل على كل مهمة يقوم بها مديرو...

الدليل النهائي لتصميم الشبكات

بمجرد أن يكون لديك شبكة في مكانك ، فإن مهمتك الرئيسية كمدير شبكة هي...