Най-добрите инструменти за мониторинг с отворен код

Тъй като мрежите стават все по-големи и тъй като корпорациите все повече разчитат на тях за ежедневните си операции, следователно мрежовият мониторинг е по-важен от всякога. Прекъсванията и забавянията на мрежата могат да окажат голямо въздействие върху организациите. Следователно мрежовите администратори трябва да използват подходящите инструменти за наблюдение на мрежите и отстраняване на проблеми, които откриват. Сред всички налични инструменти няколко са пуснати в модела с отворен код и обикновено могат да бъдат получени безплатно. Днес разглеждаме някои от най-добрите инструменти за мониторинг на мрежи с отворен код.

Ще започнем нашата дискусия, като говорим за необходимостта от инструменти за мониторинг на мрежата и различните видове инструменти, които са на разположение. Ще видим как работят мониторите за използване на широчината на честотната лента, системите за анализ на мрежата и пакетирането на пакети и как те могат да бъдат използвани в наша полза. След това ще разгледаме най-добрите инструменти с отворен код във всяка от трите категории.

Всичко за инструментите за мониторинг на мрежата

Мрежовият трафик е много подобен на пътния трафик. Точно както мрежовите вериги могат да се смятат за магистрали, така и данните, пренасяни по мрежи, са като превозни средства, пътуващи по тази магистрала. Но за разлика от автомобилния трафик, където просто трябва да погледнете дали и какво не е наред, като виждате какво става в мрежа, може да бъде сложно. За начало всичко се случва много бързо и данните, пренасяни в мрежа, са невидими с просто око.

Инструментите за мониторинг на мрежата ви позволяват да „виждате“ какво точно се случва във вашата мрежа. С тях ще можете да измервате използването на всяка верига, да анализирате кой и какво консумира честотна лента и пробийте дълбоко в мрежовите „разговори“, за да проверите дали всичко работи нормално.

Различни видове инструменти за мониторинг

Основно има три основни типа инструменти за мониторинг на мрежата. Всяка от тях отива малко по-дълбоко от предишната и предоставя повече подробности за трафика. Първо, има монитори за използване на честотна лента. Тези инструменти ще ви кажат колко данни се транспортират във вашата мрежа, но това е свързано с нея.

За повече информация се нуждаете от друг тип инструмент, мрежови анализатори. Това са инструменти, които могат да ви дадат някаква информация за това какво точно става. Те няма да ви кажат само колко трафик минава. Те могат също да ви кажат какъв тип трафик и между хостовете, които се движат.

И за най-подробна информация, имате пакетиращи пакети. Те правят задълбочен анализ, като улавят и декодират трафика. Предоставената от вас информация ще ви позволи да видите точно какво се случва и да определите проблемите с най-голяма точност.

Инструменти за мониторинг на използването на честотната лента

Повечето монитори за използване на пропускателната способност разчитат на протокола Simple Network Management Protocol или SNMP за анкетиране на устройства и получаване на обем на трафик на всички - или някои - от техните интерфейси. Използвайки тези данни, те често ще изграждат графики, които изобразяват използването на честотната лента във времето. Обикновено те ще позволят на човек да приближи до по-тесен период от време, където разделителната способност на графиката е висока и показва например, Средна минута трафик или намалете до по-дълъг период от време - често до месец или дори година - където той показва ежедневно или седмично средни стойности.

SNMP в ядка

Протоколът за просто управление на мрежата - или SNMP - може да се използва за отдалечен мониторинг и конфигуриране на мрежово оборудване. Въпреки името си, това не е съвсем просто и прилагането му може да се окаже обезсърчаваща задача. Устройствата с активиран SNMP предлагат определен брой параметри, наречени OID. Някои от тях са модифицируеми конфигурационни параметри, което позволява на един да ги промени, докато други са броячи само за четене.

Що се отнася до мониторинга на честотната лента, ние се интересуваме конкретно от два OID. Те се наричат байтове и байтове. Чрез четене на тези стойности през точно определени интервали от време, Броят на байтовете за единица време, което е точно каква е широчината на честотната лента, може да бъде изчислен. Повечето мрежови устройства, като комутатори и рутери, имат по един такъв набор от OID за всеки от своите интерфейси.

Обикновено мрежовата система за мониторинг на използването на честотна лента ще анкетира всяко устройство на интервали от 5 минути. След това ще извади предишната стойност на брояча от текущата, за да получите броя байтове, прехвърлени за пет минути. Той ще умножи това число по 8, за да получи броя на битовете. И накрая, тя ще го раздели на 300, за да получи честотната лента в битове в секунда.

В допълнение към битовете и броячите на битовете, някои системи за мониторинг на честотната лента ще позволят на един да наблюдава други параметри. Например, има грешки при въвеждане на интерфейс и изходни грешки на интерфейса OID, които могат да бъдат изследвани, за да се изчисли степента на грешки.

Инструменти за анализ на мрежовия трафик

Ако трябва да знаете повече от количеството на преминаващия трафик, имате нужда от по-усъвършенствана система за наблюдение. Това, от което се нуждаете, е това, което ние наричаме система за мрежов анализ. Тези системи разчитат на софтуер, който е вграден в мрежово оборудване, за да им изпраща подробни данни за употреба. Тези системи обикновено могат да показват водещи говорители и слушатели, използване по адрес на източник или местоназначение, използване по протокол или по приложение и няколко други полезни данни за това, което става.

Докато някои системи използват софтуерни агенти, които трябва да инсталирате на целеви системи, повечето от тях разчитат вместо на стандартни протоколи като NetFlow, IPFIX или sFlow. Обикновено те са вградени в оборудване и са готови за използване веднага след като са конфигурирани.

Относно анализа на потока

Първоначално създаден като начин за опростяване на създаването на списъци за контрол на достъпа, NetFlow е разработен от Cisco Systems. Инженерите бързо разбраха, че събраните данни могат да бъдат поставени за различна употреба, като ги експортират в устройство, което може да анализира тази информация.

NetFlow използва трикомпонентна архитектура. Износителят, който работи на наблюдаваното устройство, агрегира пакети в потоци и експортира записи на потоци в колектор за потоци. Колекторът за поток обработва приемането, съхранението и предварителната обработка на данните от потока. Накрая, анализаторът на потока се използва за анализ на получените данни за потока. Много системи комбинират колектор и анализатор в едно устройство.

Някога изключителен за устройства на Cisco NetFlow вече се среща на оборудване от други производители. Тя може да премине под други имена като Jflow на Juniper оборудване. Последната версия дори беше направена като IETF стандарт, наречен IPFIX. Съществува и конкурентна система, наречена sFlow от inMon, която също присъства на няколко марки мрежово оборудване. И въпреки че NetFlow и sFlow са значително различни в начина си на работа, много системи за мониторинг могат да се справят и с двата протокола.

За повече информация относно системите за мрежов анализ прочетете последната ни статия: Най-добрите NetFlow колектори и анализатори за Windows: Прегледани през 2018 г.

Какво ще кажете за Pani Sniffing?

Ако се нуждаете от още повече информация за трафика във вашата мрежа, пакетните снайпери предлагат възможно най-много подробности. Те работят, като улавят всеки пакет и го декодират. Те ще ви позволят да видите всеки детайл от конкретен разговор. Те могат да бъдат много полезни за определяне на точния източник на проблем в мрежата.

Например, да кажем, че потребителите се оплакват, че това приложение е много по-бавно от обикновено. Тъй като мрежите често са претърпени от задръствания, първият рефлекс на потребителя ще бъде виновен за мрежата. Използвате монитори за честотна лента или мрежови анализатори и не откривате следа от задръствания никъде. Тогава, когато получите пакета си sniffer и изследвайки трафика, виждате, че за всяка заявка, която клиентът изпраща до сървъра, отговорът се връща само 10 секунди по-късно. Сега, за да изключите всеки проблем с мрежата, повтаряте теста, като улавяте трафик в мрежовия интерфейс на сървъра и виждате същото поведение. Това потвърждава, че сървърът реагира бавно и няма нищо лошо в мрежата.

Най-добрите инструменти за мониторинг на трафик с отворен код

Тъй като те са най-основните инструменти за мониторинг на мрежата и те трябва да бъдат първият, който внедрите, нека започнем с бърз преглед на най-добрите инструменти за мониторинг на честотната лента с отворен код. Всички те използват SNMP за периодично анкетиране на вашите мрежови устройства и създаване на графики за използване на честотна лента, като ви дават известна видимост при използването на вашата мрежа.

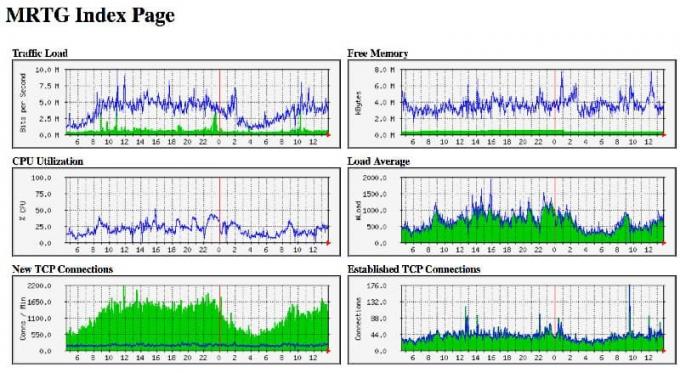

1. MRTG

Най- Multi Router Grapher Traffic Grapher, или MRTG, е вид баба на всички мрежови системи за мониторинг на честотната лента. Това е проект с отворен код, който съществува от 1995 г. той все още е в широко приложение, въпреки факта, че най-новата версия вече е на около пет години. Предлага се за Linux и Windows. Първоначалната настройка и конфигурация са малко по-сложни от това, което изпитвате с други системи за мониторинг, но отличната документация е лесно достъпна.

Инсталиране MRTG е многоетапен процес и трябва внимателно да следвате инструкциите за настройка. Веднъж инсталиран, вие конфигурирате софтуера, като редактирате неговия конфигурационен файл. MRTG може да бъде изтеглен директно от уебсайта на програмиста. Той е достъпен като .zip файл за Windows или tarball за Linux. Към този текст най-новата стабилна версия е 2.17.4.

Какво MRTG липсва удобство за ползване, придобива гъвкавост. Най-вече написано на Perl, той лесно може да бъде променян и адаптиран към нечии точни нужди. И фактът, че това е първата система за наблюдение и че тя все още е наоколо, е доказателство за нейната стойност.

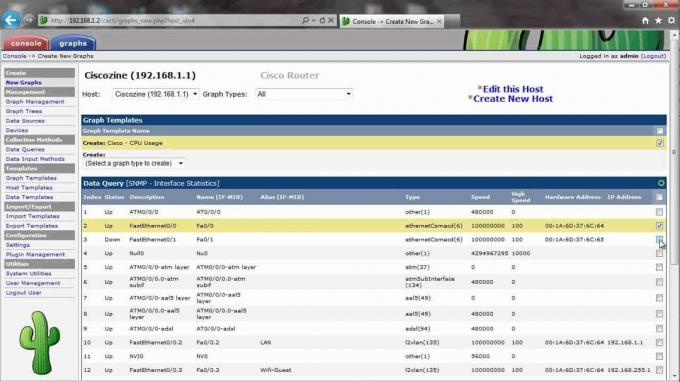

2. кактуси

Може да се сетите кактуси като MRTG на стероиди. Гъвкав и многофункционален като своя далечен братовчед, той е по-полиран продукт и може да се похвали с уеб базиран потребителски интерфейс, който го прави конфигурирането много лесно и интуитивно. Кактусите разполагат с бърз полър, модерни графични шаблони, няколко метода за придобиване и управление на потребителя. Той може да мащабира до мрежи с практически всякакъв размер, включително множество сайтове.

кактуси всъщност е интерфейс към RRDTool, отворен код, високоефективна система за регистриране на данни и графична система за данни от времеви серии. RRDTool е пряк потомък на MRTG. Инструментът съхранява данните за създаване и попълване на графики в база данни на MySQL и е изцяло написан на PHP.

Конфигуриране Cati лесно е. Например, добавянето на устройство изисква да въведете неговия IP адрес или име на хост и SNMP общността. След това софтуерът ще открие интерфейса на устройството и ще ви позволи да изберете за кои (и) искате да настържете графиките за използване.

Посетете кактуси уебсайт за повече информация за този продукт или да го изтеглите. Той е напълно безплатен за всяко използване.

3. Zabbix

Zabbix е безплатен и с отворен код продукт, който може да се използва за наблюдение на всичко. Инструментите могат да работят на шепа Linux дистрибуции - включително Rapsbian, версията Raspberry Pi на Linux - и ще следи мрежи, сървъри, приложения и услуги и базирана на облак среди. Той се отличава с високо професионален външен вид, подобно на това, което бихте очаквали от търговски продукт. Добрият външен вид обаче не е достатъчен, за да бъде в нашия списък. За щастие, този продукт има и широк набор от функции, неограничена мащабируемост, разпределен мониторинг, силна сигурност и висока наличност. Това е истински корпоративен продукт.

Zabbix използва комбинация от технологии за мониторинг. Той поддържа SNMP мониторинг, както и Интелигентния интерфейс за мониторинг на платформата (IMPI). Той може също така да извършва наблюдение на базата на агенти с агенти, достъпни за повечето платформи. За лесна настройка, за много устройства има автоматично откриване, както и шаблони за изчерпване на кутията. Потребителският интерфейс на уебсайта на инструмента има няколко усъвършенствани функции като табла, базирани на джаджи, графики, мрежови карти, слайдшоу и подробни отчети.

Продуктът разполага и с много адаптивни система за сигнализиране, която не само ще изпраща известия съобщения, които съдържат информация за време на изпълнение и информация за инвентара, но могат също да бъдат персонализирани въз основа на получателя роля. Той може също така да ескалира проблемите според гъвкавите потребителски нива на обслужване. Можете дори да пуснете Zabbix коригирайте някои проблеми автоматично.

4. Zenoss Core

Zenoss Core вероятно не е толкова популярен като някои от другите инструменти за мониторинг в този списък, но наистина заслужава своето място главно заради набора от функции и професионалния си вид. Инструментът може да наблюдава много неща като използване на честотна лента, потоци от трафик или услуги като HTTP и FTP. Той има чист и прост потребителски интерфейс и системата му за сигнализиране е отлична. Едно нещо, което особено ни хареса, е доста уникалната му система за множество сигнали. Тя позволява на второ лице да бъде сигнализирано, ако първото не отговори в рамките на предварително определено закъснение.

Не всичко обаче е перфектно. Zenoss Core е една от най-сложните системи за мониторинг за инсталиране и настройка. Инсталирането е изцяло управляван от командния ред процес. Днес мрежовите администратори се използват за инсталатори на GUI, съветници за конфигуриране и двигатели за автоматично откриване. Това може да направи инсталацията на продукта да изглежда малко архаична. Съществува обаче достатъчно документация и крайният резултат си заслужава усилията за инсталиране.

Най-добрият инструмент за анализ на потоци с отворен код

Докато системите за мониторинг на честотната лента ще ви покажат колко се използва вашата мрежа, тя все още ви оставя в тъмното как се използва. За този вид видимост трябва да разгърнете следващото ниво на системи за мониторинг, инструменти за анализ на потока. Тези инструменти използват NetFlow и неговите варианти или sFlow, за да събират подробна информация за това какъв трафик се пренася във вашата мрежа. Нека разгледаме един от най-добрите инструменти за анализ на отворен код на потока, които човек може да намери.

nProbe и ntopng

nProbe и ntopng са два инструмента с отворен код. Ntopng е уеб-базиран инструмент за анализ на трафика за наблюдение на мрежи, базиран на данни от потока, докато nProbe е износител и колекционер на NetFlow и IPFIX. Заедно те правят много гъвкав пакет за анализ. Ако сте запознати с командата Unix ntop, ntopng е следващото поколение GUI версия на този инструмент за векове.

Има безплатна общностна версия на ntopng, но можете да закупите и корпоративната версия. И въпреки че може да бъде скъпо, това е безплатно за образователни и нестопански организации. Що се отнася до nProbe, можете да го опитате безплатно, но той е ограничен до общо 25 000 изнесени потока. След като достигнете до това - което може да бъде по-бързо, отколкото си мислите - ще трябва да закупите лиценз.

ntopng може да се похвали с уеб-базиран потребителски интерфейс, който може да представя данни по различни начини, като топ говорители, потоци, хостове, устройства и интерфейси. Има диаграми, таблици и графики. много от които предлагат опции за пробиване. Интерфейсът е много гъвкав и позволява много персонализиране.

Най-добрите Sniffers с отворен код

За най-подробности за това, което се случва в мрежата ви, пакетиращите пакети са това, от което се нуждаете. Те работят, като заснемат всички данни в конкретна точка на вашата мрежа и ще ви позволят да декодирате всеки пакет и да следвате детайлите на всеки „разговор“. Поставянето на пакет снайпер само по себе си е сложна материя, тъй като ще има пряко влияние върху това, което можете да видите. За това са написани цели книги. Обикновено sniffer за пакети ще бъде настроен да улавя трафика на сървъра чрез огледално прехвърляне на порта на този сървър към безплатен порт на същото устройство, където ще бъде свързан sniffer. Съществуват и кранове, които могат да бъдат вмъкнати между две устройства и да улавят целия трафик. Нека да обсъдим накратко кои са най-добрите пет пакетчета

1. Wireshark

Wireshark съществува от векове. Тя започна през миналия век. И днес тя все още е „най-важният и широко използван анализатор на мрежови протоколи в света“. Това е фактически стандарт за много предприятия, държавни агенции и образователни институции.

Сред основните функции на продукта ще намерите възможността да правите заснемане на живо и офлайн анализ. Wireshark също така поддържа задълбочената проверка на стотици протоколи, като през цялото време се добавя повече. Той разполага и с най-мощните дисплейни филтри в индустрията. Продуктът ще работи на Windows, Linux, macOS, Solaris, FreeBSD, NetBSD и много други.

2. EtherApe

EtherApe е друг проект с отворен код, като Wireshark и tcpdump. Той обаче използва по-графично представяне на трафика и може най-ефективно да се използва за определяне на източника на тежък трафик, причиняващ задръствания в мрежата. Всъщност, EtherApe всъщност не е снайпер на пакет, тъй като няма да декодира пакети или дори ви позволява да ги заснемете в таблица.

Вместо, EtherApe има по-графичен подход. Той ще изобрази вашата мрежа като кръг с всеки хост на границата му. В кръга има линия между всеки два хоста, комуникиращи. Линиите са цветно кодирани по вид на трафика, а дебелината им показва количеството трафик. Това е много различен инструмент за учене и използване, но все пак той предлага различен начин за гледане на трафика, който се е оказал полезен повече от веднъж.

Търсене

скорошни публикации

6 Инструменти за подобряване на мрежовата производителност

Мрежата е бавна. Това е единствената най-чута фраза от мрежовите ад...

Най-добрият софтуер за мониторинг на портове за превключване, за да "видите" реалния трафик

Мрежовите превключватели често се доставят с LED на своите панели, ...

Най-добрите инструменти за мониторинг с отворен код

Тъй като мрежите стават все по-големи и тъй като корпорациите все п...