Was ist VPN & Tunneling? Erstellen und Herstellen einer Verbindung zum VPN-Netzwerk

Wenn es darum geht, ein hochsicheres und zuverlässiges Datenübertragungssystem bereitzustellen, um die organisationsübergreifenden Anforderungen zu erfüllen Bei den organisationsinternen Kommunikationsanforderungen entscheiden sich die meisten Organisationen für die Anpassung einer von drei Arten von Netzwerken Techniken; Privates Netzwerk, Hybridnetzwerk und virtuelles privates Netzwerk. In diesem Beitrag werden wir uns jeden Netzwerktyp ansehen und das virtuelle private Netzwerk, das VPN-Tunneln, Techniken und Arten von VPN sowie das Erstellen und Einrichten eines VPN-Netzwerks erläutern.

Bevor wir zu VPN kommen, schauen wir uns private und hybride Netzwerke genauer an.

Privates Netzwerk

Private Network ist eigentlich ein isoliertes LAN, das private IP verwendet Adressraum Daten zwischen verbundenen Knoten zu teilen. In privaten Netzwerken sind Anwendungen und Datenportale (die zur Verwaltung der Kommunikation verwendet werden) so konzipiert, dass der gesamte Datenaustauschprozess vor Außenstehenden geschützt ist. Das private Netzwerk eignet sich für Organisationen, in denen alle Knoten an einem Ort vorhanden sind. Wenn ein privates Netzwerk für mehrere Standorte an verschiedenen Standorten bereitgestellt werden soll, muss das Unternehmen möglicherweise eine Standleitung erwerben für die Kommunikation, gefolgt von einem privaten Netzwerkverwaltungssystem, um die Konnektivität, den Datenaustausch und die Datenübertragungsgeschwindigkeit zu regeln Probleme.

Hybrides Netzwerk

Die hybride Netzwerkarchitektur wird insbesondere zur Kommunikation mit den Standortbüros des Unternehmens und zum Zugriff auf das globale WAN für den Datenaustausch und die Kommunikation mit der Öffentlichkeit eingesetzt. Wie der Name schon sagt, kombiniert es sowohl private als auch öffentliche Netzwerktechniken, um mit öffentlichen zu kommunizieren, sowie sichere organisationsinterne Kommunikation von externen Quellen. Das Hybrid-Netzwerk leitet die gesamte organisationsinterne Kommunikation und den Datenaustausch über private Netzwerke weiter Netzwerk, während der Rest der Kommunikation und Daten senden und empfangen Anforderungen werden über öffentliche geleitet Netzwerkverbindungen. Genau wie bei Private Network erfordert die Bereitstellung eines Hybridnetzwerks für mehrere Standorte die Anmietung einer Standleitung für die private Kommunikation und den Entwurf eines Datenaustausch-Managementsystems.

Warum bevorzugen Unternehmen VPN?

Das private Netzwerk gewährleistet die Sicherheit der zu sendenden und zu empfangenden Daten sowie eine schnelle Datenübertragungsgeschwindigkeit. Diese einfache Netzwerkarchitektur erfordert die Verwendung einer Standleitung zum Senden und Empfangen von Kleinanzeigen Informationen, aber nach der Bereitstellung eines privaten Netzwerks ist ein öffentliches Netzwerk für die Kommunikation zwischen Organisationen erforderlich. Dies erfordert ein hybrides Netzwerk, das eine Kombination aus privatem und öffentlichem Netzwerk darstellt. Hybrid Network verwendet zwei Standleitungen für die öffentliche und private Kommunikation. Wenn eine Organisation beispielsweise über 4 Standorte verfügt, muss sie eine hochsichere Datenübertragungsleitung erwerben, um alle Standorte zu verbinden und zentrale Daten zu entwerfen Repository zur bequemen Verwaltung der Kommunikation, während über die öffentliche Verbindung auf das öffentliche WAN (Internet) für organisationsübergreifende Daten zugegriffen wird Übertragung. Da hybride Netzwerke zwei separate Kanäle für den öffentlichen und privaten Datenaustausch benötigen, entscheiden sich viele Unternehmen dafür Virtuelles privates Netzwerk.

VPN (Virtual Private Network)

Wie bereits erwähnt, sind private und hybride Netzwerke teuer und erfordern den Kauf separater Leitungen für die Verwendung des privaten IP-Adressraums, um mit verbundenen Knoten zu kommunizieren. Die VPN-Technologie senkt die Kosten für die Bereitstellung öffentlicher und privater Netzwerke erheblich, da Unternehmen das globale WAN sowohl für die öffentliche als auch für die private Kommunikation verwenden können. Der Grund, warum es als virtuell bezeichnet wird, besteht darin, dass kein physisches privates Netzwerk erforderlich ist, um die Datenübertragung zu sichern. Das Netzwerk ist physisch öffentlich, aber praktisch privat. Die VPN-Technologie verwendet eine sichere Verschlüsselung, um Datenübertragungskanäle vor externem Datendiebstahl und ähnlichen Angriffen zu schützen. Es verwendet IPSec, L2TP, PPP, PPTP usw. Tunneling-Techniken, um nicht nur Datenschutz, sondern auch Authentifizierung und Integrität zu gewährleisten.

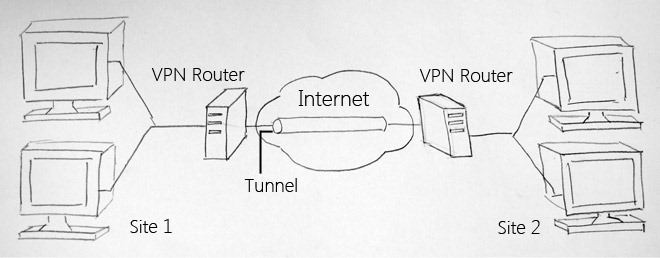

Wie VPN funktioniert

Das VPN-Netzwerk ähnelt einer einfachen Server- / Client-Architektur, bei der der Server für das Speichern und Freigeben verschlüsselter Daten verantwortlich ist und ein Gateway bereitstellt Initiieren der organisationsinternen Kommunikation und Autorisieren von mit dem Netzwerk verbundenen Clients, während VPN-Clients genau wie Clients in einem isolierten LAN senden Anforderungen an den Server zum Abrufen freigegebener Informationen, zum Herstellen einer Verbindung mit anderen Clients über VPN und zum Verarbeiten gesicherter Informationen mithilfe der bereitgestellten Informationen Anwendung.

VPN-Tunneling

Was die VPN-End-to-End-Kommunikation von einer einfachen LAN-Umgebung unterscheidet, ist Folgendes Tunnelbau. Sie können sich das als einen Tunnel in der Internet-Cloud vorstellen, durch den die Datenanforderungen zum Senden und Empfangen übertragen werden.

Der Tunnel ist eigentlich nur ein Konzept, mit dem wir die Dynamik des VPN-Netzwerks besser verstehen können. Wenn Sie die Kommunikation initiieren oder Daten über ein VPN-Netzwerk senden, werden die vom VPN-Netzwerk verwendeten Tunneling-Protokolle (z. B. PPTP) verwendet. L2TP, IPSec usw.) packt die Datenpakete in ein anderes Datenpaket ein und verschlüsselt das Paket, das über das gesendet werden soll Tunnel. Am Ende des Empfängers entschlüsselt das Tunnelgerät / Protokoll das Paket und entfernt dann die verpackten Daten Paket zum Lesen und Zugreifen auf die ursprüngliche Nachricht und zum Anzeigen der Quelle des Pakets und anderer klassifizierter Nachrichten Information.

Obligatorischer und freiwilliger Tunnelbau

Die Klassifizierung von Tunneling basiert auf der Quelle, die die Verbindung initiiert. Basierend auf der Quelle gibt es hauptsächlich zwei Arten von Tunnelbau - obligatorischen Tunnelbau und freiwilligen Tunnelbau. Das obligatorische Tunneln wird vom Network Access Server initiiert, ohne dass Benutzereingaben erforderlich sind. Darüber hinaus haben VPN-Clients keinen Zugriff auf Informationen auf dem VPN-Server, da sie weder für die Verbindungsinitiierung verantwortlich sind noch diese kontrollieren. Das obligatorische Tunneling fungiert als Vermittler zwischen VPN-Server und Clients und ist für die Authentifizierung des Clients und die Einrichtung mit dem VPN-Server verantwortlich.

Das freiwillige Tunneln wird vom Benutzer initiiert, gesteuert und verwaltet. Im Gegensatz zum obligatorischen Tunneling, das über das Carrier-Netzwerk verwaltet wird, müssen Benutzer eine Verbindung zum lokalen ISP herstellen und anschließend die VPN-Client-Anwendung ausführen. Möglicherweise haben Sie zahlreiche VPN-Client-Software verwendet, die gesicherte Tunnel für einen bestimmten VPN-Server erstellen. Wenn die VPN-Client-Software versucht, eine Verbindung herzustellen, zielt sie auf einen bestimmten oder benutzerdefinierten VPN-Server ab. Für das freiwillige Tunneln ist lediglich die Installation eines zusätzlichen Tunnelprotokolls auf dem System des Benutzers erforderlich, damit es als ein Endpunkt des Tunnels verwendet werden kann.

VPN-Typen und -Technologien

PPTP (Point-to-Point-Tunneling-Protokoll) VPN ist eine der einfachsten VPN-Technologien, die den bereitgestellten ISP verwendet Internetverbindung zum Erstellen eines gesicherten Tunnels zwischen Client und Server sowie Client und Client Systeme. PPTP ist ein softwarebasiertes VPN-System. Möglicherweise wissen Sie, dass das Windows-Betriebssystem über integriertes PPTP verfügt und für die Verbindung mit dem VPN-Netzwerk lediglich eine VPN-Client-Software erforderlich ist. Obwohl PPTP keine Verschlüsselung und andere Sicherheitsfunktionen bietet, die für die Vertraulichkeit von Datenaustauschprozessen unerlässlich sind (Point to Point Protocol erledigt dies für PPTP), Windows implementiert nativ Authentifizierung und Verschlüsselung mit PPTP, um die Daten zu sichern Pakete. Der Vorteil besteht darin, dass für die Implementierung keine zusätzliche Hardware erworben werden muss und der Client die bereitgestellte Software für die Verbindung mit VPN verwenden kann. Der Nachteil besteht jedoch darin, dass das Point-to-Point-Protokoll verwendet wird, um die Sicherheit der Daten zu erhöhen Pakete, also bevor Datenpakete durch den Tunnel wandern, können sie von außen entschlüsselt werden Quellen.

SSH Tunneling (Secure Shell Tunneling) verwendet, wie der Name schon sagt, ein Secure Shell-Protokoll, um einen Tunnel für die Übertragung von Daten von einem Ende zum anderen zu erstellen. Der größte Vorteil des SSH-basierten Tunnelns besteht darin, dass die Internet-Firewalls umgangen werden. Unternehmen (die ihre Mitarbeiter dazu zwingen möchten, dedizierte Proxyserver für den Zugriff auf öffentliche Websites und Datenportale zu verwenden) verwenden SSH-Protokolle, um den gesamten Datenverkehr von dedizierten Servern weiterzuleiten. Es unterscheidet sich erheblich von der SSL-basierten VPN-Technik, bei der das HTTPS-Protokoll für Anwendungen, Kommunikationsmanagementsysteme, Webbrowser usw. erzwungen wird, um die Übertragung vor neugierigen Blicken zu schützen. Es erstellt eine sichere Sitzung zum Verbinden von Servern über einen Webbrowser und benötigt keine zusätzlichen Geräte Zum Konfigurieren des VPN-Netzwerks ist nur das HTTPS-Protokoll erforderlich, um die Kommunikation zwischen zwei Enden zu initiieren.

Entwickelt von IETF, IPSecZu den Aufgaben gehört hauptsächlich die Sicherung der (IP) Internet Protocol-Kommunikation zwischen den Endpunkten des VPN-Tunnels. Die Datenpakete, die IPSec passieren, werden mit AES, DES oder 3DES verschlüsselt. Darüber hinaus bietet es sowohl Komprimierung als auch Authentifizierung auf Netzwerkebene. IPSec-VPN-Technik verwendet Tunnel anstatt Transport Modus. Vor dem Senden von Daten wird das IP-Paket in ein neues IPSec-Paket eingekapselt, um die Vertraulichkeit des Datenpakets zu gewährleisten. Es wird ein zusätzlicher IP-Header zusammen mit dem ESP-Header (Encapsulated Security Payload) hinzugefügt, um Sicherheitsrichtlinien hinzuzufügen und das ursprüngliche Datenpaket zu verschlüsseln. Abgesehen von ESP wird AH (Authentication Header) als Unterprotokoll verwendet, um eine zusätzliche Sicherheitsschicht auf das ursprüngliche Datenpaket anzuwenden. Dies verhindert Störungen durch Dritte und IP-Spoofing.

Microsoft hat in Zusammenarbeit mit Cisco eine Alternative zu PPTP entwickelt, die als bekannt ist L2TP (Layer-to-Tunneling-Protokoll) zur Bereitstellung von Datenintegrität. Es ist zu beachten, dass L2TP genau wie PPTP keine Verschlüsselung bietet und zum Verschlüsseln der Datenpakete auf PPP (Point-to-Point-Protokoll) angewiesen ist. Beim L2TP-Tunneling wird der ursprünglichen Nutzlast ein L2TP-Datenheader hinzugefügt und an den Endpunkt im UDP-Datagramm übertragen. Neben dem Punkt-zu-Punkt-Protokoll kann die Vertraulichkeit, Authentifizierung und Verschlüsselung durch die Verwendung von IPSec auf Netzwerkebene erreicht werden.

So erstellen und einrichten Sie VPN

Es gibt wohl endlose Möglichkeiten, wie ein Unternehmen ein VPN-Netzwerk für seine Kunden und Kunden erstellen kann und Sponsorunternehmen, die furchtlos private Informationen austauschen und Zugang zu ihrem internen Netzwerk bieten (s). Abgesehen von dieser großen VPN-Netzwerkarchitektur können Sie die zuvor empfohlenen Funktionen verwenden, wenn Sie ein kleines VPN-Netzwerk erstellen möchten, um Ihre PCs mit dem Heimnetzwerk eines Freundes zu verbinden Gbridge. Es handelt sich um eine kostenlose VPN-Lösung, mit der Sie Ihr eigenes virtuelles privates Netzwerk einrichten können, sodass Sie eine Remoteverbindung mit den privaten Netzwerken anderer herstellen können.

Verbindung mit Remote-VPN-Netzwerk (Office-VPN)

Wie frühere Windows-Versionen bietet auch Windows 7 eine einfache Möglichkeit, eine Verbindung zum VPN-Server herzustellen. Wenn Sie eine Verbindung mit Ihrem Office-, PPTP / L2TP-VPN-Netzwerk herstellen möchten, können Sie den Windows VPN-Client zum Herstellen einer Verbindung verwenden. Hier erfahren Sie, wie es geht.

Stellen Sie vor dem Start sicher, dass Sie die zusätzlichen Geräte gemäß den Anweisungen Ihres Netzwerkadministrators konfiguriert haben. Öffnen Sie nun das Network & Sharing Center und klicken Sie auf Eine neue Verbindung oder ein neues Netzwerk einrichten. Der Verbindungsassistent wird geöffnet. Wählen Sie nun Stellen Sie eine Verbindung zu einem Arbeitsplatz her Option und klicken Sie dann auf Weiter.

Wählen Sie im nächsten Schritt die Verbindung aus, über die Sie eine Verbindung mit Ihrem Office-VPN herstellen möchten. Sie können über Ihre aktuelle Verbindung oder die Telefonnummer des Ziels eine Verbindung zum VPN-Netzwerk herstellen.

Im nächsten Schritt müssen Sie die vom Administrator bereitgestellten Informationen eingeben. Hier müssen Sie die IP-Adresse oder Domain zusammen mit dem Zielnamen eingeben. Mit Windows 7 können Sie auch die VPN-Verbindung für andere Benutzer aktivieren und die Smartcard für die Autorisierung verwenden.

Wenn Sie auf Weiter klicken, wird der letzte Schritt des Assistenten geöffnet. Es erfordert einen Benutzernamen und ein Kennwort, die von Ihrem Office-Netzwerkadministrator zugewiesen wurden.

Wenn Sie fertig sind, klicken Sie auf Verbinden, um die Verbindung mit Ihrem VPN-Netzwerk herzustellen. Sobald Sie mit dem VPN-Netzwerk verbunden sind, können Sie die IP-Details im Netzwerk- und Freigabecenter überprüfen oder verwenden ipconfig Befehl in CMD, um zu überprüfen, ob Sie mit dem VPN-Netzwerk und dem Internet verbunden sind.

Virtual Private Network hat die Art und Weise der Sicherung der Datenübertragung zwischen mehreren Remote-Standorten wirklich revolutioniert. Es bietet die beste Lösung für ständig wachsende Unternehmen und Unternehmen, die sowohl eine gesicherte als auch eine gesicherte Lösung benötigen Netzwerk zum Austausch privater Informationen und ein öffentliches Netzwerk zur Kommunikation mit ihren Kunden, Kunden und Wettbewerber. Die VPN-Technologie ist nicht nur eine kostengünstige Lösung, sondern macht auch die Einrichtung mehrerer Datenverwaltungszentren zur Verwaltung der Kommunikation überflüssig. Aus diesem Grund ist VPN für kleine und große Unternehmen weltweit die Methode der Wahl.

[erste 2 Bilder über globalspec]

Suche

Kürzliche Posts

Sichern Sie Daten aus Google Mail, Google-Kontakten, Text & Kalender und Kalender

Wenn Sie ein starker Nutzer von Google-Diensten sind, zu denen Goog...

TEDinator: Durchsuchen und Herunterladen von TED-Videos auf Ihrem PC

TED-Videos (Technology, Entertainment & Design) werden von Tag ...

Autorun für Anwendungen beim Start hinzufügen, entfernen oder verzögern

Wir haben einen umfassenden Beitrag zur Verwaltung von welche verfa...